Аутопсия

Смятам, че Autopsy, която се предлага по подразбиране за CAINE и Kali Linux, е първият инструмент за въвеждане в криминалистиката, тъй като е графичен и интуитивен интерфейс за управление на компютърни криминалистични инструменти. Аутопсията оптимизира процеса, като използва множество процесорни ядра, докато работи във фонов режим и може да ви каже предварително дали процесът ще доведе до положителен резултат. Аутопсията може да се използва и като графичен интерфейс за различни инструменти на командния ред, поддържа разширения за интеграция с инструменти на трети страни като PhotoRec, вече включени в LinuxHint за подобряване и добавяне на функции.

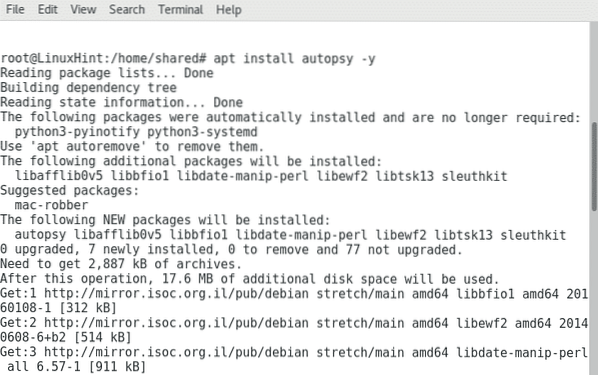

Както беше казано, той идва по подразбиране за потребителите на Kali, Debian и Ubuntu могат да получат Autopsy, като стартират:

apt инсталиране на аутопсия -y

Официален уебсайт: https: // www.sleuthkit.организация / аутопсия /

CAINE (Компютърна среда за разследване)

CAINE е дистрибуция, базирана на Ubuntu Linux, специално проектирана за компютърна криминалистика, предлага се с Autopsy по подразбиране, създавайки много приятелска среда за потребителя. CAINE е чудесен асистент като операционна система, тъй като по подразбиране прилага общите криминалистични практики като защита на устройствата за съхранение от повреда или презаписване по време на съдебния процес.

CAINE е актуална дистрибуция на Linux, силно препоръчителна за започване на работа с компютърна криминалистика.

Официален уебсайт: https: // www.caine-live.нето /

P0f

P0f е анализатор за взаимодействие между различни устройства чрез работа в мрежа. P0f е способен да идентифицира операционната система и софтуера, използвани от различни устройства, свързани в пасивен режим, вместо да изпраща пакети за анализ на отговора. P0f улавя само пакети за по-късен анализ, затова може да доведе до по-добри резултати от Nmap при отпечатъци. Практическите употреби на P0f могат да включват откриване на нападател по време на текуща сесия за пентестиране, мрежово наблюдение и допълнителна информация за връзките за настройка на правилните мерки за сигурност. P0f не беше актуализиран дълго време и се върна като P03 с поддръжка за модерна операционна система и софтуер. В бъдеща статия ще проследим нападателите, използвайки различни инструменти, включително P0f.

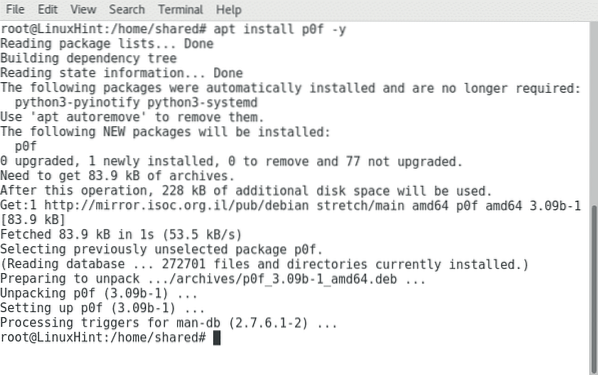

Потребителите на Debian и Ubuntu могат да инсталират P0f, като стартират:

apt инсталиране p0f -y

Официален уебсайт: http: // lcamtuf.coredump.cx / p0f3 /

Dumpzilla

По време на наказателно разследване анализът на сърфирането е сред първите протоколни стъпки. Както беше казано по-горе, Аутопсията ни позволява да разрешим разширения за изследване на сърфирането на потребителя. Dumpzilla е инструмент, фокусиран специално върху възстановяването на данните за сърфиране от браузърите Mozilla Firefox или деривати като Iceweasel или Seamonkey. Dumpzilla може да ни предостави много ценна информация като потребителски имена, пароли, история на сърфиране и всякаква информация, съхранявана в бисквитки или потребителски предпочитания. Въпреки факта, че е много специфично да се използва Dumpzilla срещу цел с Firefox, въпреки факта, че не е актуализиран през последните две години.

Dumpzilla не е включен в хранилищата по подразбиране, можете да го получите от: https: // github.com / Busindre / dumpzilla

Официален уебсайт: https: // www.dumpzilla.орг

Летливост

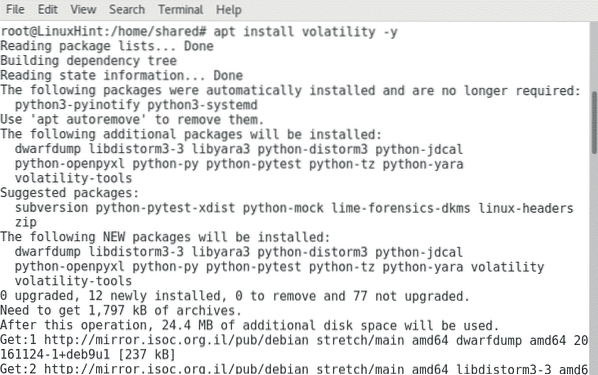

Нестабилността ни позволява да изследваме активната RAM на устройство, което означава информация, която не е била съхранена на твърдия диск, но е оставила артефакти или следи върху активната RAM. Този инструмент, който се предлага по подразбиране както на CAINE, така и на Kali Linux, може да ни отведе до полезна информация след инцидент на устройство, като какви процеси са се изпълнявали или се изпълняват по време на събитие. За да инсталирате променливост на Debian, можете да стартирате

apt install volatility -y

Официален уебсайт: https: // www.основа за променливост.организация /

Chkrootkit

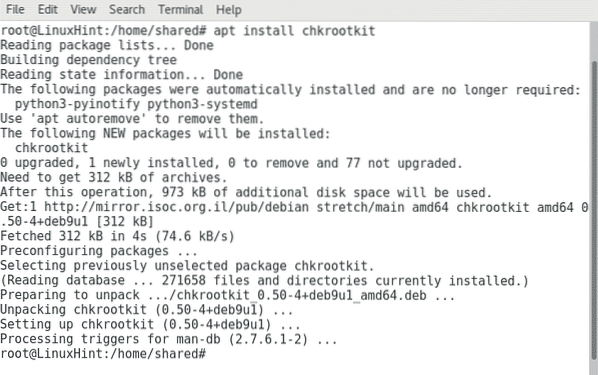

RootKit е злонамерен софтуер, инсталиран локално или отдалечено на устройство, за да предостави нелегитимен достъп до нападател, можем да направим гротескно сравнение между rootKits и троянски сървъри, въпреки малките разлики (RootKIts включват допълнителни функции). RootKits може да модифицира системните файлове и да премахва следи от незаконни прониквания. Ето къде идва ChkRooKit, който анализира двоични файлове за модификации, регистрационни файлове и други следи, които могат да бъдат премахнати от нарушител. В Debian можете да получите chkrootkit, като стартирате:

apt инсталирайте chkrootkit -y

Официален уебсайт: http: // www.chkrootkit.организация /

Надявам се, че тази статия ви е полезна, за да разберете, че компютърната криминалистика не е ограничена до ИТ гурута, всеки може лесно да извършва компютърна криминалистика с инструментите, споменати по-горе. Продължавайте да следвате LinuxHint за повече съвети и актуализации за Linux.

Phenquestions

Phenquestions