Хакерите искат да бъдат анонимни и трудно да бъдат открити, докато вършат работата си. Инструменти могат да се използват, за да се скрие самоличността на хакера от излагане. VPN (виртуална частна мрежа), прокси сървъри и RDP (протокол за отдалечен работен плот) са някои от инструментите за защита на тяхната самоличност.

За да извършат тестове за проникване анонимно и да намалят възможността за откриване на идентичност, хакерите трябва да използват посредническа машина, чийто IP адрес ще бъде оставен в целевата система. Това може да стане чрез използване на прокси. Прокси или прокси сървър е специален компютър или софтуерна система, работеща на компютър, който действа като посредник между крайно устройство, като компютър и друг сървър, от който клиентът изисква всякакви услуги от. Чрез свързване към интернет чрез прокси сървъри няма да се показва IP адресът на клиента, а по-скоро IP на прокси сървъра. той може да осигури на клиента повече поверителност, ако просто се свърже директно с Интернет.

В тази статия ще обсъдя вградена услуга за анонимност в Kali Linux и / или други системи за тестване на проникване, това е Proxychains.

ПРОКСИХЕЙНИ ХАРАКТЕРИСТИКИ

- Поддържа прокси сървъри SOCKS5, SOCKS4 и HTTP CONNECT.

- Прокси веригите могат да бъдат смесени с различни типове прокси в списък

- Proxychains също поддържа всякакви методи за опции за вериги, като: произволен, който взема произволен прокси в списъка, съхраняван в конфигурационен файл, или верижен прокси в точния списък на поръчките, различни прокси се отделят от нов ред във файл. Има и динамична опция, която позволява на прокси веригите да преминават през прокси само на живо, тя ще изключи мъртвите или недостъпните прокси, динамичната опция, често наричана интелигентна опция.

- Прокси веригите могат да се използват със сървъри, като калмари, sendmail и др.

- Proxychains е в състояние да направи DNS разрешаване чрез прокси.

- Proxychains могат да се справят с всяко TCP клиентско приложение, т.е., nmap, telnet.

ПРОКСИЧАЙНИ СИНТАКС

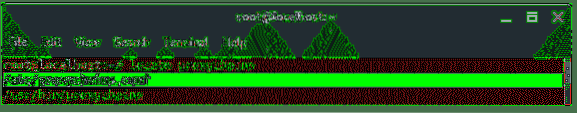

Вместо да стартираме инструмент за тест за проникване или да създадем множество заявки към която и да е цел директно с помощта на нашия IP, можем да позволим на Proxychains да покриват и обработват работата. Добавете команда „proxychains“ за всяка работа, което означава, че активираме услугата Proxychains. Например искаме да сканираме наличните хостове и неговите портове в нашата мрежа, използвайки Nmap, използвайки Proxychains, командата трябва да изглежда така:

proxychains nmap 192.168.1.1/24

Нека отнеме минута, за да разбием горния синтаксис:

- прокси вериги : кажете на нашата машина да стартира услуга proxychains

- nmap : какви прокси вериги за работа да бъдат покрити

- 192.168.1.1/24 или всякакви аргументи необходим на определена работа или инструмент, в този случай е нашият диапазон на сканиране, необходим на Nmap за стартиране на сканирането.

Приключи, синтаксисът е прост, тъй като добавя прокси вериги само при стартиране на всяка команда. Останалото след командата proxychain е работата и нейните аргументи.

КАК ДА ИЗПОЛЗВАМЕ ПРОКСИХЕЙНИ

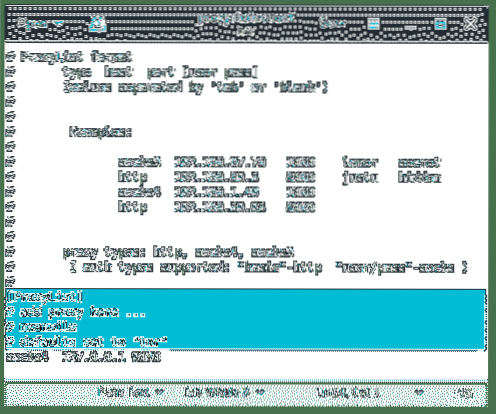

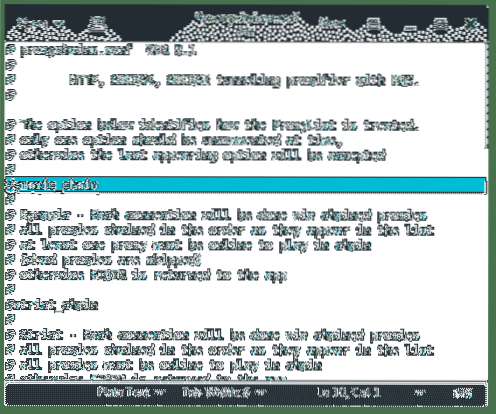

Преди да използваме proxychains, трябва да настроим конфигурационен файл на proxychains. Също така се нуждаем от списък с прокси сървър. Конфигурационен файл на Proxychains, разположен на / etc / proxychains.конф

Отворете прокси вериги.конф файл в желания текстов редактор и настройте някаква конфигурация. Превъртете надолу, докато стигнете до дъното, в края на файла ще намерите:

[ProxyList] # добавете прокси тук ... # meanwile # по подразбиране е зададено на & amp; amp; amp; quot; tor& amp; amp; amp; quot; чорапи4 127.0.0.1 9050

По подразбиране proxychains директно изпраща трафика първо през нашия хост на 127.0.0.1 на порт 9050 (конфигурацията Tor по подразбиране). Ако използвате Tor, оставете това както е. Ако не използвате Tor, ще трябва да коментирате този ред.

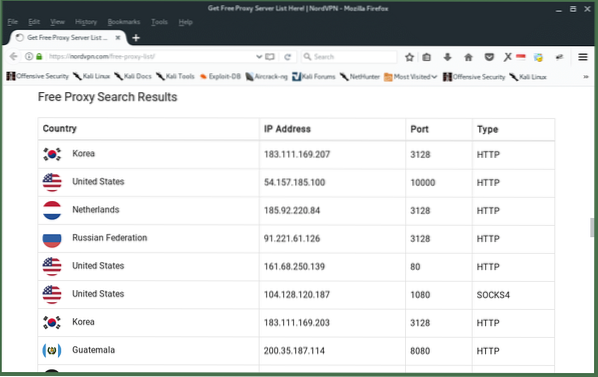

Сега трябва да добавим още прокси. В Интернет има безплатни прокси сървъри, можете да ги потърсите в Google или да щракнете върху тази връзка Тук използвам безплатната прокси услуга NordVPN, тъй като има много подробна информация на техния уебсайт, както виждате по-долу.

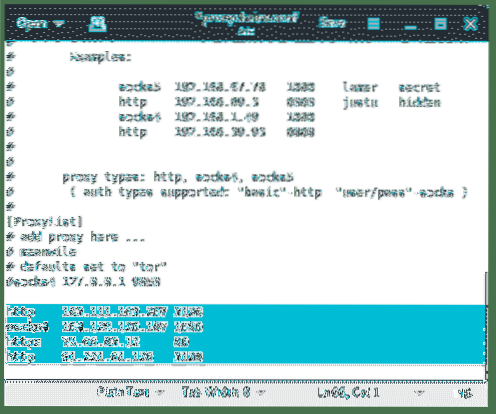

Коментирайте проксито по подразбиране за Tor, ако не използвате Tor, след това добавете проксито в конфигурационния файл на Proxychains, след което го запазете. трябва да изглежда така:

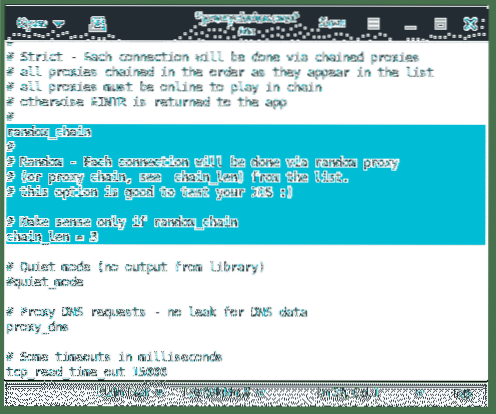

DYNAMIC_CHAIN VS RANDOM_CHAIN

Динамичното верижно обвързване ще ни позволи да прокараме трафика си през всеки прокси в нашия списък и ако един от прокситата не работи или не реагира, мъртвите прокси се пропускат, той автоматично ще премине към следващия прокси в списъка, без да извежда грешка. Всяка връзка ще се осъществява чрез верижни прокси сървъри. Всички пълномощници ще бъдат вериги в реда, както се появяват в списъка. Активирането на динамична верига позволява по-голяма анонимност и безпроблемно хакерско изживяване. За да активирате динамично верижно обвързване, в конфигурационния файл, разкоментирайте реда „dynamic_chains“.

Случайната верига ще позволи на прокси веригите да избират на случаен принцип IP адреси от нашия списък и всеки път, когато използваме прокси вериги, веригата прокси ще изглежда различно от целта, което затруднява проследяването на трафика ни от източника.

За да активирате произволни вериги, коментирайте „динамични вериги“ и коментирайте „произволна верига“. Тъй като можем да използваме само една от тези опции наведнъж, уверете се, че коментирате останалите опции в този раздел, преди да използвате прокси вериги.

Може също да искате да коментирате реда с „chain_len“. Тази опция ще определи колко от IP адресите във вашата верига ще бъдат използвани при създаването на вашата произволна прокси верига.

Добре, сега знаете как хакерите използват прокси вериги, за да покрият самоличността си и да останат анонимни, без да се притеснявате, че ще бъдат открити от целеви IDS или криминалисти.

Phenquestions

Phenquestions