Докато ядрото на Manjaro зарежда машината, неговият Network Manager автоматично се свързва с DHCP сървъра чрез активирания мрежов интерфейс. След това предоставя на клиента IP адреса, маската на подмрежата, времето за наем, DNS сървъра, шлюза и други подробности.

Ако машината работи като Apache сървър, тя трябва да бъде лесно достъпна за клиентите чрез статичен IP адрес. Освен това, като предпазна мярка, потребителите също трябва да предпазват машината от ненужен достъп извън мрежата. Това налага необходимостта от ръчно задаване на мрежовите интерфейси чрез Manjaro Network Manager или чрез команди и конфигурационни файлове.

В тази статия се научаваме да конфигурираме ръчно мрежовия интерфейс чрез GUI и CLI. Също така опростяваме процеса на конфигуриране на неограничена защитна стена (ufw) за нови потребители като предпазна стъпка след инсталирането на Manjaro.

Настройка на мрежов интерфейс

Ръчната настройка на мрежовия интерфейс включва присвояване на машината с IP адрес, шлюз, местоположения на DNS сървър, маршрути и маска на подмрежата. Това се прави чрез Manjaro NewtrokManager и CLI.

Приготвяме се да започнем

Преди да започнете с ръчната мрежова конфигурация, системата трябва да отговаря на определени условия:

- активирани мрежови интерфейси

- Ethernet кабелът е свързан

- интерфейсът има IP адрес

- таблицата за маршрутизиране е изцяло настроена

- устройството може да достигне системата вътре или извън локалната мрежа

- разрешаването на име на хост към адрес работи добре

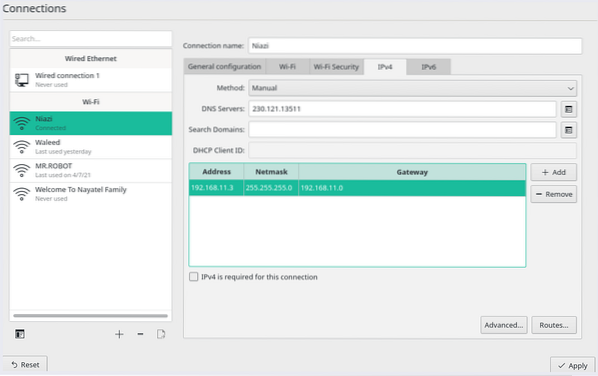

Настройка на статичен IP чрез GUI

Потърсете „Връзки”В стартовия панел на приложения Manjaro. В менюто за мрежова връзка изберете текущите мрежови настройки, за да редактирате / конфигурирате връзката.

Изберете текущата връзка и изберете раздела за настройки на IPv4.

Изберете „Ръчно' от 'Метод„падащо меню за статичен IP и кликнете върху“Добавяне', за да попълните данните за адреса, маската на подмрежата, шлюза и DNS сървъра. Накрая кликнете върху „Приложи', за да рестартирате мрежата с нови настройки.

Псевдоними на статични IP адреси

Графичният интерфейс също така позволява да настроите редица адреси за един интерфейс. Възможно е чрез щракване върху знак „+“ или бутон „Добавяне“ на същия екран, за да добавите нов IP адрес. Ето няколко подробности за псевдоними на адреси:

- Всеки псевдоним адрес изисква мрежова маска, но не и подробности за шлюза.

- Опцията за запис е сива без валидна информация.

- Не е необходимо да е в една и съща мрежова маска, въпреки че слуша трафик в същата физическа мрежа.

Използвайте следната команда, за да покажете работния интерфейс с двата Ip адреса.

[имейл защитен]: ~ $ ip addr showНастройка на статичен IP чрез CLI

Друг начин за конфигуриране на статичен IP е чрез systemd. За мрежовите интерфейси на Manjaro потребителските маршрути са конфигурирани вътре / etc / systemd / network / directory. Конфигурационните файлове за всеки интерфейс се идентифицират въз основа на името на интерфейса. Следователно файлът за мрежов интерфейс enp0s3 ще бъде / etc / systemd / network / enp0s3.мрежа.

Не забравяйте да деактивирате NetworkManager, тъй като той замества ръчните настройки.

[имейл защитен]: ~ $ sudo systemctl disable --now NetworkManager.обслужванеСъздайте или редактирайте горния файл на мрежовия интерфейс с права на root. Ето примерен файл:

[имейл защитен]: ~ $ sudo vim / etc / systemd / network / enp0s3.мрежа[Съвпада]

Име = enp0s3

[Мрежа]

Адрес = 192.168.11.0/24

Шлюз = 192.168.11.1

DNS = 152.234.15.8

DNS = 215.158.11.10

Сега активирайте и стартирайте мрежовата услуга.

[имейл защитен]: ~ $ sudo systemctl enable --now systemd-networkd.обслужванеЗа да се върнете към DHCP настройките, изтрийте горния файл и рестартирайте NetworkManager.

Настройване на защитна стена с UFW в Манджаро

Функциониращата защитна стена е критична част от всяка защитена Linux система. По подразбиране всички дистрибуции на Linux се доставят с инсталиран инструмент за конфигуриране на защитна стена, известен като Некомплицирана защитна стена (ufw). UFW е интерфейс за iptables и е предназначен да опрости задачата за конфигуриране на защитната стена.

Според ръководството на ufw инструментът не предоставя пълноценна функционалност на защитната стена чрез CLI. Вместо това е да се улесни процесът на добавяне или премахване на прости правила. Също така, ufw има за цел да осигури базирани на хост защитни стени.

За да започнете със защитата на мрежата, инсталирайте ufw, ако не е налице:

[имейл защитен]: ~ $ sudo pacman -Syu ufwЗадаване на Политики по подразбиране на ufw

Тъй като започваме с конфигурацията ufw. По подразбиране ufw е деактивиран. Проверете състоянието на ufw, като напишете следната команда:

[имейл защитен]: ~ $ sudo услуга ufw статусИзпълнете следната команда, за да активирате настройките на ufw.

[имейл защитен]: ~ $ sudo ufw enableАктивирането на ufw ще инициира политика по подразбиране на защитната стена. Тоест, ufw разрешава само изходящи връзки и отказва всички входящи връзки. С други думи, сървърът Manjaro не е достъпен извън мрежата. Докато потребителските приложения могат да се свързват с външния свят.

Ако е деактивирано, можем да зададем правилата за изпълнение на политики по подразбиране ufw.

[имейл защитен]: ~ $ sudo ufw по подразбиране отказва входящи[имейл защитен]: ~ $ sudo ufw по подразбиране позволява изходящи

За да активирате правилата по подразбиране, редактирайте / etc / default / ufw файл. Обърнете внимание, че настройките на защитната стена ще се стартират автоматично при всяко рестартиране на системата. Тези правила са достатъчни за защита на лична операционна система Manjaro. Сървърът на Manjaro обаче трябва да отговаря на входящите заявки.

Активирайте SSH връзките за Manjaro Server

Горната настройка отказва всички входящи връзки. За да разрешите легитимна SSH или HTTP връзка към сървъра на Manjaro, е необходимо да създадете правила в ufw. Тази настройка ще позволи на потребителя да се свърже и да управлява сървъра чрез защитена черупкова връзка.

[имейл защитен]: ~ $ sudo ufw allow sshГорната команда е еквивалентна на задаване на правило за връзка чрез ssh порт 22. Следователно UFW е наясно с портовете, използвани от протоколите на приложенията, поради услугите, изброени във файла / etc / services.

Трябва обаче да посочим подходящ порт, ако демонът SSH слуша различен порт. Например, ако сървърът слуша на порт 3333, използвайте следната команда, за да зададете правилото ufw:

[имейл защитен]: ~ $ sudo ufw allow 3333UFW конфигурация за IPv6

UFW поддържа настройките на IPv6 за управление на правилата на защитната стена заедно с IPv4. За да направите това, редактирайте конфигурационния файл ufw в / etc / директория по подразбиране и следните настройки:

IPv6 = даСега ufw е конфигуриран да добавя и управлява политики както за IPv4, така и за IPv6.

Други връзки

ufw позволява на потребителите да управляват различни правила на подмрежата, специфични IP адреси, диапазони на портове и мрежови интерфейси.

За да зададете диапазони на портове:

[имейл защитен]: ~ $ sudo ufw allow 3000: 4444 / tcpЗа да посочите подмрежа с конкретен порт на дестинация:

[имейл защитен]: ~ $ ufw позволи от 192.168.100.0/24 до всеки порт 81За да зададете правило за конкретен IP адрес

[имейл защитен]: ~ $ sudo ufw allow от 192.168.100.14Освен това, той също така позволява създаването на правила за отказ на връзки от IP адреси и услуги. Всичко, от което се нуждае, е да замени allow с командата deny.

[имейл защитен]: ~ $ sudo ufw deny от 192.168.100.14Заключение

Тази статия обобщава ръчния мрежов интерфейс на Manjaro и настройките на конфигурацията на защитната стена за начинаещи. Обсъдихме задаването на статичен IP адрес чрез GUI и команди / конфигурационни файлове. Освен това статията също така демонстрира настройка на неограничена защитна стена по подразбиране (ufw), за да позволи ограничен достъп до машината от потребители в интернет.

Phenquestions

Phenquestions