Настройване на SCP и SSH:

Ще трябва да изпълните следните стъпки за конфигуриране, за да извършите SCP и SSH операции от localhost до отдалечен облачен актив:

Инсталиране на агент на AWS Systems Manager на екземпляри EC2:

Какво е SSM агент?

Софтуерният агент SSM на Amazon може да бъде инсталиран и конфигуриран на екземпляр EC2, виртуална машина или сървър на място. SSM Agent позволява на System Manager да актуализира, контролира и персонализира тези инструменти. Агентът обработва заявки от услугата AWS Cloud System Manager, изпълнява ги, както е дефинирано в заявката, и прехвърля информацията за състоянието и изпълнението обратно в услугата Device Manager с помощта на услугата Amazon Message Delivery Service. Ако проследявате трафика, можете да видите вашите екземпляри на Amazon EC2 и всички сървъри на място или виртуални машини във вашата хибридна система, взаимодействащи с крайни точки на съобщения ec2.

Инсталиране на SSM агент:

SSM Agent е инсталиран на някои екземпляри на EC2 и Amazon System Images (AMI) по подразбиране като Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 и 20 и Amazon 2 ECS оптимизирани AMI. Освен това можете да инсталирате SSM ръчно от всеки AWS регион.

За да го инсталирате на Amazon Linux, първо изтеглете инсталатора на SSM агент и след това го стартирайте, като използвате следната команда:

[имейл защитен]: ~ $ sudo yum install -y https: // s3.регион.amazonaws.com / amazon-ssm-region / latest / linux_amd64 / amazon-ssm-agent.об / минВ горната команда „регион ” отразява идентификатора на региона на AWS, предоставен от диспечера на системите. Ако не можете да го изтеглите от региона, който сте посочили, използвайте глобалния URL i.д

[имейл защитен]: ~ $ sudo yum install -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / latest / linux_amd64 / amazon-ssm-agent.об / минСлед инсталацията потвърдете дали агентът работи или не чрез следната команда:

[имейл защитен]: ~ $ sudo status amazon-ssm-agentАко горната команда показва, че amazon-ssm-agent е спрян, опитайте тези команди:

[имейл защитен]: ~ $ sudo start amazon-ssm-agent[имейл защитен]: ~ $ sudo status amazon-ssm-agent

Създаване на профил на екземпляр на IAM:

По подразбиране AWS Systems Manager няма разрешение за изпълнение на действия върху вашите копия. Трябва да разрешите достъп, като използвате незабавен профил за самоличност и управление на достъпа на AWS (IAM). При стартиране контейнерът прехвърля данните за позицията на IAM в екземпляр на Amazon EC2 се нарича профил на екземпляр. Това условие обхваща одобренията за всички възможности на AWS Systems Manager. Ако използвате възможностите на System Manager, като командата Run, потребителски профил с основните разрешения, необходими за Session Manager, вече може да бъде прикачен към вашите копия. Ако вашите екземпляри вече са свързани с потребителски профил, който включва управляваната политика на AmazonSSMManagedInstanceCore AWS, съответните разрешения на Session Manager вече са издадени. В конкретни случаи обаче може да се наложи да бъдат променени разрешенията, за да се добавят разрешения на мениджъра на сесии към потребителски профил. На първо място, отворете IAM конзолата, като влезете в конзолата за управление на AWS. Сега кликнете върху „РолиОпция в навигационната лента. Тук изберете името на позицията, която да бъде включена в полицата. В раздела Разрешения изберете Добавяне на вградена политика, намираща се в долната част на страницата. Кликнете върху раздела JSON и заменете вече темповото съдържание със следното:

"Версия": "17.10.2012",

"Изявление": [

"Effect": "Allow",

„Действие“: [

"ssmmessages: CreateControlChannel",

"ssmmessages: CreateDataChannel",

"ssmmessages: OpenControlChannel",

"ssmmessages: OpenDataChannel"

],

"Ресурс": "*"

,

"Effect": "Allow",

„Действие“: [

"s3: GetEncryptionConfiguration"

],

"Ресурс": "*"

,

"Effect": "Allow",

„Действие“: [

"kms: Дешифриране"

],

"Ресурс": "име на ключ"

]

След като замените съдържанието, щракнете върху Правилата за преглед. На тази страница въведете името на вградената политика като SessionManagerPermissions под опцията Name. След като направите това, изберете опцията Създаване на политика.

Актуализиране на интерфейса на командния ред:

За да изтеглите версия 2 на AWS CLI от командния ред на Linux, първо изтеглете инсталационния файл, като използвате командата curl:

[имейл защитен]: ~ $ curl "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip "-o" awscliv2.цип "Разархивирайте инсталационната програма, като използвате тази команда:

[имейл защитен]: ~ $ unzip awscliv2.ципЗа да сте сигурни, че надстройката е активирана на същото място като вече инсталираната версия на AWS CLI версия 2, намерете съществуващата символна връзка, като използвате коя команда, и инсталационната директория с помощта на командата ls по следния начин:

[имейл защитен]: ~ $ който aws[имейл защитен]: ~ $ ls -l / usr / local / bin / aws

Изградете командата за инсталиране, като използвате тази информация за символна връзка и директория и след това потвърдете инсталацията, като използвате командите по-долу:

[имейл защитен]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --update[имейл защитен]: ~ $ aws --version

Инсталиране на приставката за Session Manager:

Инсталирайте приставката Session Manager на вашия локален компютър, ако искате да използвате AWS CLI за стартиране и край на сесии. За да инсталирате тази приставка на Linux, първо изтеглете пакета RPM и след това го инсталирайте, като използвате следната последователност от команди:

[имейл защитен]: ~ $ curl "https: // s3.amazonaws.com / session-manager-downloads / plugin / latest / linux_64bit / session-manager-plugin.rpm "-o" сесия-мениджър-плъгин.обороти в минута "[имейл защитен]: ~ $ sudo yum install -y session-manager-plugin. об / мин

След като инсталирате пакета, можете да потвърдите дали приставката е инсталирана успешно или не, като използвате следната команда:

[имейл защитен]: ~ $ плъгин сесия-мениджърИЛИ

[имейл защитен]: ~ $ aws ssm start-session --target id-of-an-instance-you-have-permissions-to-accessАктуализиране на конфигурационния файл на SSH на локалния хост:

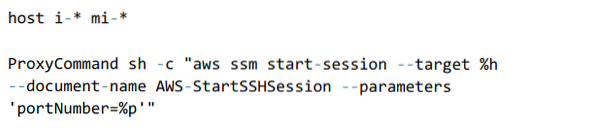

Променете SSH конфигурационния файл, за да позволите на прокси команда да стартира сесия на диспечера на сесии и да предаде всички данни чрез връзката. Добавете този код към SSH конфигурационния файл с темп на „~ /.ssh / config ”:

Използване на SCP и SSH:

Сега ще бъдете готови да изпращате SSH и SCP връзки с вашите облачни свойства директно от близкия ви компютър след приключване на гореспоменатите стъпки.

Вземете идентификатора на екземпляр на актива в облака. Това може да се постигне чрез AWS конзола за управление или следната команда:

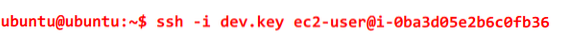

[имейл защитен]: ~ $ aws ec2 descri-instancesSSH може да се изпълни както обикновено, като се използва идентификационния номер на екземпляра като име на хост, а командният ред на SSH превключва по следния начин:

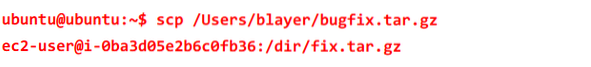

Сега файловете могат лесно да се прехвърлят към отдалечената машина, без да е необходим междинен етап, като се използва SCP.

Заключение:

Потребителите от години разчитат на защитни стени за безопасен достъп до съдържанието в облака, но тези опции имат проблеми с криптирането и управлението. Въпреки че неизменната инфраструктура е идеална цел по различни причини, в някои случаи създаването или поддържането на активна система се нуждае от копиране на кръпки или други данни в екземплярите на живо и много от тях ще се окажат в необходимост да стигнат или коригират системи, работещи на живо. AWS Systems Manager Session Manager позволява тази възможност без допълнителен вход на защитна стена и необходимост от външни решения като междинно използване на S3.

Phenquestions

Phenquestions