Този урок показва как да инсталирате BurpSuite на Debian, как да настроите браузъра си (в този урок показвам само как да го настроя във Firefox) и SSL сертификат и как да улавяте пакети без предишна прокси конфигурация на целта, като го комбинирате с ArpSpoof и конфигуриране на невидимия прокси за слушане.

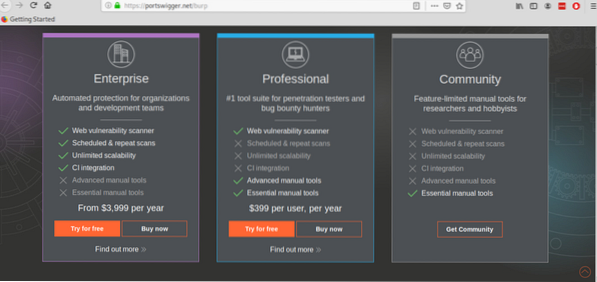

За да започнете да инсталирате BurpSuite посетете и изберете опцията Get Community (третата), за да получите BurpSuite безплатно.

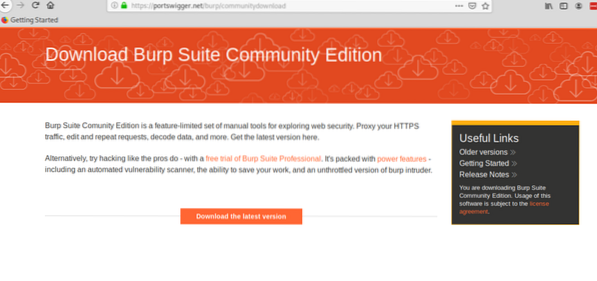

На следващия екран щракнете върху оранжевия бутон „Изтегляне на последната версия“, за да продължите.

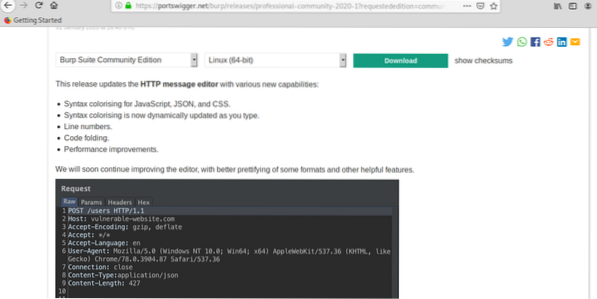

Щракнете върху зеления бутон Изтегляне.

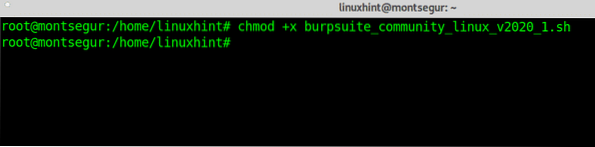

Запази .sh скрипт и му дайте разрешения за изпълнение, като стартирате:

# chmod + xВ този случай за текущата версия към тази дата изпълнявам:

# chmod + x burpsuite_community_linux_v2020_1.ш

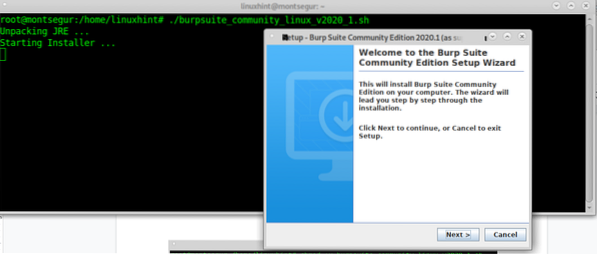

След като бъдат предоставени правата за изпълнение, изпълнете скрипта, като стартирате:

# ./ burpsuite_community_linux_v2020_1.шИнсталаторът на GUI ще подкани, натиснете „Следващия" продължавам.

Оставете директорията за инсталиране по подразбиране (/ opt / BurpSuiteCommunity), освен ако не се нуждаете от друго местоположение и натиснете Следващия продължавам.

Потърсете „Създаване на Symlink“ и оставете директорията по подразбиране и натиснете Следващия.

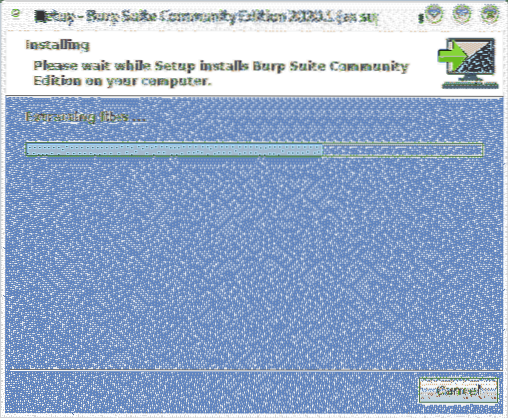

Процесът на инсталиране ще започне:

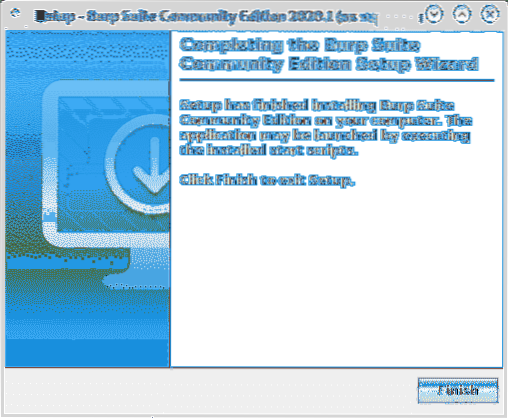

След като процесът приключи, кликнете върху завършек.

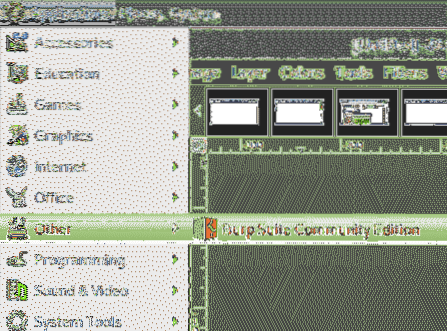

От менюто на приложенията на мениджъра на X-Window изберете BurpSuite, в моя случай той се намира в категорията „Други”.

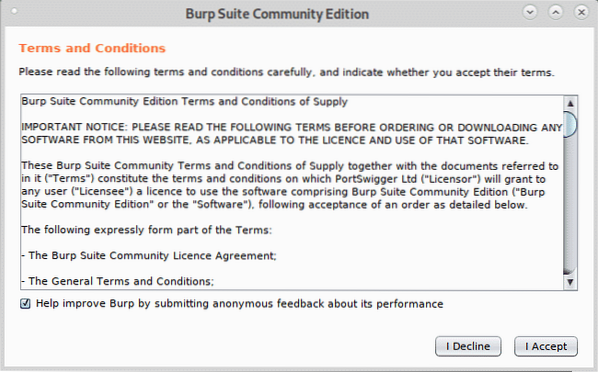

Решете дали искате да споделите своя опит с BurpSuite или не, щракнете Аз отказвам, или Приемам продължавам.

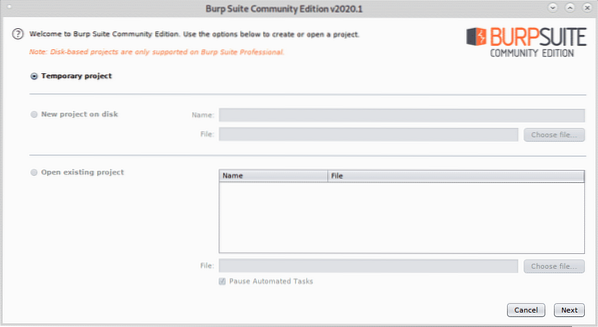

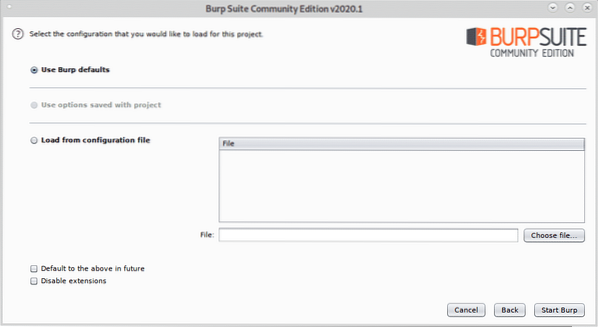

Оставете Временен проект и натиснете Следващия.

Оставете Използвайте настройките по подразбиране Burp и натиснете Започнете оригване за стартиране на програмата.

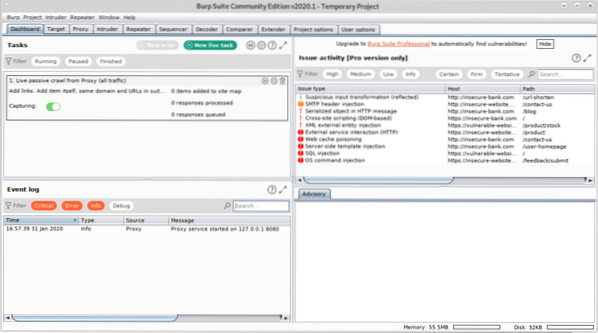

Ще видите основния екран на BurpSuite:

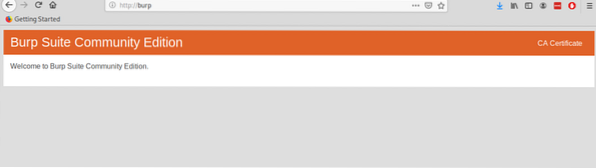

Преди да продължите, отворете firefox и отворете http: // оригване.

Ще се появи екран, подобен на показания по-долу, в горния десен ъгъл щракнете върху CA сертификат.

Изтеглете и запазете сертификата.

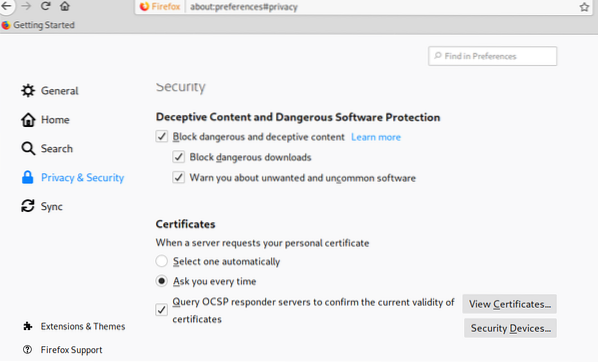

В менюто на Firefox кликнете върху Предпочитания, след това кликнете върху Поверителност и сигурност и превъртете надолу, докато намерите раздела Сертификати, след което кликнете върху Преглед на сертификати както е показано по-долу:

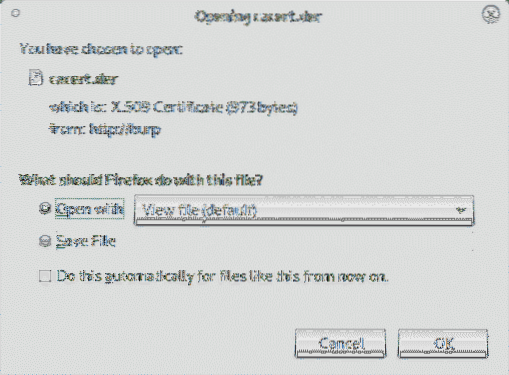

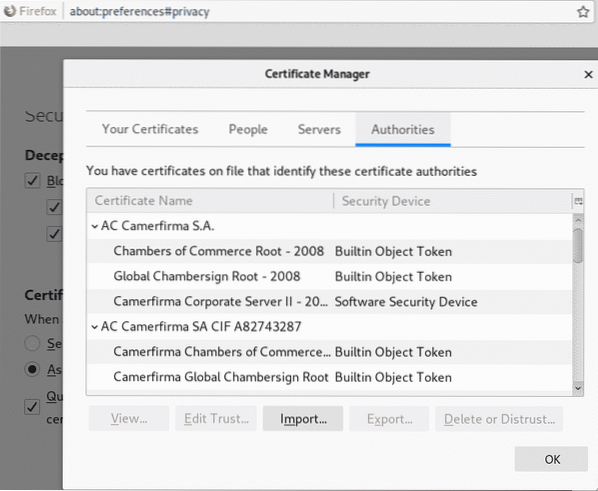

Кликнете върху Внос:

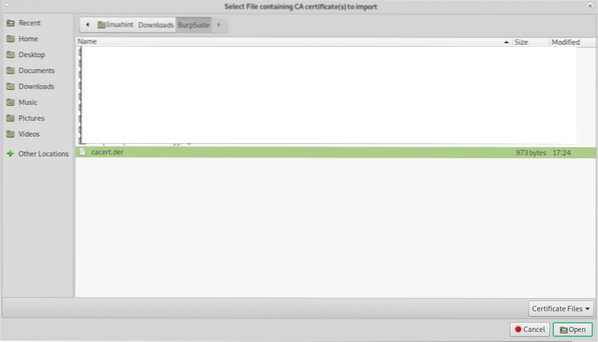

Изберете сертификата, който сте получили преди и натиснете Отворете:

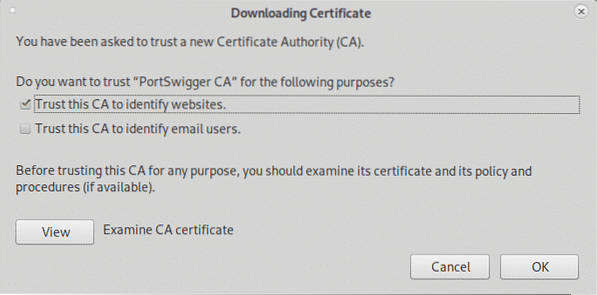

Кликнете върху "Доверете се на този CA за идентифициране на уебсайтове.”И натиснете Добре.

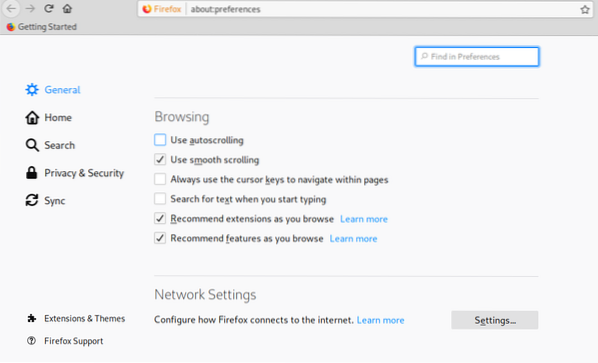

Сега, все още в менюто Предпочитания на Firefox, кликнете върху Общ в менюто, разположено в лявата страна и превъртете надолу, докато достигнете Мрежови настройки, след това кликнете върху Настройки.

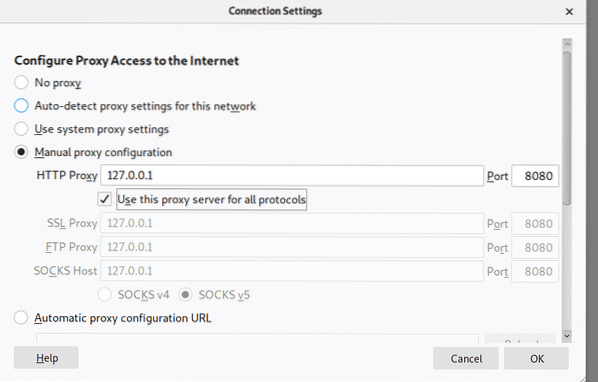

Изберете Ръчна конфигурация на прокси и в HTTP прокси полето задайте IP 127.0.0.1, поставете отметка на „Използвайте този прокси сървър за всички протоколи”, След това щракнете Добре.

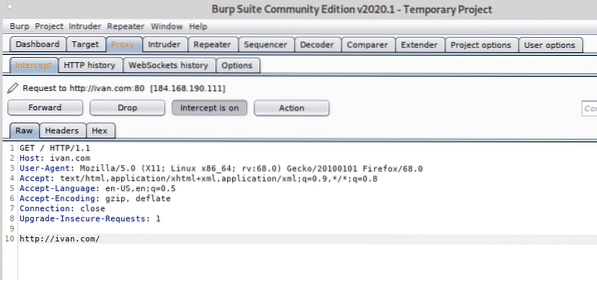

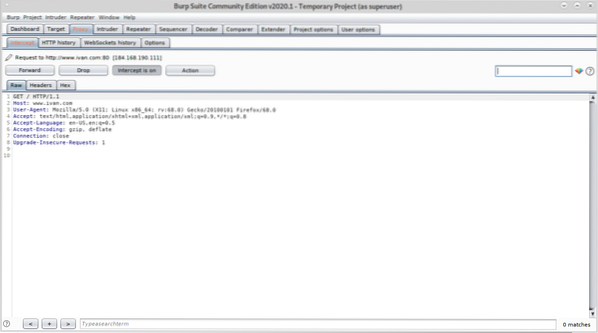

Сега BurpSuite е готов да покаже как може да прихваща трафика през него, когато е дефиниран като прокси. В BurpSuite кликнете върху Прокси и след това на Прихващане подраздел, като се уверите прихващането е включено и посетете всеки уебсайт от вашия браузър firefox.

Заявката между браузъра и посетения уебсайт ще премине през Burpsuite, което ви позволява да модифицирате пакетите, както при атака Man in the Middle.

Примерът по-горе е класическото шоу на Proxy за начинаещи. И все пак, не винаги можете да конфигурирате целевия прокси, ако сте го направили, кейлоггер би бил по-полезен от атаката Man In the Middle.

Сега ще използваме DNS и Невидим прокси функция за улавяне на трафик от система, на която не можем да конфигурираме проксито.

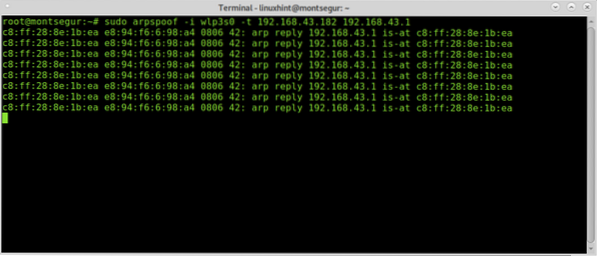

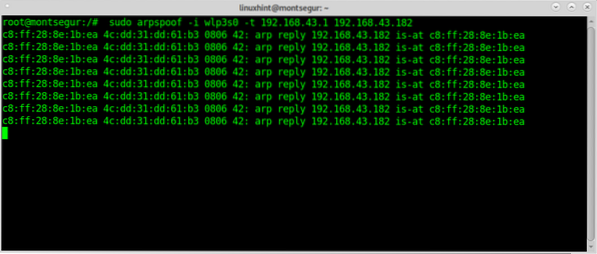

За да започнете, стартирайте Arpspoof (на Debian и базирани Linux системи, които можете да инсталирате чрез apt инсталирайте dsniff) Веднъж инсталиран dsniff с arpspoof, за улавяне на пакети от целта към маршрутизатора на конзолата:

# sudo arpspoof -i

След това за улавяне на пакети от рутера към целевото изпълнение във втори терминал:

# sudo arpspoof -i

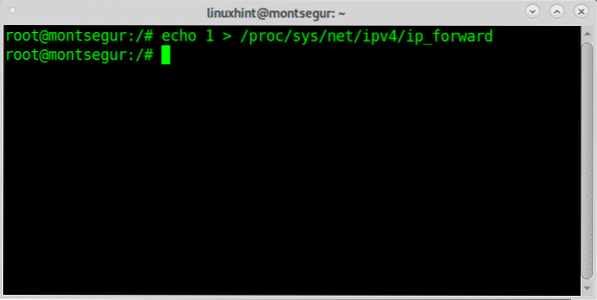

За да предотвратите блокирането на жертвата, активирайте IP препращането:

# ехо 1> / proc / sys / net / ipv4 / ip_forward

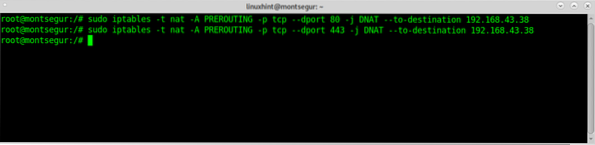

Пренасочете целия трафик към порт 80 и 443 към вашето устройство, като използвате iptables, като изпълните командите по-долу:

# sudo iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination192.168.43.38

# sudo iptables -t nat -A PREROUTING -p tcp --dport 443 -j DNAT --to-destination

192.168.43.38

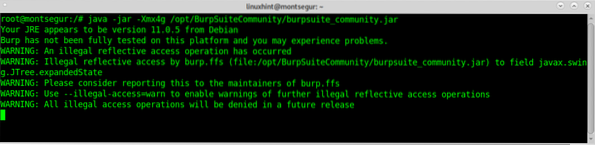

Стартирайте BurpSuite като root, в противен случай някои стъпки като активиране на нови проксита на определени портове няма да работят:

# java -jar -Xmx4g / opt / BurpSuiteCommunity / burpsuite_community.буркан

Ако се появи следното предупреждение, натиснете OK, за да продължите.

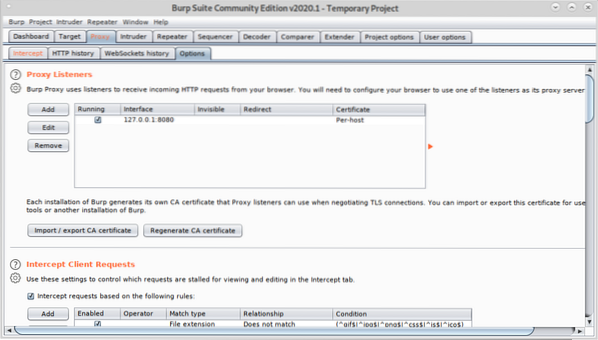

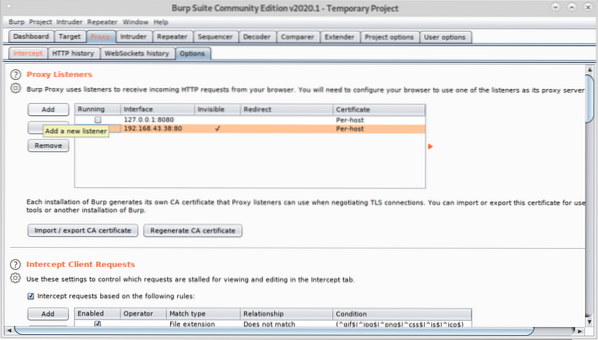

След като BurpSuite се отвори, щракнете върху Прокси>Настроики и кликнете върху Добавяне бутон.

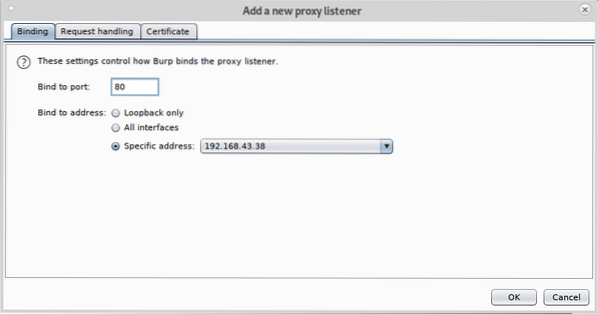

Изберете 80 и нататък Конкретен адрес изберете вашия IP адрес в локалната мрежа:

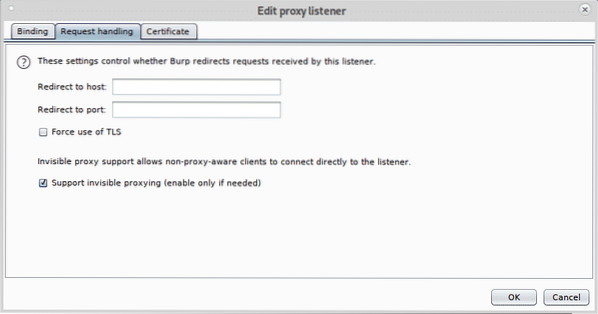

След това кликнете върху Обработка на заявки раздел, отметка Поддържане на невидим прокси (активирайте само ако е необходимо) и натиснете Добре.

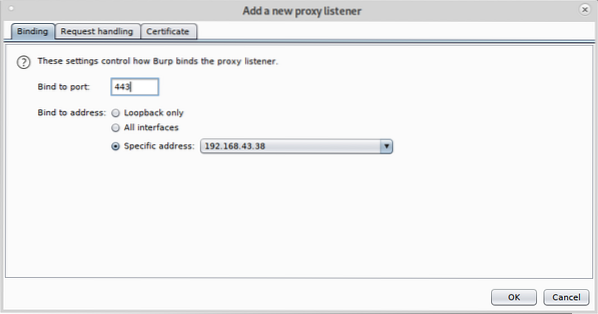

Повторете стъпките по-горе сега с порт 443, щракнете върху Добавяне.

Задайте порта 443 и отново изберете IP адреса на вашата локална мрежа.

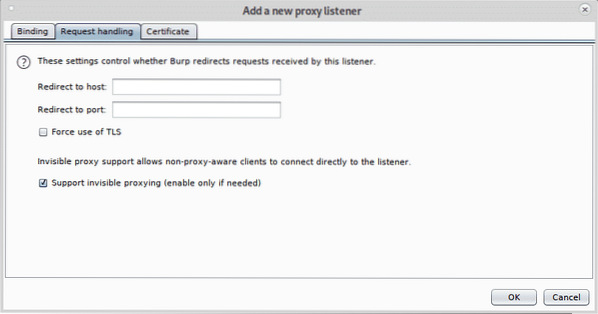

Кликнете върху Обработка на заявки, поддръжка на отметка за невидим прокси и натиснете Добре.

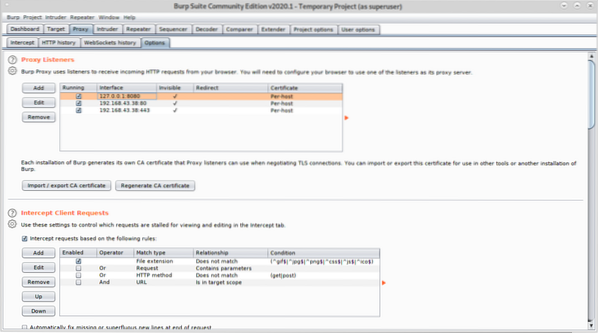

Маркирайте всички прокси като работещи и като невидими.

Сега от целевото устройство посетете уебсайт, раздела Intercept ще покаже заснемането:

Както можете да видите, успяхте да заснемете пакети без предишна конфигурация на прокси в браузъра на целта.

Надявам се, че този урок за BurpSuite ви е бил полезен. Продължавайте да следвате LinuxHint за още съвети и актуализации за Linux и мрежи.

Phenquestions

Phenquestions