Забележка: за този урок мрежовият интерфейс enp2s0 и IP адрес 192.168.0.2/7 бяха използвани като пример, заменете ги с правилните.

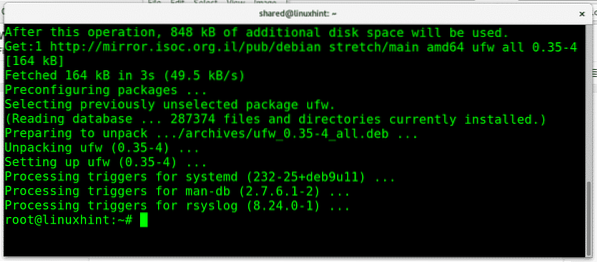

Инсталиране на ufw:

За да инсталирате ufw на Debian:

apt инсталирам ufw

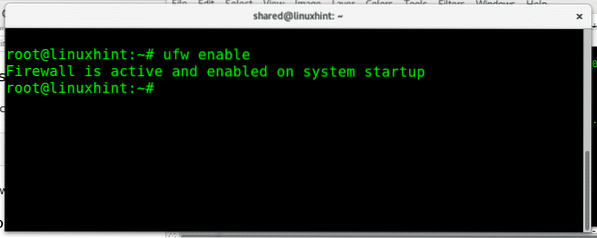

За да активирате изпълнението на UFW:

ufw активиране

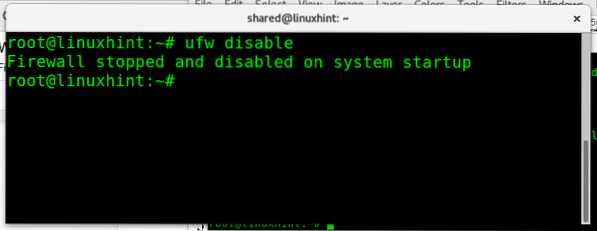

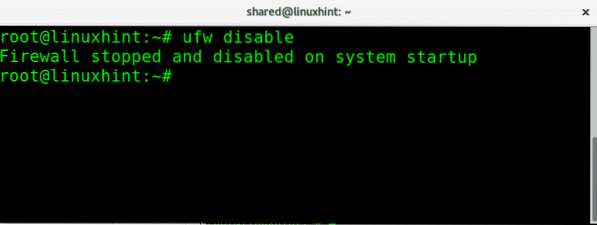

За да деактивирате изпълнението на UFW:

ufw забрани

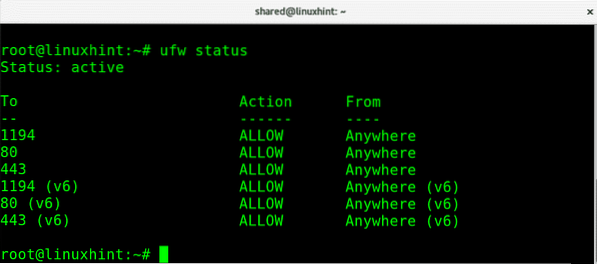

Ако искате да извършите бърза проверка на състоянието на вашата защитна стена, изпълнете:

ufw статус

Където:

Състояние: информира дали защитната стена е активна.

Да се: показва порта или услугата

Действие: показва политиката

От: показва възможните източници на трафик.

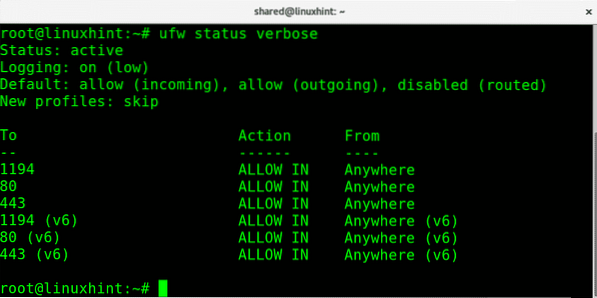

Също така можем да проверим състоянието на защитната стена с многословност, като стартираме:

ufw многословен статус

Тази втора команда за преглед на състоянието на защитната стена също ще покаже политиките по подразбиране и посоката на трафика.

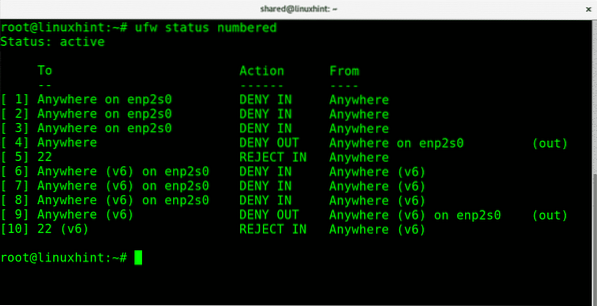

В допълнение към информационните екрани със „ufw status“ или „ufw status verbose“ можем да отпечатаме всички номерирани правила, ако това помага за управлението им, както ще видите по-късно. За да получите номериран списък с вашите правила на защитната стена, изпълнете:

ufw статус номериран

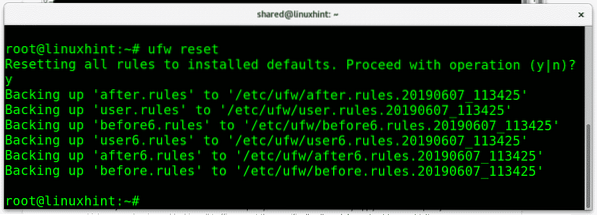

На всеки етап можем да възстановим настройките на UFW до конфигурацията по подразбиране, като стартираме:

ufw нулиране

При нулиране на правилата ufw той ще поиска потвърждение. Натиснете Y за да потвърдите.

Кратко въведение в политиките на защитните стени:

С всяка защитна стена можем да определим политика по подразбиране, чувствителните мрежи могат да прилагат ограничителна политика, което означава да откаже или блокира целия трафик, с изключение на изрично разрешения. За разлика от ограничителната политика, разрешителната защитна стена ще приема целия трафик с изключение на специално блокирания.

Например, ако имаме уеб сървър и не искаме този сървър да обслужва повече от обикновен уебсайт, може да приложим ограничителна политика, блокираща всички портове с изключение на портове 80 (http) и 443 (https), това би било ограничителна политика защото по подразбиране всички портове са блокирани, освен ако не деблокирате конкретен. Пример за разрешителна защитна стена би бил незащитен сървър, в който блокираме само порта за вход, например 443 и 22 за сървърите Plesk като само блокирани портове. Освен това можем да използваме ufw, за да разрешим или откажем препращането.

Прилагане на ограничителни и разрешителни политики с ufw:

За да ограничите целия входящ трафик по подразбиране, използвайки ufw run:

ufw по подразбиране отказва входящи

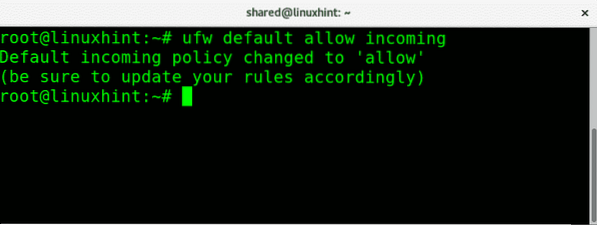

За да направите обратното, като разрешите целия входящ трафик:

ufw по подразбиране позволяват входящи

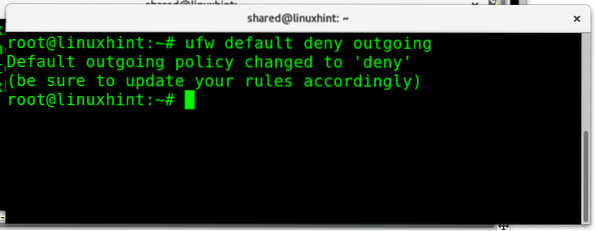

За да блокирате целия изходящ трафик от нашата мрежа, синтаксисът е подобен, за да се изпълни:

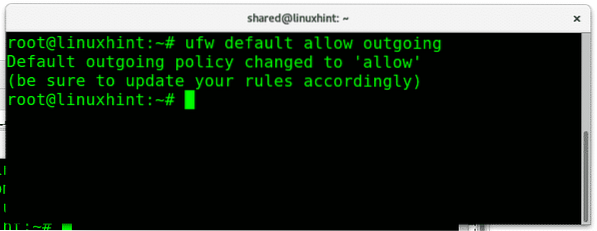

За да позволим целия изходящ трафик, ние просто заместваме „отричам" за "позволява”, За да позволите безусловно изходящ трафик:

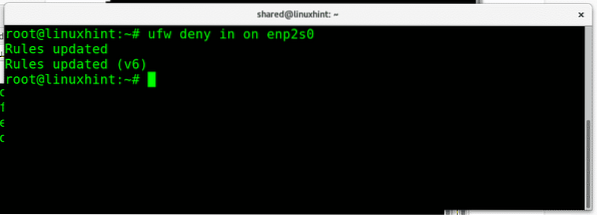

Също така можем да разрешим или да откажем трафик за конкретни мрежови интерфейси, като спазваме различни правила за всеки интерфейс, за да блокира целия входящ трафик от моята Ethernet карта, която бих изпълнявал:

ufw отрича в enp2s0

Където:

ufw= извиква програмата

отричам= определя политиката

в= входящ трафик

enp2s0= моят Ethernet интерфейс

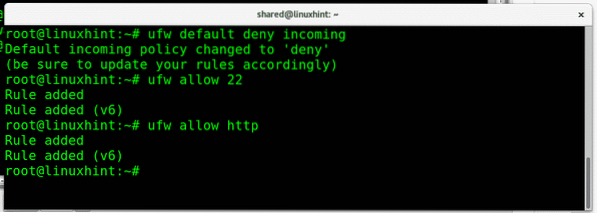

Сега ще приложа ограничителна политика по подразбиране за входящ трафик и след това ще разреша само портове 80 и 22:

ufw по подразбиране отказва входящиufw позволяват 22

ufw позволи http

Където:

Първата команда блокира целия входящ трафик, докато втората позволява входящи връзки към порт 22, а третата команда позволява входящи връзки към порт 80. Забележи, че ufw ни позволява да се обадим на услугата чрез пристанището или името на услугата по подразбиране. Можем да приемем или откажем връзки към порт 22 или ssh, порт 80 или http.

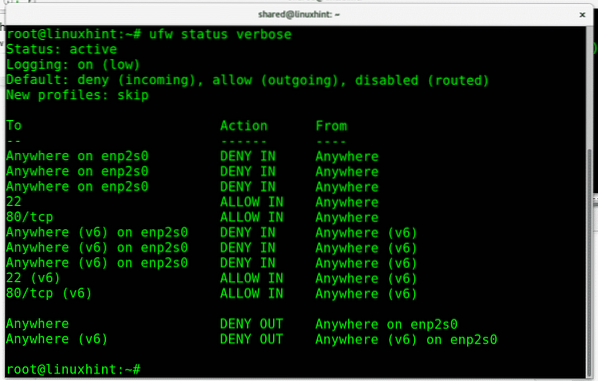

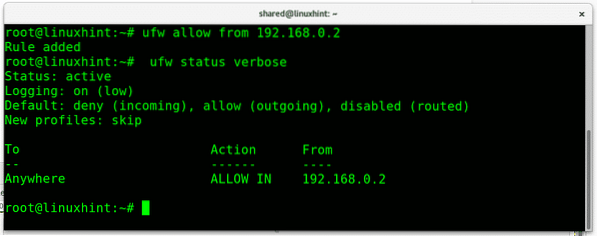

Командата „ufw статус многословен”Ще покаже резултата:

Целият входящ трафик е отказан, докато двете услуги (22 и http), които сме разрешили, са налични.

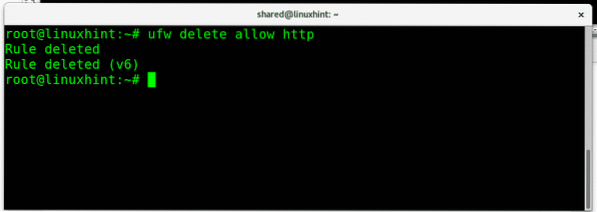

Ако искаме да премахнем конкретно правило, можем да го направим с параметъра „Изтрий”. За да премахнете последното ни правило, позволяващо входящ трафик към HTTP изпълнение на порт:

ufw изтриване позволява http

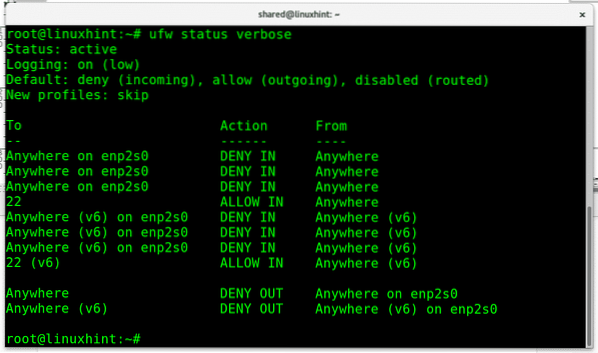

Нека проверим дали http услугите продължават да са налични или блокирани чрез стартиране ufw многословен статус:

Портът 80 вече не се появява като изключение, тъй като порт 22 е единственият.

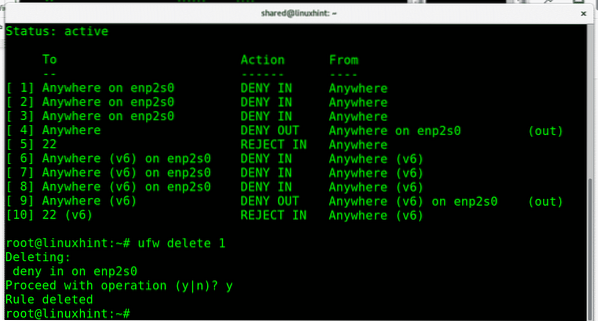

Можете също да изтриете правило, като просто извикате неговия цифров идентификатор, предоставен от командата „ufw статус номериран”, Споменато преди, в този случай ще премахна ОТРЕЧАЙТЕ политика за входящ трафик към Ethernet картата enp2s0:

ufw изтриване 1

Ще поиска потвърждение и ще продължи, ако бъде потвърдено.

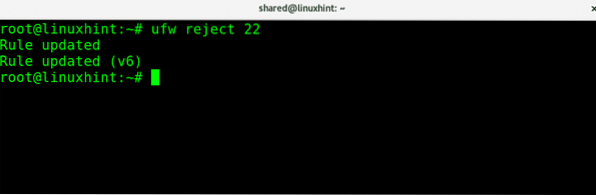

В допълнение към ОТРЕЧАЙТЕ можем да използваме параметъра ОТХВЪРЛЕТЕ който ще информира другата страна, че връзката е била отказана ОТХВЪРЛЕТЕ връзки към ssh можем да изпълним:

ufw отхвърля 22

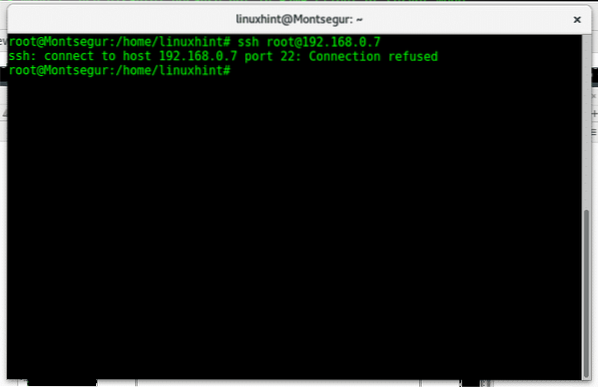

След това, ако някой се опита да осъществи достъп до нашия порт 22, той ще бъде уведомен, че връзката е отказана, както е на изображението по-долу.

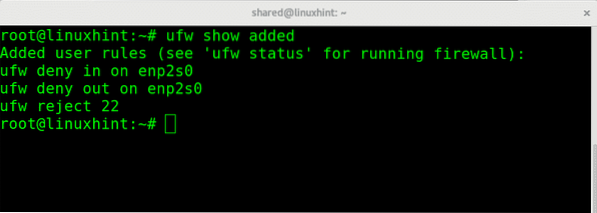

На всеки етап можем да проверим добавените правила за конфигурацията по подразбиране, като стартираме:

добавено ufw шоу

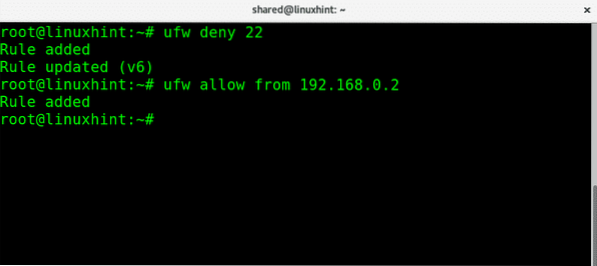

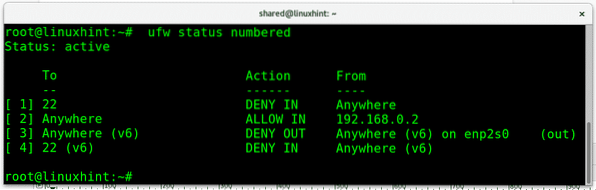

Можем да откажем всички връзки, като същевременно разрешим конкретни IP адреси, в следващия пример ще отхвърля всички връзки към порт 22 с изключение на IP 192.168.0.2, който ще бъде единствената възможност за свързване:

ufw отрича 22ufw позволи от 192.168.0.2

Сега, ако проверим състоянието на ufw, ще видите, че целият входящ трафик към порт 22 е отказан (правило 1), докато е разрешен за посочения IP (правило 2)

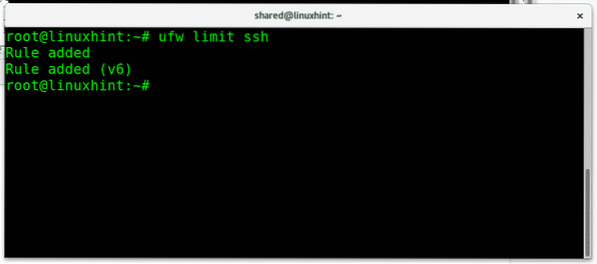

Можем да ограничим опитите за влизане, за да предотвратим атаки с груба сила, като зададем ограничение за изпълнение:

ufw ограничи ssh

За да завършим този урок и да се научим да оценяваме щедростта на ufw, нека си спомним начина, по който бихме могли да откажем целия трафик, с изключение на един IP, използващ iptables:

iptables -A ИЗХОД -d 192.168.0.2 -j ПРИЕМ

iptables -P INPUT DROP

iptables -P ИЗХОДНО ПАДАНЕ

Същото може да се направи само с 3 по-кратки и прости линии, използвайки ufw:

ufw по подразбиране отказва входящиufw по подразбиране отказва изходящи

ufw позволи от 192.168.0.2

Надявам се, че това въведение за ufw ви е било полезно. Преди всяко запитване за UFW или някакъв въпрос, свързан с Linux, не се колебайте да се свържете с нас чрез нашия канал за поддръжка на https: // support.linuxhint.com.

Свързани статии

Iptables за начинаещи

Конфигурирайте Snort IDS и създайте правила

Phenquestions

Phenquestions