dnsenum пакет

Това е многонишков Perl скрипт, който помага да се раздели DNS информацията на домейна. Също така помага да се открият IP блоковете, особено тези, които не са съседни. Той включва следните основни операции:

- Придобийте адреса на домакина.

- Получаване на сървърите за имена.

- Придобийте записа на MX.

- Получете версията за обвързване, изпълнете заявки на axfr на сървърите за имена.

- Сега вземете поддомените и допълнителните имена с помощта на Google scraping.

- Файлът с поддомейна груба сила също ще извърши рекурсия на поддомейни, които имат NS записи.

- Сега изчислете клас C на обхвата на мрежата на домейна и изпълнете заявки за тях.

- След това извършете обратните прегледи в обхвата на мрежата.

- Напишете domain_ips.txt файл за ip-блокове.

dnsmap пакет

dnsmap първоначално беше пуснат през 2006 г. поради вдъхновението на измислената история на Пол Крейг, известен като „крадецът, който никой не видя“. Това може да бъде намерено в книгата, озаглавена „Кражба на мрежата - как да притежавам кутията“. Dnsmap помага на пентестера в процеса на събиране на информация за оценките на сигурността. В тази фаза IP мрежовите блокове, телефонните номера и т.н. на целевата компания са открити от консултанта по сигурността. Има и друга техника, която се нарича грубо форсиране на поддомейна и е полезна във фазата на изброяване, особено когато останалите методи като трансфери на зони не работят.

Ожесточен пакет

Нека видим какво не е ожесточено. Той не е инструмент на DDoS, нито е предназначен за сканиране на целия интернет и извършване на нецелеви атаки. Освен това не е IP скенер. Основната цел е да се намерят целите, особено вътрешната и външната мрежа. В рамките на няколко минути ожесточено бързо сканирайте домейните с помощта на няколко тактики, тъй като свирепият е Perl скрипт. Fierce не извършва експлоатациите; по-скоро някой е направил умишлено с превключвателя -connect.

DNS (система с имена на домейни)

DNS означава система за имена на домейни и е подобна на телефонната директория, която включва няколко имена, адреси и имена. DNS се използва както за вътрешната, така и за външната мрежа на организациите. Имената на хостове на IP адресите се разрешават с помощта на DNS протокола. Всеки компютър има хостов файл, който се намира в следната директория, когато не е имало DNS. C: \ Windows \ System32 \ драйвери \и т.н.

Сега нека видите DNS записите за следните домейни:

- Изброяване на DNS и трансфер на зони с помощта на dnsenum

- Извършете анализа на DNS с помощта на помощната програма Host

- Търсене на поддомените с помощта на dnsmap

- Разпит на DNS с помощта на Fierce

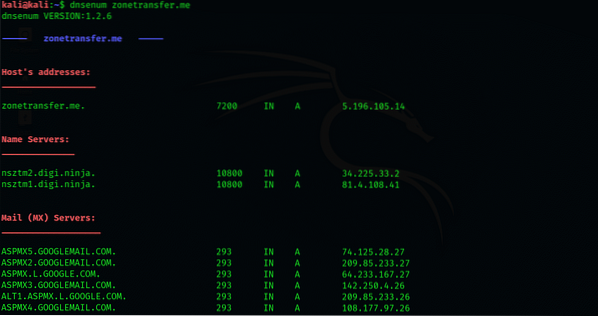

Изброяване на DNS и трансфер на зони с помощта на dnsenum

Dnsenum е прост инструмент. Използването на този инструмент е много лесно, тъй като разрешава и изброява информацията на DNS за конкретната цел. Освен това той автоматично извършва зоновите трансфери на DNS с помощта на данните за сървъра на имена. Нека видим подробностите:

В първата стъпка отворете прозореца на новия терминал. След това изпълнете следната команда: dnsenum. След като направите това, ще се покаже менюто за помощ, съдържащо подробно описание на различните оператори и начина за използването му.

Чрез достъп до информация, която е доста чувствителна, като тази, която сме открили, ще доведе до мрежова информация за конкретната целева организация.

След това следната команда се използва за извършване на DNS изброяване на трансфера на домейн зона.мен. Това е показано по-долу:

$ dnsenum zonetransfer.мен

В третата стъпка прехвърлянето на DNS зона се извършва от dnsenum чрез използване на сървърите на имена, получени в процеса на изброяване. Подробностите за които са дадени по-долу:

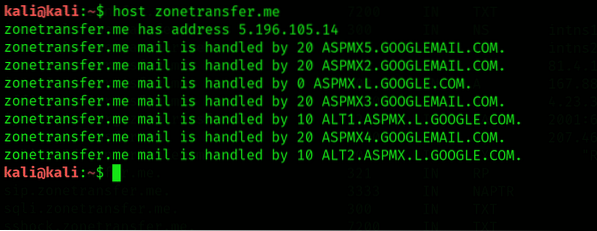

Извършете анализа на DNS с помощта на помощната програма Host

Помощната програма хост е полезна, тъй като е напълно присъща на операционната система Linux. Чрез използването на това можем да получим много DNS информация относно целевия домейн. Нека видим как работи:

В първата стъпка отворете новия терминал в Kali Linux. След това изпълнете следната команда:

$ host zonetransfer.мен

Тук ще забележим, че инструментът хост ще получи записите на DNS като записи на домейни A и MX.

След това използвайте следната команда:

$ dnsenum -t zonetransfer.мен

За изброяване, за да получите сървърите за имена на домейна. Тук операторът -t помага да се определят записите на DNS.

След като получим сървърите на имена на определен домейн, ще използваме събраната информация. Сега ще извършим прехвърлянето на DNS зони за домейна чрез заявка към сървърите на имена с помощта на следната команда:

$ dnsenum -l zonetransfer.мен nsztml.digi.нинджа

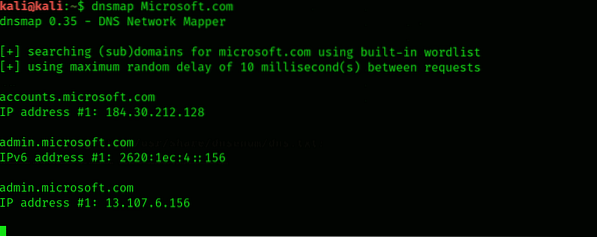

Търсене на поддомените с помощта на dnsmap

Dnsmap работи по различен начин, като изброява поддомените на конкретния домейн на организацията и след това го заявява в операционната система kali Linus като вграден списък с думи. Dnsamp ще разреши IP адреса веднага щом поддомейнът бъде намерен. С помощта на следната команда можем да намерим поддомените на различни организации с техните Ip адреси, както е показано по-долу:

$ dnsenum microsoft.com

За да намерите скрития чувствителен портал и директории, е необходимо да откриете поддомените на определена организация.

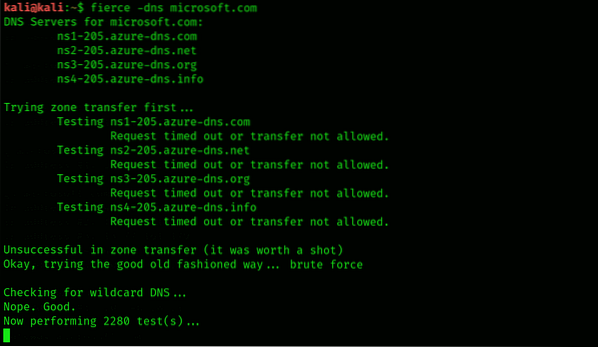

Разпит на DNS с помощта на Fierce

Fierce е инструмент за разпит на DNS. Той се приема като полулек инструмент, който изпълнява огромните справки за целевия домейн с имена на хостове и IP пространства. За изпълнението й се използва следната команда, както е показано по-долу:

$ fierce -dns microsoft.com

Fierce ще получи всички записи на DNS и също така ще открие поддомените, използвайки техните IP адреси на конкретния домейн. За задълбочен анализ на целевия домейн, този инструмент ще отнеме допълнително време, за да завърши процеса.

Заключение:

В този урок ви показах какво е DNS и как работи инструментът dnsenum в Kali Linux. Също така ви показах как да работите с инструмента Fierce и да получите всички DNS записи.

Phenquestions

Phenquestions