Мрежови портове

Има два различни мрежови порта: TCP и UDP. TCP е известен като връзка-базиран протокол и изисква официална връзка, която представлява трипосочно ръкостискане. UDP обикновено се нарича връзка-по-малко протокол, тъй като не изисква официална връзка и не отчита потока на трафика, а този тип в момента изчезва.

Сканира

Има няколко различни опции за сканиране за използване на инструмента NMAP.

-О открива операционната система. Откриването се основава на подписи, тъй като всяка операционна система реагира по различен начин на пакетите.

-V е откриване на версия. Това ще открие версията на програмата и дали програмата работи. Алтернатива на това биха били telnet, IP адресът и портът.

-с P е пинг почистване. Nmap ви дава възможност да използвате различни стилове на пинг почистване; по подразбиране е ICMP, но можете също да използвате TCP syn и TCP act.

-P n пропуска откриването на хоста.

-s a използва сканиране ACK.

-s T е сканиране за TCP свързване, което е шумно, пълно сканиране за TCP свързване, което използва трипосочно ръкостискане за syn, synack и AK. Това е много шумно и продължително сканиране, но е много надеждно.

-s s е крадено от непознато броене на смисъл, което използва частично TCP трипосочно ръкостискане и също е много бързо.

Сканирането, което е ефективно с операционни системи, базирани на Linux и UNIX, но не е толкова ефективно с Windows, включва следното:

-s F е сканиране на перки, наричано също често информация като инверсно сканиране. Това заобикаля защитни стени със състояние, които имат списък с IP адреси, които имат достъп до сървъра.

-s X е Xmas сканиране.

-s N е нулево сканиране; той не изпраща никакви параметри.

-s U е UDP сканиране.

-s L проверява вашата подмрежа.

-s P-PP изпраща ICMP заявка за времеви клеймо. Той избягва защитните стени, блокиращи ICMP.

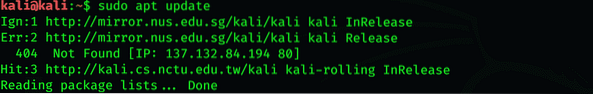

Ако искате да актуализирате NMAP пакет, въведете следната команда:

$ sudo apt-get update

Добавянето на хранилища на Kali Linux в / etc / apt / sources.файлът със списъка е важен. Ако сте забравили да ги добавите, добавете хранилищата, дадени по-долу в източниците. Списък на файлове.

Използване на Nmap

Във вашия терминал за Linux, Windows или Mac въведете Nmap, за да извършите сканирането си, включително опцията и целевите спецификации. Можете да предавате имена на хостове, IP адреси мрежи и т.н. Nmap 10.0.2.15 [Цел или който и да е I.P Адрес]. Картата със сканиращ носител е чудесно място, където можете да тествате сканирането си.

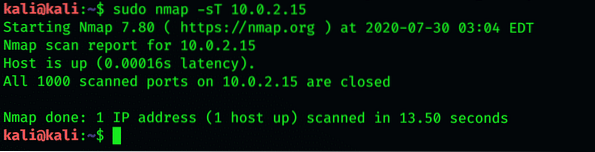

Сканиране на TCP Connect порт

Установяването на TCP връзка с хиляда общи портове се извършва с помощта на тази команда.

$ sudo nmap -sT 10.0.2.15

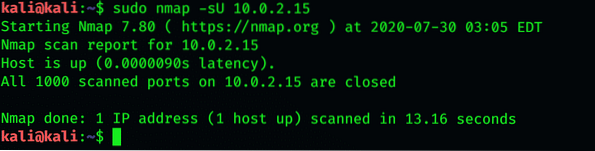

Използвайте опция -sU за сканиране на UDP услуга

$ sudo nmap -sU 10.0.2.15

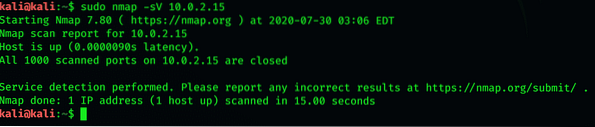

Полезно е не само да се получи информация за компютъра на другия. Това е от първостепенно значение, тъй като ви дава информация относно това каква информация за сървъра могат да видят другите. Nmap -sV ви позволява да получите идеална информация относно програми, работещи на машина.

$ sudo nmap -sV 10.0.2.15

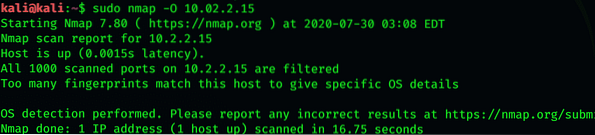

Отдалечено откриване на ОС

-O открива операционната система. Той открива, че се основава на подписи, тъй като всяка операционна система реагира по различен начин на пакетите. Това се постига чрез използване на информация, която Nmap получава чрез TCP SYN.

$ sudo nmap -O 10.02.2.15

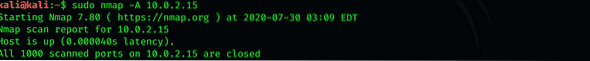

Откриване на ОС, Откриване на версии, Сканиране на скриптове и Traceroute

$ sudo nmap -A 10.0.2.15

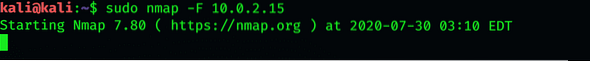

Nmap сканира хиляди използвани портове на машината, към която насочвате. Този процес отнема много време. Ако искате да сканирате само най-често срещаните сканирания, за да намалите консумацията на време, използвайте флага -F. Използвайки този флаг, Nmap сканира само 100-те най-често срещани порта.

$ sudo nmap -F 10.0.2.15

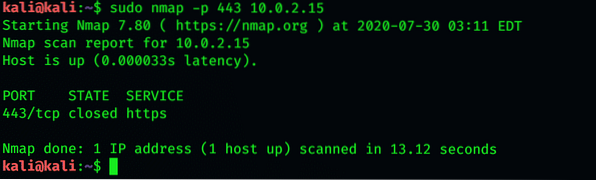

За да сканирате избраните портове с помощта на Nmap, използвайте -p. Сега Nmap ще сканира само посочените портове.

$ sudo nmap -p 443 10.0.2.15

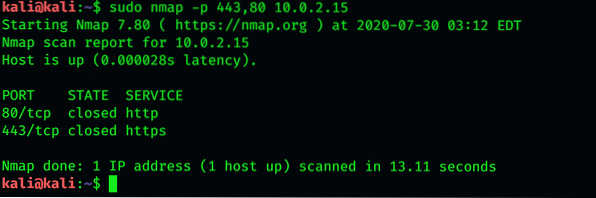

Сканирайте няколко порта

$ sudo nmap -p 443,80 10.0.2.15

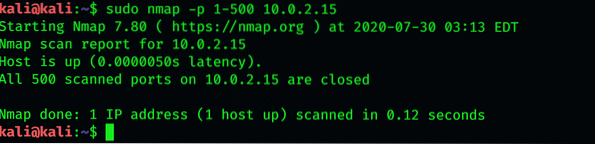

Сканиране на обхвата на порта

$ sudo nmap -p 1-500 10.0.2.15

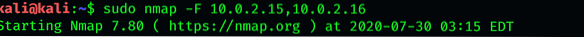

Бързо сканиране на портове (100 порта) за множество IP адреси

$ sudo nmap -F 10.0.2.15, 10.0.2.16

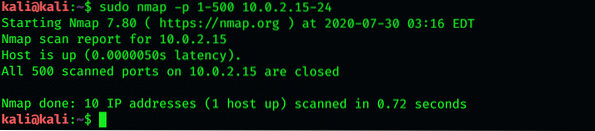

Сканиране на портове в диапазона на IP адреси

$ sudo nmap -p 1-500 10.0.2.15-24

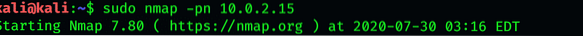

Деактивирайте само сканирането на порт за откриване на хост

$ sudo nmap -pn 10.0.2.15

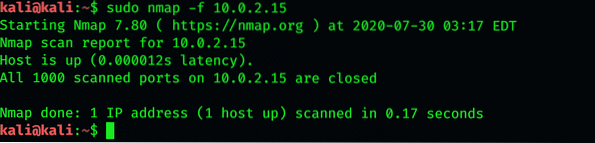

Исканото сканиране (включително сканиране на ping) използва малки фрагментирани IP пакети. По-трудно за пакетни филтри

$ sudo nmap -f 10.0.2.15

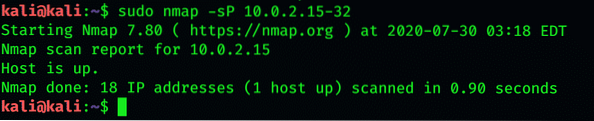

s P е пинг почистване. Nmap ви дава възможност да използвате различни видове пинг почистване; по подразбиране е ICMP, но можете също да използвате TCP syn и TCP act.

$ sudo nmap -sP 10.0.2.15-32

Заключение

С най-новите технологии и инструменти можете лесно да картографирате скритата информация на всяка мрежа. Nmap е популярен хакерски инструмент, използван в Kali Linux за картографиране и събиране на информация. Тази статия дава кратко описание на използването на Nmap. Надяваме се, че ще ви помогне, докато използвате Kali Linux.

Phenquestions

Phenquestions