- Извличане на данни от интелигентни часовници, които използват чипсети MTK.

- Извличане на данни от IoT устройства (Amazon Alexa и Google Home)

- Извличане на данни от горепосочените 60 облачни източника, включително Huawei, ICloud, облачно съхранение в MI, Microsoft, Samsung, имейл сървър Amazon устройство и др.

- Извличане на история на полета с метаданни, видеоклипове и всички изображения.

- Извличане на данни от безпилотни летателни апарати, дневници на безпилотни летателни апарати, мобилни приложения за безпилотни летателни апарати и облачно хранилище за безпилотни летателни апарати като DJI облак и SkyPixel.

- Анализиране на записи на данни за обаждания, получени от доставчици на мобилни услуги.

Данните, извлечени с помощта на пакета Oxygen Forensics, могат да бъдат анализирани в удобен и вграден аналитичен раздел, който включва подходяща времева линия, графики и ключова зона за доказателства. Тук данните за нашите нужди могат лесно да се търсят с помощта на различни техники за търсене като ключови думи, хеш набори, регулярни изрази и т.н. Данните могат да бъдат експортирани в различни формати, като PDF файлове, RTF и XLS и т.н.

Кислородна криминалистика Suite работи на системи, използващи Windows 7, Windows 10 и Windows 8. Той поддържа USB кабел и Bluetooth връзки и също така ни позволява да импортираме и анализираме данни от различни резервни копия на устройства (Apple iOS, операционна система Windows, операционна система Android, Nokia, BlackBerry и т.н.) и Изображения (придобити чрез използване на други инструменти, използвани за криминалистика). Текущата версия на Кислородна криминалистика Suite поддържа 25000+ мобилни устройства, които могат да работят с всякакъв вид операционна система като Windows, Android, iOS, чипсети Qualcomm, BlackBerry, Nokia, MTK и т.н.

Инсталация:

За да се използва Кислородна криминалистика Suite, пакетът трябва да бъде включен в USB устройство. След като пакетът е в USB памет, включете го в компютърна система и изчакайте инициализацията на драйвера, след което стартирайте основната програма.

На екрана ще има опции, които искат място, където да инсталирате софтуера, езика, който искате да използвате, създаване на икони и т.н. След като ги прочетете внимателно, щракнете Инсталирай.

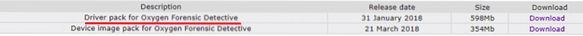

След като инсталацията приключи, може да се наложи да инсталирате пакет от драйвери, който е най-подходящ, както е дадено. Друго важно нещо, което трябва да се отбележи, е, че трябва да поставяте USB устройството през цялото време, по което работите Кислородна криминалистика Suite.

Употреба:

Първото нещо, което трябва да направим, е да свържем мобилно устройство. За това трябва да се уверим, че всички необходими драйвери са инсталирани и да проверим дали устройството се поддържа или не, като щракнем върху ПОМОГНЕ опция.

За да започнете да извличате данните, свържете устройството към компютърната система с Кислородна криминалистика Suite инсталиран в него. Прикрепете USB кабел или се свържете чрез Bluetooth, като го включите.

Списъкът с връзки варира в зависимост от възможностите на устройството. Сега изберете метода на извличане. В случай, че устройството е заключено, можем да заобиколим заключването на екрана и кода за сигурност и да извършим физическо извличане на данни в някои операционни системи на Android (Motorola, LG и дори Samsung), като изберете Физическо събиране на данни опция с избран тип на нашето устройство.

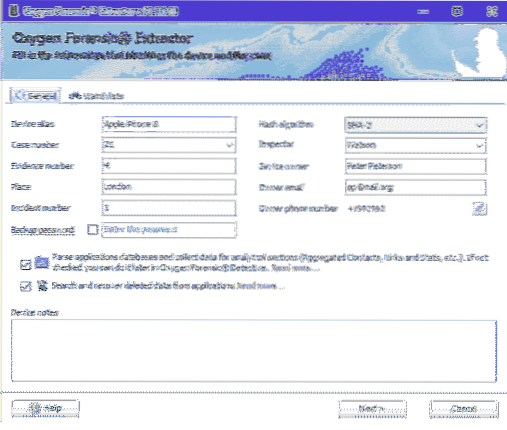

Сега ще потърси устройството и след като приключи, ще поиска информация за номера на делото, случая, името на следователя, датата и часа и т.н. за да му помогне систематично да управлява информацията за устройството.

В момента, в който се извлича цялата информация, можете да отворите приспособлението за преглед и проучване на информация или да стартирате съветника за експортиране и печат, ако имате нужда от бърз отчет за притурката. Имайте предвид, че можем да стартираме съветника за експортиране или печат, когато работим с данните на притурката.

Методи за извличане:

Извличане на данни за Android:

Архивиране на Android:

Свържете приспособление за Android и изберете метода за извличане на резервно копие на Android в прозореца на програмата. Oxygen Forensic Suite ще събира информацията, достъпна чрез тази техника. Всеки дизайнер на приложения избира коя информация за клиента да постави в армировката. Това означава, че няма гаранция, че информацията за приложението ще бъде извлечена. Този метод работи върху Android 4.0 или по-висока и устройството не трябва да се заключва от защитен код или парола.

Метод на OxyAgent:

Това е техниката, която прави изстрел във всяка поддържана система Android. В случай, че различни техники се окажат кратки, тази стратегия ще осигури във всеки случай основното подреждане на информацията. OxyAgent няма вход към вътрешните организатори на паметта; следователно няма да върне входящите записи в паметта и няма да възстанови изтритата информация. Той ще ви помогне да извлечете само контакти, съобщения, обаждания, графици и записи от ивица. В случай, че USB портът е счупен или не работи там, трябва да поставим SD карта и това ще свърши работа.

ROOT достъп:

Наличието на root достъп дори за малък период от време ще помогне на следователите да възстановят всеки бит данни, включително файлове, папки, изображения, документи, изтрити файлове и т.н. В по-голямата си част тази техника изисква определени познания, но елементите на Oxygen Forensic Suite могат да я изпълняват естествено. Продуктът използва ограничително приключение, за да корен джаджи за Android. Няма 100% гаранция за успех, но за поддържаните версии на Android (2.0-7.0), можем да разчитаме на него. Трябва да следваме тези стъпки, за да извършим това:

- Свържете устройството Android към софтуера за криминалистика на кислород с помощта на кабел.

- Изберете придобиване на устройство, така че Oxygen Forensics Suite да може автоматично да открие устройството.

- Изберете физически метод чрез опция за вкореняване и изберете експлойт от много дадени експлойти (DirtyCow работи в повечето случаи).

MTK Android дъмп:

Използваме този метод, за да заобиколим всякакъв вид заключване на екрана, пароли, щифтове и т.н. с устройства, използващи MTK чипсети. За да използвате този метод, устройството трябва да бъде свързано в изключен режим.

Тази опция не може да се използва със заключен буутлоудър.

LG Android дъмп:

За устройства с модели на LG използваме метода за изхвърляне на Android на LG. За да работи този метод, трябва да се уверим, че устройството е поставено Режим на актуализация на фърмуера на устройството.

Персонализирано възстановяване на устройства на Samsung:

Oxygen Forensics Suite предоставя много добър метод за извличане на данни от устройства на Samsung за поддържани модели. Списъкът на поддържаните модели се увеличава от ден на ден. След като изберем дъмп на Samsung Android от менюто Физическо събиране на данни, ще имаме списък с популярни поддържани устройства на Samsung.

Изберете устройството на нашите нужди и ние сме готови.

Физическо изхвърляне на Motorola:

Oxygen Forensics Suite предоставя начин за извличане на данни от защитени с парола устройства на Motorola, поддържащи най-новите устройства на Motorola (2015 г. нататък). Техниката ви позволява да заобиколите всеки секретен ключ за заключване на екрана, заключен буутлоудър или въведен FRP и да получите достъп до критичните данни, включително информация за приложението и изтрити записи. Извличането на информация от приспособленията на Motorola се извършва последователно с няколко ръчни контроли на анализираната притурка. Oxygen Forensics Suite прехвърля изображение на Fastboot в устройството, което трябва да бъде заменено в режим Fastboot Flash. Техниката не влияе върху никакви потребителски данни. Физическото извличане завършва с помощта на Jet Imager, най-новата иновация в извличането на информация от джаджи за Android, която позволява да се набави информацията за няколко минути.

Физическо сметище на Qualcomm:

Oxygen Forensics Suite позволява на криминалистите да използват ненатрапчива физическа процедура за получаване чрез EDL режим и странично заключване на екрана на над 400 извънредни джаджи за Android с оглед на чипсета Qualcomm. Използването на EDL заедно с извличането на информация редовно е много по-бързо от Chip-Off, JTAG или ISP и обикновено не изисква демонтаж по телефона. Освен това, използването на тази техника не променя потребителските или системните данни

Oxygen Forensics Suite предлага помощ за устройства с придружаващите чипсети:

MSM8909, MSM8916, MSM8917, MSM8926, MSM8929, MSM8936, и т.н. Прегледът на поддържаните устройства включва модели от Acer, Alcatel, Asus, BLU, Coolpad, Gionee, Huawei, Infinix, Lenovo, LG, LYF, Micromax, Motorola, Nokia, OnePlus, Oppo, Swipe, Vivo, Xiaomi, и много други.

Извличане на данни за iOS:

Класически логически:

Това е всеобхватна техника и се предлага за всички приспособления за iOS и системи за подсилване на iTunes за получаване на информация. В случай, че iTunes подсилването е разбъркано, продуктът ще се опита да открие различни поддържани атаки с парола (груба сила, речникова атака и т.н.). Стратегията ще върне достатъчно информация за потребителя, включително изтрити записи и приложения.

iTunes архивиране:

Архивни записи на iOS устройства, направени в iTunes, могат да бъдат импортирани в Oxygen Forensic Analyst със съдействието на Oxygen Forensics Extractor. Всеки измерим инспектор може полезно да дисектира информацията на джаджи на Apple в интерфейса на Oxygen Forensic Suite или след това отново да създаде отчети за получената информация. За това отидете на:

Импортиране на файл >> Импортиране на резервно копие на Apple >> импортиране на резервно копие на ITunes

За архивни изображения отидете на:

Импортиране на файл >> Импортиране на резервно изображение на Apple

Извличане на данни от Windows:

Към момента, за да стигне до важни потребителски данни, инспекторът трябва да придобие физическа картина, или чрез неинвазивни или натрапчиви стратегии. Повечето инспектори използват JTAG стратегии за Windows Phone, тъй като той предлага ненатрапчива стратегия за достъп до притурката, без да се изисква цялостно демонтиране, и се поддържат множество модели Windows Phone. Windows Phone 8 се поддържа само в момента и притурката трябва да бъде отворена. Системата, която провежда събирането, трябва да бъде Windows 7 и по-нова версия.

Oxygen Forensics Suite може да получи информация чрез връзка или като стигне до Windows

Телефонно облачно съхранение. Основната методология ни позволява да получаваме медийни документи по връзка и контакти в телефонния указател и да се свързваме и активно да предаваме асоциацията на Microsoft Bluetooth. За тази ситуация информацията се получава от устройства, свързани локално, както чрез USB кабел, така и чрез Bluetooth асоциация. Предписано е да се консолидират последиците от двете методологии за цялостен образ.

Поддържаните неща за колекция включват:

- Телефонен указател

- Дневници на събитията

- Файлов браузър (включен носител (изображения, документи, видеоклипове))

Извличане на карта с памет:

Кислородна криминалистика Suite предоставя начин за извличане на данни от форматирани с FAT32 и EXT карти с памет. За това трябва да свържете картата с памет към детектива за кислородна криминалистика чрез четец на карти. При стартиране изберете опция, наречена „Дъмпинг на карта с памет”При физическо събиране на данни.

Извлечените данни могат да съдържат всичко, което има карта с памет, като изображения, видеоклипове, документи, както и географските местоположения на заснетите данни. Изтритите данни ще бъдат възстановени с маркировка на кошчето.

Извличане на данни от SIM карта:

Кислородна криминалистика Suite осигурява начин за извличане на данни от SIM карти. За това трябва да свържете SIM картата към детектива за кислородна криминалистика (могат да бъдат свързани повече от една сим карта наведнъж). Ако е защитена с парола, ще се покаже опция за въвеждане на парола, въведете паролата и сте готови. Извлечените данни могат да съдържат повиквания, съобщения, контакти и изтрити повиквания и съобщения.

Импортиране на резервни копия и изображения:

Кислородна криминалистика Suite осигурява не само начин за извличане на данни, но и начин за анализ на данни, като позволява импортирането на различни архиви и изображения.

Oxygen Forensics Suite поддържа:

- Архивиране на Oxygen Cloud (Cloud Extractor-OCB файл)

- Кислородно архивиране (OFB файл)

- iTunes Backup

- Apple Backup / Image

o Нешифровано изображение на Apple DMG

o Apple File System Tarball / Zipo Decrypted Elcomsoft DMG

o Шифрован Elcomsoft DMG

o Дешифриран фенер DMG

o Шифрован фенер DMG

o XRY DMG

o Производство на Apple DMG

- Архивиране на Windows Phone

- Изображение на Windows Phone 8 JTAG

- UFED архивиране / изображение

- Архивиране / изображение на Android

o Android Backup

o Папка с изображения на файловата система

o Файлова система Tarball / ZIP

o Android Physical Image / JTAG

o Nandroid Backup (CWM)

o Nandroid Backup (TWRP)

o Android YAFFS2

o Android TOT контейнер

o Архивиране на Xiaomi

o Oppo архивиране

o Huawei архивиране

- Архивиране на BlackBerry

- Nokia Backup

- Изображение на картата с памет

- Изображение на дрон

Преглед и анализ на извлечени данни:

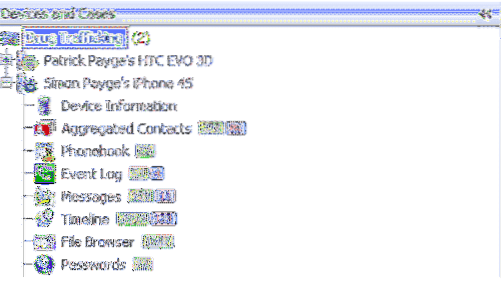

The устройства Разделът от лявата страна на прозореца ще покаже всички устройства, от които са извлечени данни. Ако посочим случая, тогава името на случая ще се появи и тук.

The Отворено калъфче бутон ще ни помогне при намирането на дела по номера на делото и името на случая, присвоени им.

Запазване на случая - ни позволява да запазим създаден случай с a .ofb разширение.

Добавяне на случай - дава възможност за създаване на ново дело чрез добавяне на име на дело и бележки по случая

Отстранете калъфа - премахва избрания калъф и устройства от софтуера за кислородна съдебна медицина

Запазване на устройството - записва информация за устройства в a .ofb архивен файл. Файлът може да се използва за възстановяване на информацията по-късно с Extractor

Премахнете устройството - премахва избраните устройства от списъка

Съхранение на устройства - позволява съхраняване на софтуерни бази данни на различен диск. Използвайте го, когато имате определено устройство за съхранение на базата данни (например сменяемо флаш устройство), или когато ви липсва свободно място на диска.

Запазване в архив бутон помага при запазване на случаи с .ofb разширение, за да можем да го споделим с приятел, който разполага с Oxygen Forensics Suits, за да го отвори.

Експортиране или печат бутонът ни позволява да експортираме или отпечатаме конкретна част от доказателства като ключови доказателства или секция с изображения и т.н

Основни раздели:

Има различни раздели, които показват специфичен тип извлечени данни.

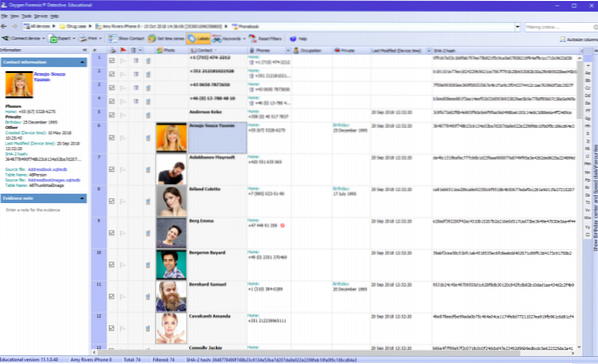

Раздел за телефонен указател:

Разделът на телефонния указател съдържа списък с контакти с лични снимки, персонализирани полеви етикети и други данни. Изтритите контакти от устройства с Apple iOS и Android OS са маркирани с икона „кошница“.

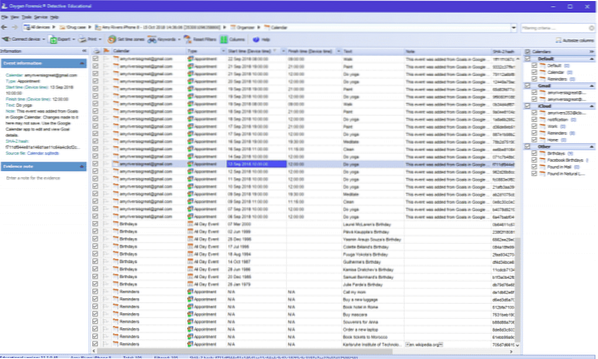

Календарна секция:

Разделът Календар показва всички срещи, рождени дни, напомняния и други събития от календара на устройството по подразбиране, както и от тези на трети страни.

Раздел Бележки: Разделът Бележки позволява преглед на бележки с тяхната дата / час и прикачени файлове.

Раздел Съобщения: SMS, MMS, E-mail, iMessages и съобщения от друг тип са показани в раздела Съобщения. Изтритите съобщения от устройства с iOS iOS и Android OS са маркирани със син цвят и маркирани с икона „кошница“. Те автоматично се възстановяват от бази данни на SQLite.

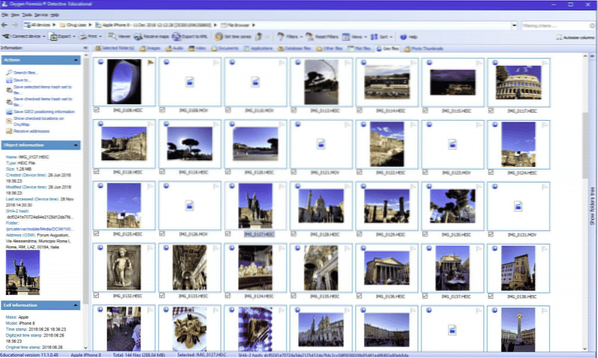

Раздел за браузър на файлове: Той ви дава достъп до цялата файлова система на мобилното устройство, включително снимки, видеоклипове, гласови записи и други файлове. Възстановяването на изтрити файлове също е на разположение, но силно зависи от платформата на устройството.

Раздел за събития: История на входящите, изходящите, пропуснатите разговори с Facetime - цялата тази информация е достъпна в раздела „Журнал на събитията“. Изтритите обаждания от устройства с Apple iOS и Android OS са маркирани със син цвят и маркирани с иконата „кошче“.

Раздел за уеб връзки: Сегментът Web Connections показва всички уеб асоциации в един общ преглед и позволява анализиране на горещи точки в ръководството. В това описание криминалистите могат да открият кога и къде потребителят е използвал Интернет, за да стигне и идентифицира местоположението си. Първата отметка дава възможност на клиентите да изследват всички Wi-Fi асоциации. Програмирането на Oxygen Forensics Suite изригва неточна географска област, където е била използвана Wi-Fi асоциацията. Умалените Google Maps се създават и показват от SSID, BSSID и RSSI данни, отделени от мобилния телефон. Другият показалец позволява да се изследва информация за местоположенията. Той представя информация за цялата мрежова активност на устройството (Cell, Wi-Fi и GPS). Поддържа се от устройства с iOS iOS (jailbroken) и Android OS (вкоренени).

Раздел за пароли: Софтуерът Oxygen Forensic® извлича информация за пароли от всички възможни източници: ключодържател за iOS, бази данни на приложения и др. Паролите могат да бъдат извлечени от устройства с Apple iOS, Android OS и Windows Phone 8.

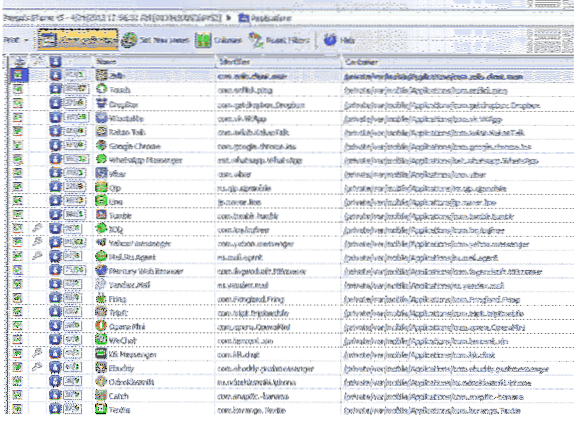

Раздел за приложения: Разделът Приложения показва подробна информация за системата и потребителските приложения, инсталирани в устройства с Apple iOS, Android, BlackBerry 10 и Windows Phone 8. Oxygen Forensics Suite поддържа 450+ приложения с 9000+ версии на приложенията.

Всяко приложение има изключителен раздел „Потребителски данни“, където се намира цялата анализирана информация за клиента. Този раздел съдържа натрупана информация за приложението, подредено за полезна проверка (пароли, влизания, всички съобщения и контакти, географски области, посетени места с указания и ръководства, изтрита информация и т.н.)

Освен раздела Потребителски данни Приложението за наблюдение има:

- Разделът с данни на приложението показва цялото хранилище на приложения, от което се анализира информацията

- Разделът Документи за кандидатстване представя всички записи (.plist, .db, .png и т.н.), свързани с приложението

Раздел за социални мрежи: Този раздел съдържа данни, извлечени от най-популярните социални платформи и приложения за запознанства, включително Facebook, Instagram, Linkedin, Twitter и др. Разделът във Facebook позволява разглеждане на списъка с приятели на собственика на устройството, заедно със съобщения, снимки, история на търсенията, геолокация и друга важна информация.

Пратеник секция: Разделът Messengers включва подсекции с данни, извлечени от най-популярните пратеници: Facebook Messenger, Kik, Line, Skype, WeChat, Whatsapp, Viber и др. WhatsApp Messenger позволява преглед на списъка с контакти, съобщения, споделени данни, изтрита информация и други доказателства.

Раздел Бележки: Разделът Evernote позволява да видите всички бележки, направени, споделени и съпоставени от потребителя на устройството. Всяка бележка се прави с географското местоположение, където е собственикът на устройството

намерени и тези данни са достъпни в Oxygen Forensics Suite. Има шанс да се изследват и изтрити бележки.

Раздел за уеб браузъри: Разделът за уеб браузъри позволява на потребителя да извлича и изследва кеш файлове, като списък с интернет сайтове и изтеглени файлове на най-популярните мобилни уеб браузъри (предварително инсталирани, както и такива на трети страни), включително, но не само Safari, Android по подразбиране Уеб браузър, Dolphin, Google Chrome, Opera и др. Възстановява и историята на браузъра.

Навигационен раздел: Той включва данни, извлечени от най-популярните навигационни приложения (Google Maps, карти и др.).

Мултимедийна секция: Мултимедийната секция включва подсекции с данни, извлечени от най-популярните мултимедийни приложения: Hide It Pro, YouTube и др. Разделът Hide It Pro показва мултимедийните файлове (изображения и видео), които са били скрити от собственика на устройството. За да ги видите на устройството, е необходима парола. Oxygen Forensics Suite предоставя достъп до тези скрити данни, заобикаляйки паролата.

Дрон секция: Разделът за дронове включва подсекции с данни, извлечени от най-популярните приложения за дронове, като DJI GO, DJI GO 4, Free Flight Pro и т.н. Криминалистите могат да извличат историята на полета на дрона, снимки и видеоклипове, качени в приложението, подробности за акаунта на собственика на дрона и дори изтрити данни. Oxygen Forensics suite може също да извлича и дешифрира DJI токени от мобилни приложения на дронове. Този маркер ще даде достъп до данните в облака на DJI.

Организирани данни:

Хронологията:

Секцията Timeline организира всички обаждания, съобщения, събития в календара, дейности на приложения, история на уеб връзки и др. по хронологичен начин, така че е лесно да се анализира историята на използване на устройството, без да е необходимо да превключвате между различни секции. Разделът за времева линия се поддържа за едно или няколко мобилни устройства, така че можете лесно да анализирате груповата активност в един графичен изглед. Данните могат да бъдат сортирани, филтрирани и групирани по дати, активност при използване, контакти или гео данни. Разделът GEO Timeline позволява на експертите да видят цялата информация за геолокацията от устройството, като намират места, където заподозреният е използвал мобилното устройство. С помощта на Карти и маршрути, изследователите на бутони могат да изграждат маршрути за проследяване на движенията на собственика на устройството в рамките на определен период от време или да намират често посещавани места.

Обобщени контакти:

Програмата със своя раздел „Агрегирани контакти“ позволява на съдебномедицинските специалисти да анализират контакти от множество източници, като телефонен указател, съобщения, дневници на събития, различни Messengers и социални мрежи и други приложения. Той също така показва контакти с различни устройства от няколко устройства и контакти в групи, създадени в различни приложения. Чрез активиране на агрегиран анализ на контактите, софтуерът значително опростява работата на следователите и позволява откриване на връзки и зависимости, които иначе биха могли да избягат от окото.

Основни доказателства:

Областта „Ключови доказателства” предлага перфектна, претрупана гледна точка на доказателствата, обособени като основни от криминалистите. Измеримите власти могат да проверят някои неща, които имат място с различни области като основно доказателство, в този момент, като ги изследват, като в същото време обръщат малко внимание на уникалната им област. Ключовите доказателства са общ изглед, който може да показва избрани неща от всички области, достъпни в Oxygen Forensics Suite. Сегментът предлага капацитет за одит на важни данни на самотен поглед, съсредоточаване на усилията върху основното и пресяване чрез отклоняване на нематериална информация.

Преглед на база данни на SQL:

SQLite Database Viewer позволява да се анализират файлове на база данни от устройства Apple, Android, BlackBerry 10, WP 8 във формат SQLite. Във файловете има бележки, обаждания, SMS.

Преглед на ПЛИСТ:

Plist Viewer позволява анализиране .plist файлове от устройства на Apple. Тези файлове съдържат информация за точки за достъп до Wi-Fi, бързи набирания, последния клетъчен оператор, настройки на Apple Store, настройки на Bluetooth, глобални настройки на приложения и т.н.

Импорт на трупи

Продуктът допълнително позволява въвеждането на трупи за безпилотни летателни апарати .dat записва легитимно в Oxygen Forensics Suite Maps, за да си представя области и да проследява автоматичен курс. Дневниците могат да бъдат взети от автоматичното сметище или приложението DJI Assistant, въведено на собственика на компютъра на дрона.

Търсене:

Често се случва да трябва да намерите текст, човек или телефонен номер в извлечената информация за мобилното устройство. OxygenForensics Suite има усъвършенствана търсачка. Глобалното търсене позволява намирането на информация за клиента във всеки сегмент на притурката. Апаратът предлага сканиране за текст, телефонни номера, съобщения, гео координати, IP адреси, MAC адреси, номера на кредитни карти и хеш набори (MD5, SHA1, SHA256, Project VIC). Стандартната артикулационна библиотека е достъпна за прогресивно потребителско преследване. Специалистите могат да преглеждат информацията в дадено устройство или в повече от едно устройство. Те могат да изберат сегментите, където да разгледат въпроса, да приложат булеви термини или да изберат някой от предварително дефинираните дизайни. Директорът на списъка с фрази позволява да се направи специален набор от термини и да се направи преглед на всеки един от тези термини без миг закъснение. Например това могат да бъдат подреждането на имената или подреждането на враждебни думи и изрази. Устройството за търсене в целия свят спестява всички резултати и предлага отпечатване и отчети за планиране за произволен брой търсения.

Някои важни неща, които трябва да запомните са

- Първо се уверете, че сте инсталирали драйверите за устройството. Можете да изтеглите пакета с драйвери от вашия клиентски район

- Ако свържете устройство, натиснете бутона Connect device на лентата с инструменти, за да стартирате Oxygen Forensics Suite

- Ако свържете устройството на Apple iOS, включете го, отключете и се доверете на компютъра на устройството.

- Ако се свържете с устройство с Android OS, активирайте режима за програмисти на него. Отидете на Настройки> Всичко за телефона> Номер на компилация меню и го докоснете 7 След това отидете на Настройки> Опции за разработчици> USB отстраняване на грешки меню на устройството. Докоснете отметката за USB отстраняване на грешки и включете устройството в компютъра.

- Ако устройство с операционна система Android е защитено с парола, проверете дали се поддържа от байпасните методи, намиращи се под Физическо събиране на данни в Кислородна криминалистика Suite.

Заключение:

Обхватът на анализа Кислородна криминалистика Suite осигурява много по-голям от всеки друг инструмент за съдебно разследване и можем да извлечем много повече информация от смартфон, използвайки пакета Oxygen Forensics, отколкото всеки друг логически инструмент за разследване, особено в случай на мобилни устройства. Използвайки Oxygen Forensics Suite, можете да получите цялата информация за мобилните устройства, която включва геолокация на мобилен телефон, текстови съобщения, обаждания, пароли, изтрити данни и данни от различни популярни приложения. Ако устройството е заключено Кислородна криминалистика Suite може да заобиколи паролата за заключване на екрана, паролата, щифта и т.н. и извлечете данните от списък с поддържани устройства (включени android, IO, Blackberry, Windows телефони), това е огромен списък и записите се увеличават от ден на ден. Oxygen Forensics сключи партньорство с МИТР Corporation да предостави най-бързия метод за извличане за устройства с Android. Благодарение на новия модул Jet-Imager устройствата с Android се придобиват многократно по-бързо от предходните методи. Модулът Jet-Imager позволява на потребителите да създават пълни физически сметища от устройства с Android, средно до 25% по-бързо. Скоростта на извличане зависи от това колко данни има устройството. Кислородна криминалистика Suite е опция за съдебно разследване на мобилно устройство за всеки съдебен следовател.

Phenquestions

Phenquestions