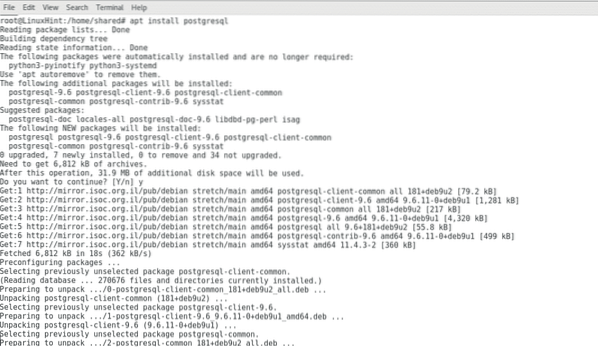

Инсталиране на PostgreSQL

Metasploit зависи от PostgreSQL за връзка с база данни, за да го инсталирате на базирани на Debian / Ubuntu системи:

apt инсталира postgresql

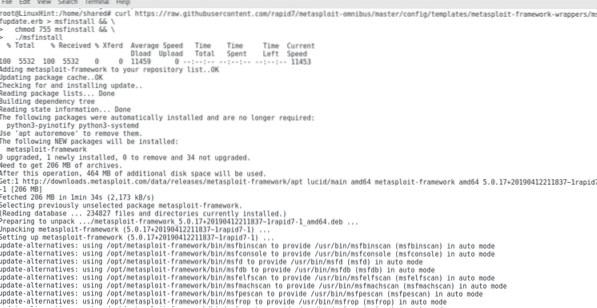

За да изтеглите и инсталирате metasploit run:

къдряне https: // raw.githubuserсъдържание.com / rapid7 / metasploit-omnibus / master / config /templates / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msинсталиране && \

./ msfinstall

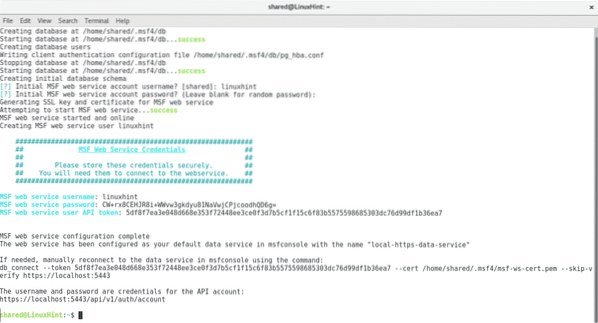

След като инсталацията приключи, за да създадете базата данни:

msfdb init

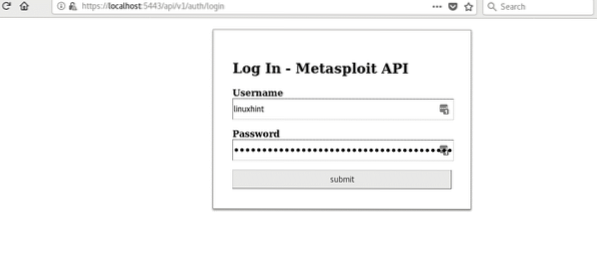

По време на процеса ще бъдете помолени за потребителско име или парола, можете да игнорирате паролата, в края ще видите потребителското име, което сте присвоили на базата данни, паролата и маркера и под URL адрес https: // localhost: 5443 / api / v1 / auth / акаунт, достъп до него и влизане, използвайки потребителското име и паролата.

За да създадете базата данни и след това да стартирате:

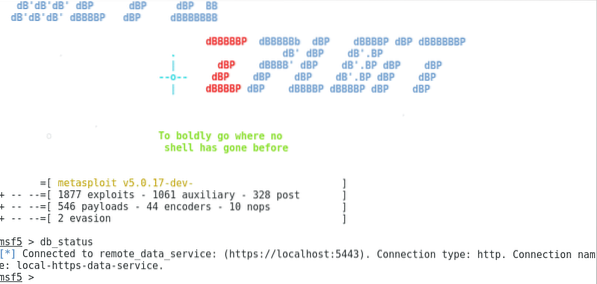

След стартирането на метасплойт тип „db_status”, За да се уверите, че връзката работи правилно, както е показано на изображението по-горе.

Забележка: В случай, че откриете проблеми с базата данни, опитайте следните команди:

рестартиране на услугата postgresqlуслуга postgresql статус

msfdb преустройство

msfconsole

Уверете се, че postgresql работи, когато проверявате състоянието му.

Първи стъпки с metasploit, основни команди:

помогнеТърсене

използване

обратно

домакин

информация

опции за показване

комплект

изход

Командата помогне ще отпечата ръководството за metasploit, тази команда не се нуждае от описание.

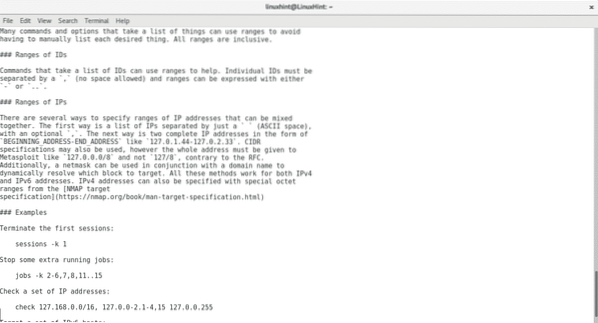

Командата Търсене е полезно за намиране на експлойти, нека да търсим експлойти срещу Microsoft, напишете „търсене в ms”

Той ще покаже списък с помощни модули и експлойти, полезни срещу работещи устройства на Microsoft.

Помощен модул в Metasploit е помощен инструмент, той добавя функции към metasploit като груба сила, сканиране за специфични уязвимости, локализиране на целта в мрежа и т.н.

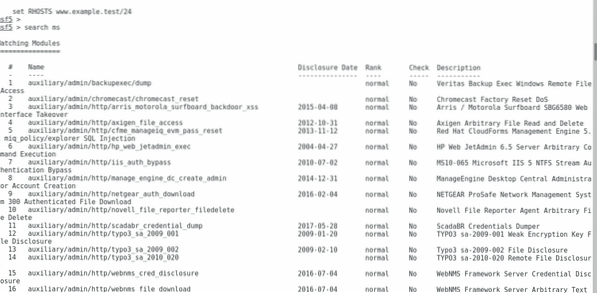

За този урок нямаме реална цел за тестване, но ще използваме спомагателен модул за откриване на устройства на камерата и заснемане на снимки. Тип:

използвайте post / windows / manage / webcam

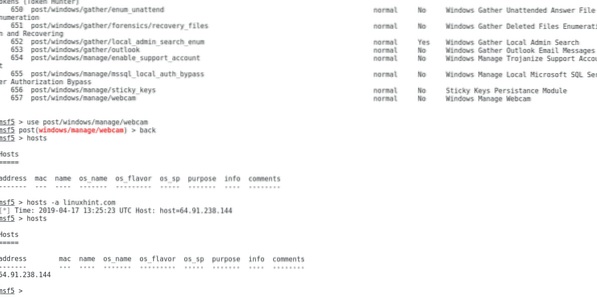

Както виждате, модулът е избран, сега нека се върнем, като напишем „обратноИ въведете „домакини”, За да видите списъка с наличните цели.

Списъкът с хостове е празен, можете да добавите такъв, като напишете:

хостове - linuxhint.com

Заменете linuxhint.com за хоста, към когото искате да насочите.

Тип домакини отново и ще видите добавена нова цел.

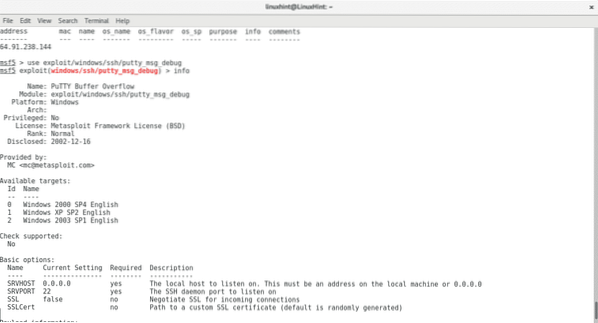

За да получите информация за експлойт или модул, изберете го и въведете „информация“, изпълнете следните команди:

използвайте exploit / windows / ssh / putty_msg_debugинформация

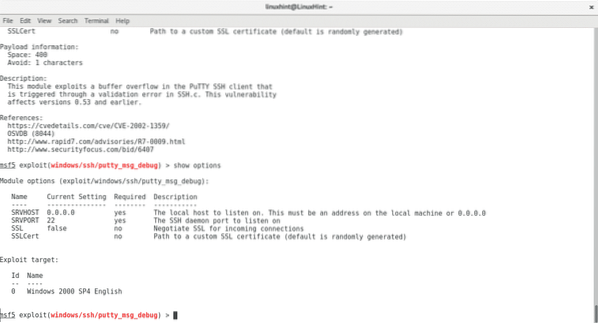

Информацията за командата ще предостави информация за експлоата и как да я използвате, освен това можете да изпълните командата “опции за показване”, Който ще показва само инструкции за използване, изпълнете:

опции за показване

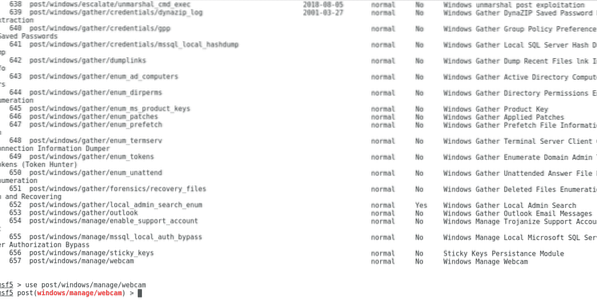

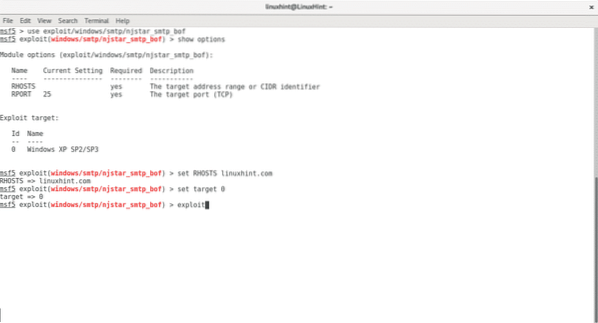

Тип обратно и изберете отдалечен експлойт, изпълнете:

използвайте exploit / windows / smtp / njstar_smtp_bofопции за показване

задайте RHOSTS linuxhint.com

задайте цел 0

експлоатирам

Използвайте командата комплект както на изображението за дефиниране на отдалечени хостове (RHOSTS), локални хостове (LOCALHOSTS) и цели, всеки експлойт и модул има различни изисквания за информация.

Тип изход за да напуснете програмата, за да си върнете терминала.

Очевидно експлойтът няма да работи, защото не сме насочени към уязвим сървър, но това е начинът, по който metasploit работи, за да извърши атака. Следвайки стъпките по-горе, можете да разберете как се използват основните команди.

Можете също да обедините Metasploit със скенери за уязвимост като OpenVas, Nessus, Nexpose и Nmap. Просто експортирайте резултатите от тези скенери като XML и от тип Metasploit

db_import reporttoimport.XMLТип "домакини”И ще видите хостовете на отчета, заредени в metasploit.

Този урок беше първо въведение в използването на конзолата Metasploit и това са основни команди. Надявам се, че ви е било полезно да започнете с този мощен софтуер.

Продължавайте да следвате LinuxHint за повече съвети и актуализации за Linux.

Phenquestions

Phenquestions