- Оценка на уязвимост и пентестиране

- Разработка на IDS подписи

- Експлойт развитие и изследвания

Най-новата основна версия на Metasploit премести своето ядро в изцяло Ruby база за програмиране. Metasploit-framework използва Ruby като основен език за програмиране, защото Ruby е мощен интерпретиран език. Проектът Metasploit е много известен със своите анти-криминалистични и укриващи се функции за откриване.

Metasploit обикновено предлага общностна и отворена версия на Metasploit Framework, но има и търговски версии като Metasploit Pro и Metasploit Express. Той също така има база данни с шел кодове, тези кодове могат да се използват за извършване на обратна обвивка към машината на атакуващия.

Подобно на други подобни продукти като Canvas или Core Impact и други търговски продукти за сигурност, Metasploit-Framework може да се използва за проверка на сигурността на компютърните системи или за проникване в мрежа и системи. Подобно на много други инструменти за сигурност, Metasploit Framework може да се използва както за разрешени, така и за неоторизирани дейности.

Следвайте стъпките по-долу, за да инсталирате Metasploit Framework във вашата Ubuntu OS

Инсталация

Metasploit Frame е лесен за инсталиране и има няколко зависимости. Преди да инсталирате, не забравяйте да актуализирате вашия Ubuntu

$ sudo apt-get update$ sudo apt-get ъпгрейд

Инсталиране на зависимости

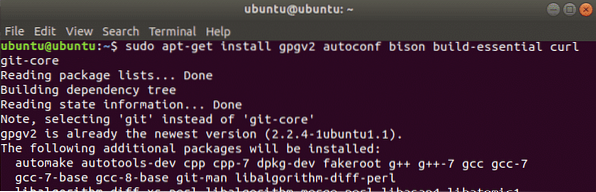

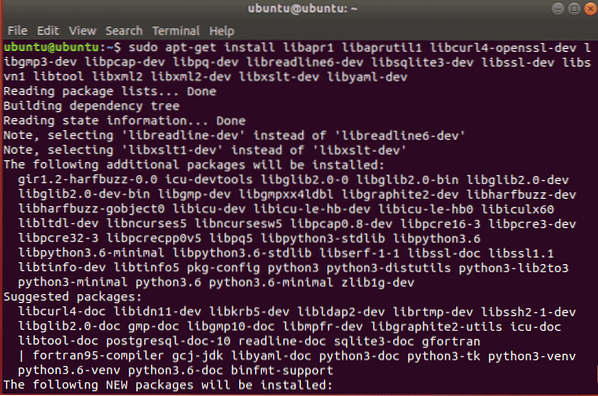

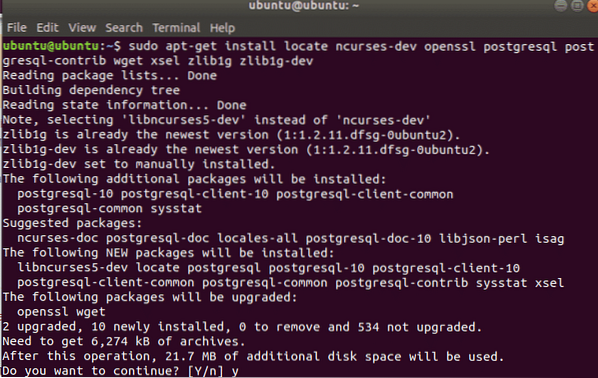

Преди да инсталирате, трябва да инсталирате следните зависимости с помощта на подходящ команда

[имейл защитен]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-Essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev намерете libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Инсталиране

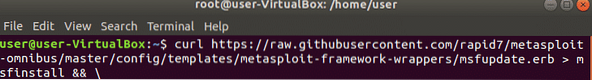

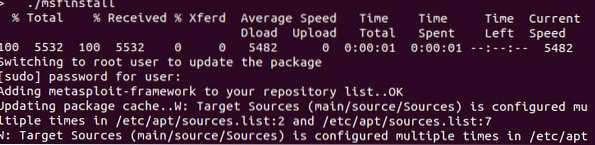

curl се използва за прехвърляне на файлове от отдалечени компютри и поддържа много протоколи, ние ще го използваме за изтегляне на рамков код на metasploit.

[имейл защитен]: ~ $ curl https: // raw.githubuserсъдържание.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.ерб

> msfinstall && \

След това променете разрешенията на изпълнимия код, като използвате командата chmod, след което го стартирайте

Разрешения:owner = Четене и писане (rw-)

група = Прочетете (r--)

друго = няма (---)

Собственост:

собственик = корен

група = сянка

$ chmod 755 msинсталирайте

Интерфейси на Metasploit

Metasploit Framework има уеб интерфейс, GUI интерфейс (Armitage и Cobal Strike) и интерфейси на командния ред (msfcli, msfconsole). Той също така предлага API като msgrpc за дистанционно управление на Metasploit или за използването му заедно с някои скриптове за автоматизация.

Той също така има някои други инструменти и функции, които могат да генерират кодове на черупки и полезни товари и да ги комбинират с други легитимни изпълними файлове.

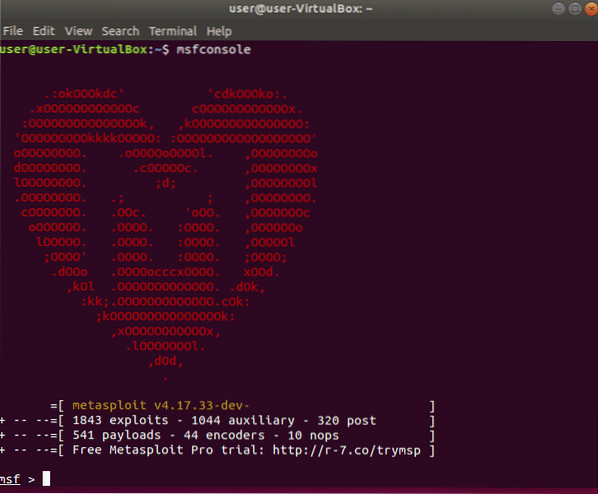

Msfconsole е мощен интерфейс на командния ред на Metasploit. За да го стартирате, първо стартирайте услугата postgresql, Type

[имейл защитен]: ~ $ sudo услуга postgresql старт[имейл защитен]: ~ $ sudo msfconsole

Наръчник на Metasploit

Общи команди за Metasploit от Ръководството

помощ (или '?') - показва наличните команди в msfconsole

показват подвизи - показва подвизите, които можете да изпълните (в нашия случай тук, ms05_039_pnp експлоатация)

показват полезни товари - показва различните опции за полезен товар, които можете да изпълните на експлоатираната система, като създаване на командна обвивка, качване на програми за стартиране и т.н. (в нашия случай тук, win32_reverse експлоатирам)

информация за експлойт [име на експлойт] - показва описание на конкретно име на експлойт заедно с различните му опции и изисквания (напр. информация експлойт ms05_039_pnp показва информация за тази конкретна атака)

инфо полезен товар [име на полезен товар] - показва описание на конкретно име на полезен товар, заедно с различните му опции и изисквания (напр. информация полезен товар win32_reverse показва информация за хвърляне на хайвер на командна обвивка)

използвайте [използвайте име] - инструктира msfconsole да влезе в среда на конкретен експлойт (напр. използвайте ms05_039_pnp ще изведе командния ред ms05_039_pnp> за този конкретен експлойт

опции за показване - показва различните параметри за конкретния експлойт, с който работите

показват полезни товари - показва полезните товари, съвместими със специфичния експлойт, с който работите

задайте PAYLOAD - ви позволява да зададете конкретния полезен товар за вашия експлойт (в този пример, задайте PAYLOAD win32_reverse)

покажете цели - показва наличните целеви операционни системи и приложения, които могат да бъдат използвани

задайте ЦЕЛ - ви позволява да изберете вашата конкретна целева операционна система / приложение (в този пример ще използвам задайте TARGET 0 до за всички английски версии на Windows 2000)

задайте RHOST - ви позволява да зададете IP адреса на целевия хост (в този пример, задайте RHOST 10.0.0.200)

задайте LHOST - ви позволява да зададете IP адреса на локалния хост за обратните комуникации, необходими за отваряне на черупката на обратната команда (в този пример, комплект LHOST 10.0.0.201)

обратно - ви позволява да излезете от текущата среда на експлойт, която сте заредили, и да се върнете към основния ред на msfconsole

Заключение

Metasploit е много полезна рамка, която се използва от тестери за проникване и изследователи на уязвимости. Някои други търговски инструменти предлагат подобна функционалност, но Metasploit е популярен поради своята поддръжка на различни платформи и лесен за използване GUI и CLI интерфейси. Това е особено подходящо за тестери за проникване и Red Teamers, но всеки може да използва това, за да защити дома или мрежата на компанията си. Ако се интересувате от изучаване на Metasploit, ето страхотен безплатен ресурс.

Phenquestions

Phenquestions