Инсталиране на THC Hydra

Изтеглете THC хидра от https: // github.com / vanhauser-thc / thc-hydra.

Веднъж изтеглени, извлечете файловете и изпълнете следното:

cd thc-hydra-master /./ конфигуриране

направи

направи инсталиране

Ако използвате Ubuntu / Debian, въведете и следното:

apt-get инсталиране libssl-dev libssh-dev libidn11-dev libpcre3-dev \libgtk2.0-dev libmysqlclient-dev libpq-dev libsvn-dev \

firebird-dev libmemcached-dev libgpg-error-dev \

libgcrypt11-dev libgcrypt20-dev

Използване на CLI

Тук ще разгледаме как да използваме хидра с общи протоколи.

SSH / FTP / RDP / TELNET / MYSQL

Трябва да се помни, че Hydra може да се справи с приблизително 55 различни протокола. Това са само няколко примера за най-разглежданите протоколи, като ssh, ftp, rdp, telnet и mysql. Същият принцип обаче се прилага и за останалите протоколи.

За да накарате Hydra да работи с протокол, ще ви трябва или потребителско име (-l), или списък с потребителски имена (-L), списък с пароли (файл с парола) и целевия IP адрес, свързан с протокол. Можете да добавите допълнителни параметри, ако желаете. Например -V за многословие.

хидра -лКато алтернатива можете да го форматирате както следва:

хидра -л-l или -L: потребителско име или списък с потребителски имена за опит

-P: списък с пароли

-s: порт

-V: многословен

Например за FTP:

хидра -V -f -lИли

хидра -лHTTP-GET-FORM

В зависимост от вида на заявката, GET или POST, можете да използвате http-get-form или http-post-form. Под елемента за проверка можете да разберете дали страницата е GET или POST. След това можете да използвате http-get-form, когато се опитвате да намерите паролата за комбинация от потребителско име: парола в мрежата (например уебсайт).

хидра -л-l или -L: потребителско име или списък с потребителски имена за опит

-P: списък с пароли

-f: спре, когато бъде намерена паролата

-V: многословен

a: страница за вход

b: комбинация от потребителско име / парола

c: съобщение за грешка получено, ако влизането е неуспешно

d: H = бисквитка на сесията

Да предположим например, че искаме да хакнем DVWA (проклето уязвимо уеб приложение). Веднъж онлайн, използвайки apache2, той трябва да е на вашия локален IP. В моя случай е в http: // 10.0.2.15.

Така че:

а: / уязвимости / груби /

След това се нуждаем от b и c. Така че, нека се опитаме да влезем с фалшиви идентификационни данни (всичко тук ще свърши работа). Сайтът показва това съобщение: „Потребителско име или парола са неправилни.”Затова ще използваме съобщението c:

c: неправилно потребителско име или парола

Така че b ще бъде както следва:

b: потребителско име = ^ ПОТРЕБИТЕЛ ^ & парола = ^ ПРОХОД ^ & Вход = Вход #Заменете въведените идентификационни данни с ^ USER ^ и ^ PASS ^. Ако това беше заявка POST, ще намерите тази информация под елемента за проверка> раздела Заявка.

След това под инспектиращ елемент копирайте бисквитката. Това ще бъде d:

d: H = бисквитка: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; сигурност = нискаТака например:

hydra -l admin -P / home / kalyani / rockyou.txt -V -f 10.0.2.15 http-get-form„/ уязвимости /brute /: потребителско име = ^ ПОТРЕБИТЕЛ ^ & парола = ^ ПРОХОД ^ & Вход = Вход

#: неправилно потребителско име или парола:

H = бисквитка: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; сигурност = ниска ”

Когато стартирате това и ако паролата е в списъка, тя ще я намери за вас.

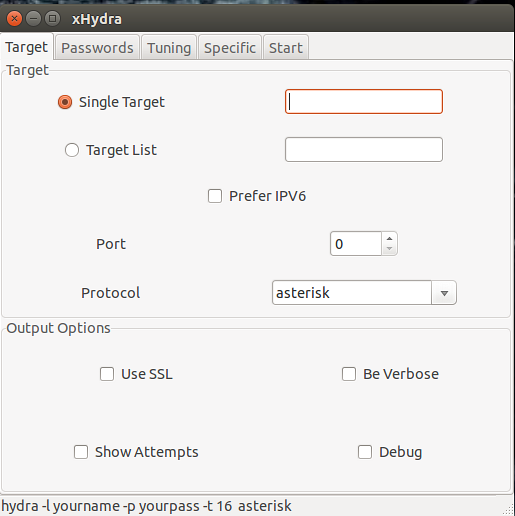

Ако обаче се окаже, че това е прекалено много работа за вас, няма нужда да подчертавате, защото има и версия на графичния интерфейс. Това е много по-просто от CLI версията. GUI версията на THC hydra се нарича Hydra GTK.

Инсталиране на Hydra GTK

В Ubuntu можете просто да инсталирате Hydra GTK, като използвате следната команда:

sudo apt-get инсталирайте hydra-gtk -yВеднъж инсталирани, ще ви трябва следното:

- Цел или списък с цели: Това е IP адресът на протокола, който искате да атакувате

- Номер на порта: номерът на порта, свързан с протокола

- Протокол: ssh, ftp, mysql и др ..

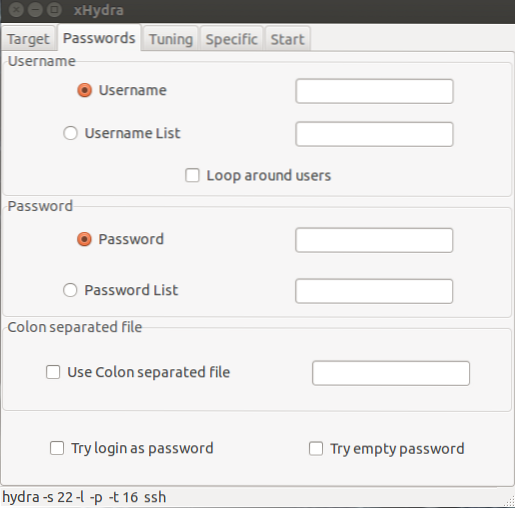

- Потребителско име: въведете потребителско име или списък с потребителски имена

- Парола или списък с пароли

В зависимост от това дали искате да хакнете една или няколко цели, можете да въведете една или много цели в целевото поле. Да предположим, че атакувате една-единствена цел, SSH, разположена на 999.999.999.999 (фалшив IP адрес, очевидно). В целевото поле бихте сложили 999.999.999.999, а в секцията за пристанището ще сложите 22. Под протокола ще поставите SSH. Би било препоръчително да поставите отметки в квадратчетата „бъди подробен“ и „опити за показване“. Полето „бъди подробен“ е еквивалентно на -v в THC Hydra, докато полето „показване на опити“ е еквивалентно на -V в THC Hydra. Плюсът при Hydra е, че тя може да се справи с голям брой протоколи.

В следващия раздел въведете потребителското име, което желаете, или списък с потребителски имена (местоположението на списъка с потребителски имена в този случай). Например в „списъка с потребителски имена“ щях да сложа „/ home / kalyani / usernamelist“.текст". Същото важи и за паролите. Местоположението на файла с парола се въвежда в полето, наречено „списък с пароли“. След като бъдат попълнени, останалото е лесно. Можете да оставите настройката и конкретните раздели както е и да кликнете върху бутона за стартиране под раздела за стартиране.

Hydra GTK е много по-лесен за използване от THC Hydra, въпреки че те са едно и също нещо. Независимо дали използвате THC Hydra или Hydra GTK, и двете са чудесни инструменти за разбиване на пароли. Проблемът, който обикновено се среща, ще бъде под формата на използвания списък с пароли. Очевидно можете да използвате други програми като генератори за криза и списък с думи, за да приспособите списъка си с пароли по ваш вкус. Ако обаче можете също да приспособите списъка с пароли според вашите нужди, Hydra може да се превърне в много мощен съюзник.

Честито хакване!

Phenquestions

Phenquestions