Какво е филтриране на портове?

Филтрирането на портове е начинът за филтриране на пакети въз основа на номера на порта. За да научите повече за филтрирането по IP в Wireshark, моля, следвайте връзката по-долу:

https: // linuxhint.com / filter_by_ip_wireshark /

Намерение на статията:

В тази статия ще се опитаме да разберем някои добре познати портове чрез анализ на Wireshark.

Кои са важните пристанища?

Има много видове пристанища. Ето резюмето:

- Портове от 0 до 1023 са добре познати портове.

- Портове 1024 до 49151 са регистрирани портове.

- Портове 49152 до 65535 са публични портове.

Анализ в Wireshark:

Преди да използваме филтър в Wireshark, трябва да знаем какъв порт се използва за кой протокол. Ето няколко примера:

| Протокол [Приложение] | Номер на пристанище |

| TCP [HTTP] | 80 |

| TCP [FTP данни] | 20 |

| TCP [FTP контрол] | 21 |

| TCP / UDP [Telnet] | 23 |

| TCP / UDP [DNS] | 53 |

| UDP [DHCP] | 67,68 |

| TCP [HTTPS] | 443 |

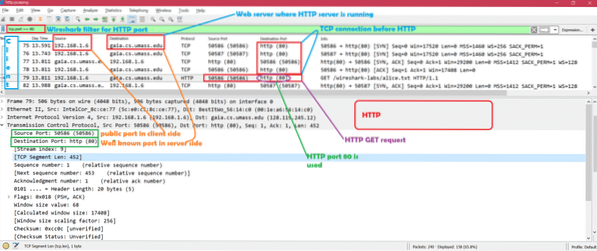

1. Порт 80: Порт 80 се използва от HTTP. Нека видим едно HTTP пакетиране.

Тук 192.168.1.6 се опитва да получи достъп до уеб сървър, където работи HTTP сървър. Така че целевият порт трябва да бъде порт 80. Сега поставяме „Tcp.порт == 80 ” като Wireshark филтър и виждате само пакети, където портът е 80.

Ето обяснението на екрана

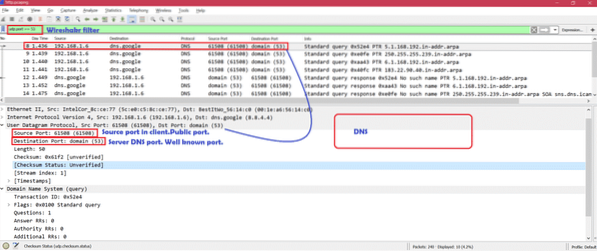

2. Порт 53: Порт 53 се използва от DNS. Нека да видим един DNS пакет за улавяне.

Тук 192.168.1.6 се опитва да изпрати DNS заявка. Така че дестинацията трябва да бъде порт 53. Сега поставяме „Udp.порт == 53 ” като Wireshark филтър и виждате само пакети, където портът е 53.

3. Порт 443: Порт 443 се използва от HTTPS. Нека видим едно HTTPS пакетиране.

Сега поставяме „Tcp.порт == 443 ” като Wireshark филтър и виждате само HTTPS пакети.

Ето обяснението със скрийншота

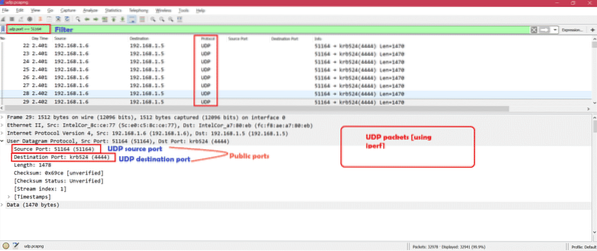

4. Публично / регистрирано пристанище:

Когато стартираме само UDP през Iperf, можем да видим, че както източниците, така и дестинациите се използват от регистрирани / публични портове.

Ето екранната снимка с обяснение

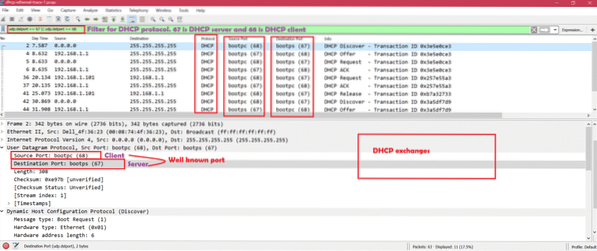

5. Порт 67, 68: Порт 67,68 се използва от DHCP. Нека видим едно DHCP пакетиране.

Сега поставяме „Udp.dstport == 67 || udp.dstport == 68 ” като Wireshark филтър и виждате само DHCP свързани пакети.

Ето обяснението със скрийншота

Резюме:

За филтриране на портове в Wireshark трябва да знаете номера на порта.

В случай че няма фиксиран порт, системата използва регистрирани или публични портове. Филтърът на порта ще направи анализа ви лесен за показване на всички пакети към избрания порт.

Phenquestions

Phenquestions