Инсталиране на Nikto:

В този случай използвам система Debian, можете да изтеглите Nikto за Debian на https: // пакети.debian.org / jessie / all / nikto / изтегляне . В случай, че вашата система връща грешки в зависимост при изпълнение на „dpkg -i

Първи стъпки с Nikto:

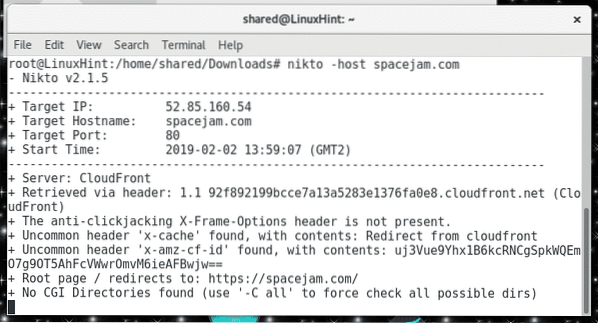

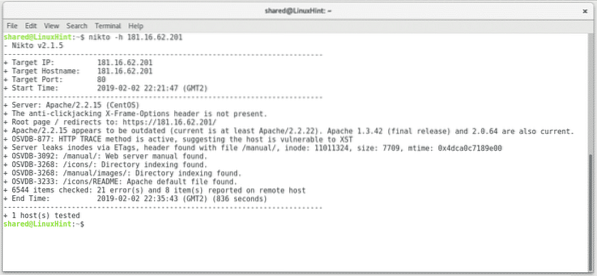

Както при всеки Linux пакет, винаги можете да хвърлите “man nikto”, за да научите всички параметри. Първият параметър, който ще използваме и който е задължителен, е -домакин (или -з), за да посочите целта. В този случай реших да използвам като цел много стар неподдържан уебсайт, който може да доведе до интересни резултати:

Както при всеки скенер, ние получаваме основна информация, полезна в процеса на отпечатване, но освен това можем да видим в първите резултати, Nikto вече откри възможна уязвимост, излагаща уебсайта на Clickjacking атаки.

След като видях препоръката на Nikto да добави параметъра “-C all”, спрях сканирането, можете да рестартирате включително -Обади се.

CGI (Common Gateway Interface) е начин, чрез който уеб сървърите взаимодействат със софтуер или програми, инсталирани на сървъра.

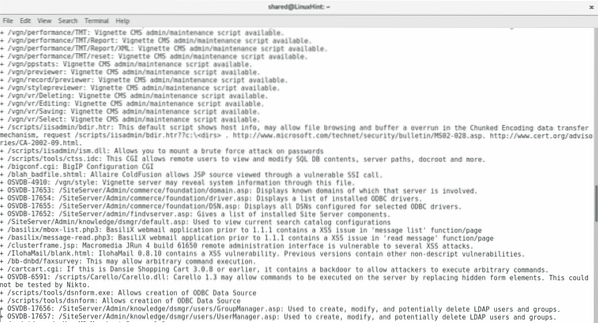

В този случай нямахме късмет, но както беше показано по-горе, Nikto успешно намери възможна уязвимост, въпреки че уебсайтът не съдържа CGI съдържание, вземете под внимание уязвимостите може да са фалшиво положителни, следователно не могат да бъдат използвани.

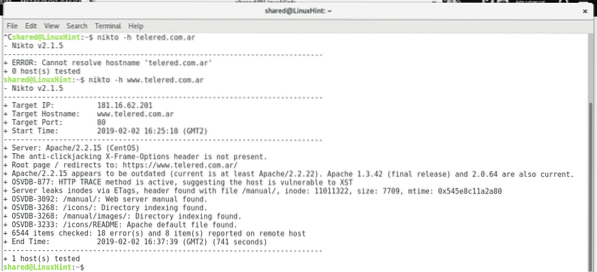

Нека проверим различна цел, www.телеред.com.ar, уебсайт на интернет доставчик:

Уебсайтът няма пренасочване към www, затова стартирах сканирането отново.

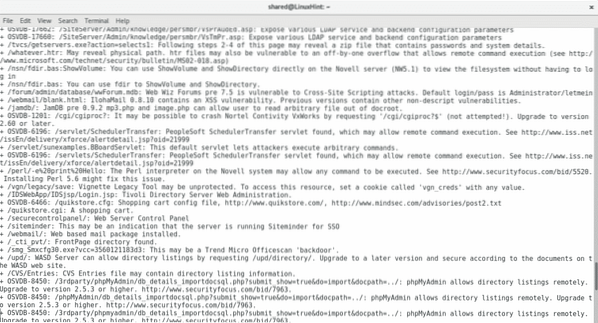

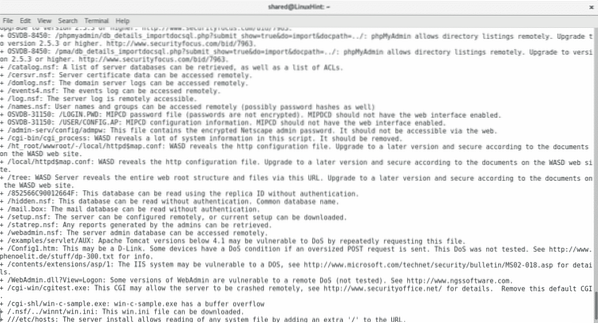

Можете да видите, че използват стара версия на Apache под CentOS и няколко възможни уязвимости като OSVDB-877, OSVDB-3092, OSVDB-3268, OSVDB-3233, в миналото можехме да търсим в http: // www.osvdb.org база данни, но сега е офлайн, затова ще трябва да базираме уязвимостта на информацията, която никто предоставя, или да я потърсим в google, в този случай бихме google атаки за проследяване на различни сайтове.

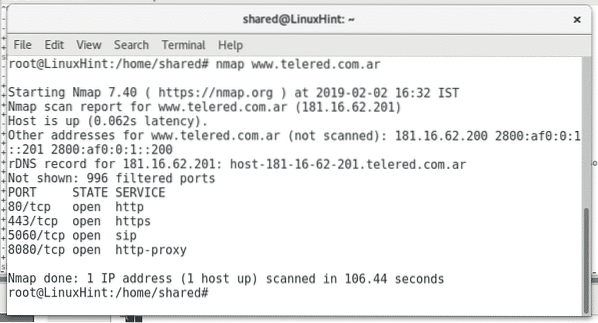

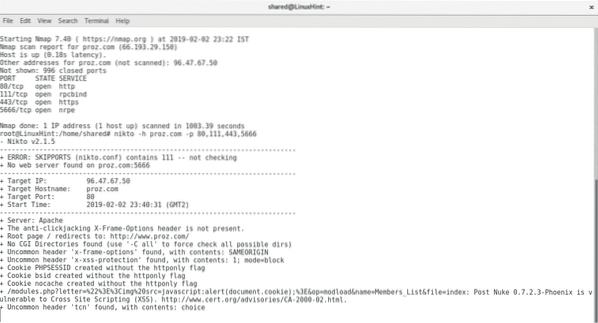

Нека да комбинираме Nikto с Nmap, за да можем да видим какви портове е отворил уеб сървър, преди да използваме Nikto, ще хвърлим основно сканиране на Nmap срещу същата цел, за да проверим дали има отворени допълнителни портове.

Интересното тук може да е портът 5060, използван за VOIP, портът изглежда свързан с известни уязвимости според този източник, чрез Nikto е малко вероятно да даде важни резултати, но нека опитаме.

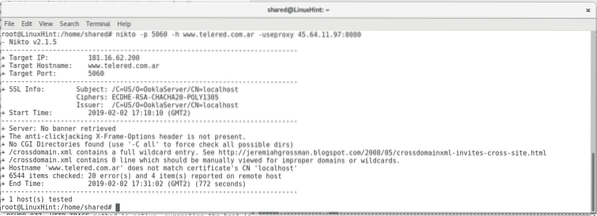

Където

-p = указва порта.

-h = указва хоста

-useproxy = за сканиране с помощта на прокси и избягване на целта, за да видим нашия IP.

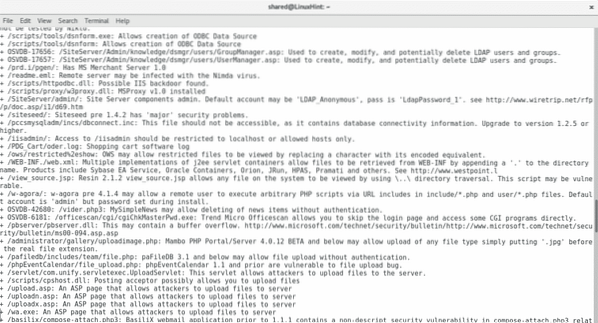

За разлика от сканирането, което стартирахме преди сега, Nikto намери XML файл, който ни свързва със статия в блог, обясняваща уязвимостта, която файлът може да представлява. Препоръчително е да стартирате Nmap срещу цел, преди да използвате Nikto за насочване на отворени портове.

Важно е да подчертаете, че резултатите на Nikto ще се различават в зависимост от параметрите и данните, които използваме, дори спрямо една и съща цел, например, ако използвате името на домейна на целевата или IP адреса на целевата или промените порта. Нека да видим дали можем да намерим трети различен резултат на същата цел:

Резултатът е много подобен в този случай, въпреки че са докладвани повече грешки (21 срещу 18 при първото сканиране), вероятно поради проблеми с пренасочването.

Сканиране на множество портове с Nikto:

Ако стартираме Nmap, за да открием, че даден сайт има отворени множество портове, можем да ги сканираме в една сесия на Nikto, като отделим портовете с кома, както е показано по-долу:

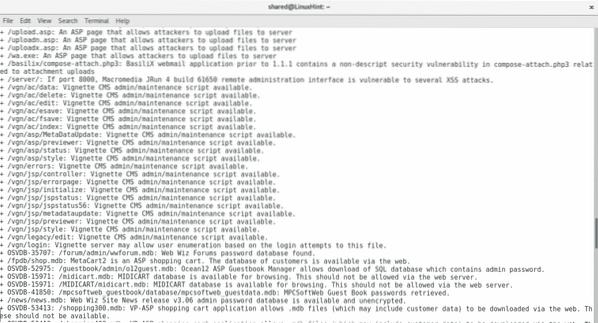

Бягам:

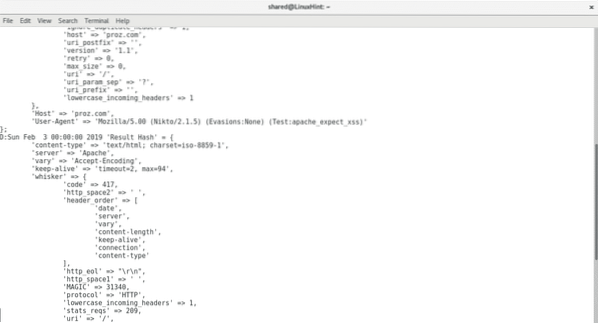

nmap proz.comnikto -h proz.com -p 80,111,443,5666

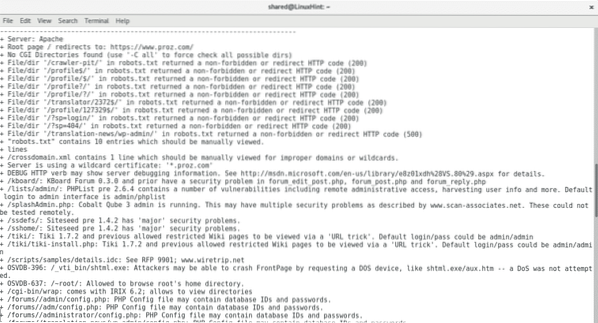

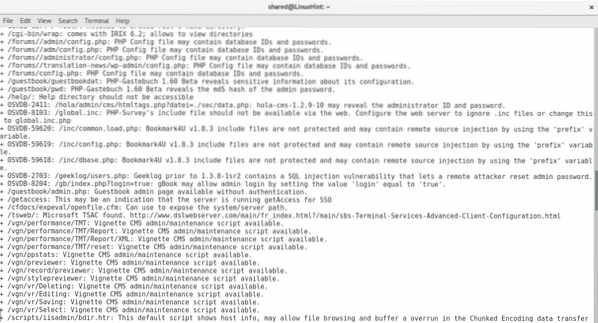

Както виждате, след като получих всички отворени портове от Nmap, хвърлих сканиране на Nikto, той автоматично изхвърля портове, които не работят с уеб приложения. Чрез добавяне на всички портове Nikto откри множество уязвимости, включително много чувствителни директории, съдържащи възможни идентификационни данни, уязвимости на SQL Injection и XSS, възможности за груба сила сред много повече възможности за експлоатация на сървъра.

За да възпроизведете резултатите на Nikto с пълни резултати, просто изпълнете:

"nikto -h proz.com -p 80 111 443 566 "Използване на плъгини Nikto:

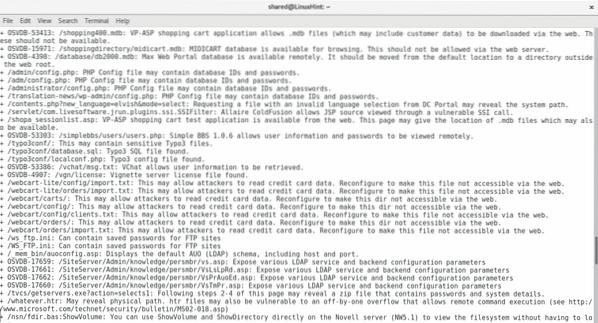

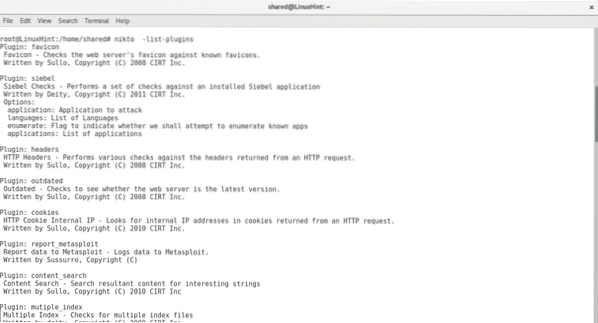

„Nikto -list-plugins”Ще покаже списък с допълнителни приставки, които могат да помогнат за сканиране на цел или за потвърждаване на уязвимост, докладвана от Nikto.

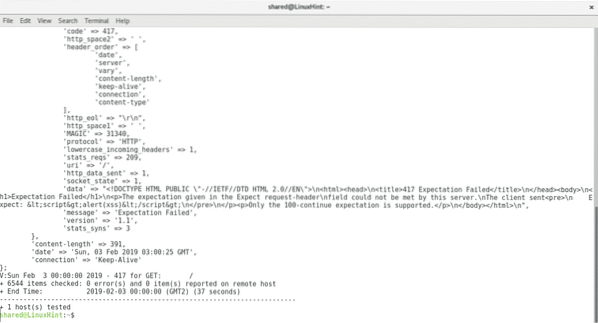

Нека проверим дали резултатите по-горе, показващи уязвимости на XSS, не са фалшиво положителни.

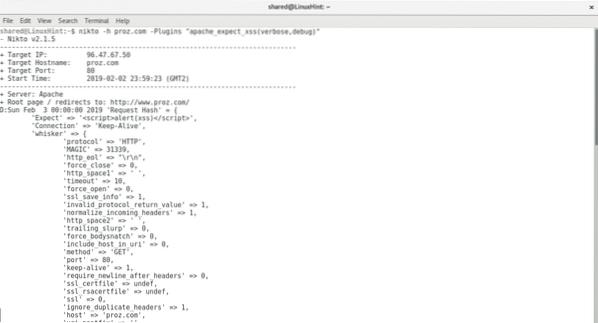

Изпълнение:

Както виждаме в този случай Nikto информира “'message' => 'Очакването е неуспешно', отхвърляйки уязвимостта XSS, ако това е вашият сървър, можете да използвате различни плъгини, за да отхвърлите или потвърдите останалите уязвимости.

Заключение:

Nikto е много лек скенер за уязвимости за уеб сървъри, полезно е, ако нямате време да се справите с тежки скенери като Nexpose или Nessus, въпреки това, ако имате време да анализирате целта си, бих препоръчал по-пълен скенер като Nexpose, Nessus, OpenVAS или Nmap, някои от които вече анализирахме в LinuxHint, просто защото те не са ограничени до уеб сървъри и всички аспекти заслужават да бъдат задълбочено проверени, за да се защити сървър.

Phenquestions

Phenquestions