Значение и търсене на киберсигурността:

На първо място, трябва да знаем значението на киберсигурността и искам да знаете, че с всеки напредък в информационните технологии, който е почти всеки ден, възниква загриженост за сигурността с него. Тази загриженост увеличава търсенето и нуждата от специалисти по информационна сигурност в света на сигурността. И ето колко бързо се развива индустрията на киберсигурността. Ако планирате да се присъедините към киберсигурността, ще се радваме да знаете, че равнището на безработица в тази област е 0% и това ниво на безработица ще продължи и през следващите години. Също така, Cybersecurity Ventures, водещ изследовател и издател по киберсигурност, прогнозира, че ще има 3.5 милиона работни места за киберсигурност до 2021 г.

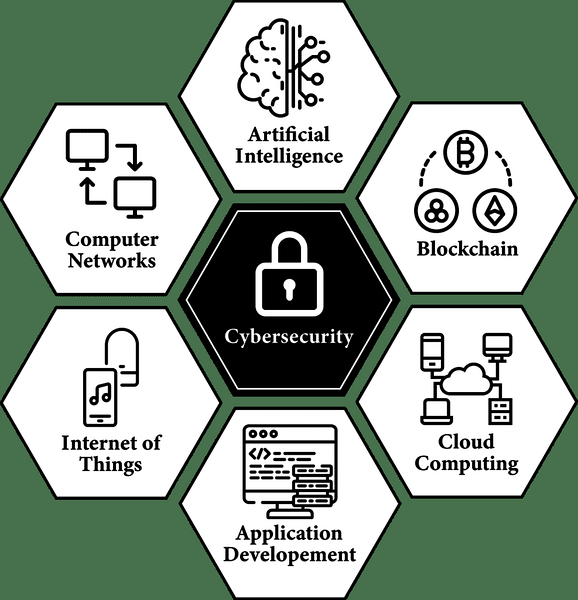

Къде е приложима киберсигурността?

Най-вече ще чуете много различни имена за тази област като Информационна сигурност, Киберсигурност или Етичен хакер, но всички те горе-долу означават едно и също. Сигурността е не само поле, което е свързано с една или повече перспективи на технологията, но е жизненоважна и неразделна част от всеки технологичен феномен от най-иновативните като изкуствен интелект (AI), облачни изчисления, блокчейн, интернет на нещата (IoT) за повечето традиционни като Компютърни мрежи, Проектиране и разработка на приложения. И това е особено важно за тези технологии, тъй като без тяхната сигурност всеки от тях ще се срине и ще се превърне в катастрофа, вместо да бъде фасилитатор.

Етично хакване:

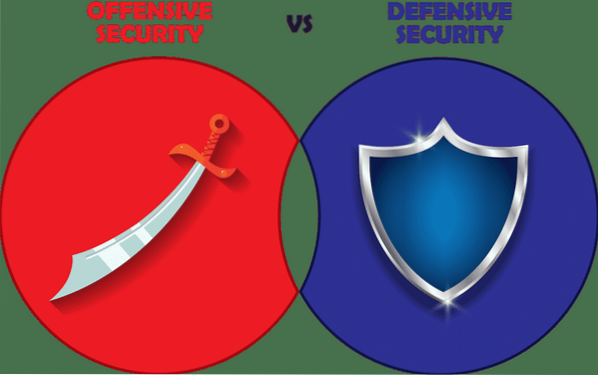

Актът за атака или защита на активите на компанията за собствено благо на компанията или за оценка на тяхната сигурност се нарича етично хакване. Въпреки че има хакери, които хакват или атакуват неетично от собствени подбуди и с намерението да нарушат, тук обаче ще обсъдим само етични хакери, които тестват сигурността и безопасността на компаниите за тях и те работят по етичен начин за подобряване на сигурността на своите клиенти. Тези етични хакери, въз основа на ролите, са разделени на две основни категории, т.е.д., Офанзивна сигурност и Дефанзивна сигурност и тези категории работят по противоположен начин, за да си оспорват работата взаимно, за да осигурят и поддържат максимална сигурност.

Обидна сигурност:

Обидната сигурност се отнася до използването на проактивни и атакуващи техники за заобикаляне на сигурността на компанията, за да се оцени безопасността на тази компания. Обиден професионалист по сигурността атакува активите на своите клиенти в реално време точно като неетичен хакер, но със съгласието и в съответствие с условията на своя клиент, което го прави етичен. Тази категория екип за сигурност е наричана още Red Teaming, а хората, които я практикуват, поотделно или на групи, се наричат Red Teamers или тестери за проникване. Следват някои от различните вкусове на задълженията за обидни специалисти по сигурността:

Тестване на проникване или анализ на уязвимост:

Тестване на проникване или анализ на уязвимост означава активно търсене на съществуващ експлойт във фирмата, като се опитвате и атакувате по всички различни начини и виждате дали истинските нападатели могат да постигнат компромис или да нарушат нейната поверителност, цялост или наличност. Освен това, ако бъдат открити някакви уязвимости, те трябва да бъдат докладвани от Червения екип и също така се предлагат решения за тези уязвимости. Повечето компании наемат етични хакери или се регистрират в програми за награди за грешки, за да тестват платформата и услугите си и тези хакери получават заплащане в замяна на намиране, докладване и неразгласяване публично на тези уязвимости, преди да бъдат поправени.

Кодиране на злонамерен софтуер:

Злонамереният софтуер се отнася до злонамерен софтуер. Този злонамерен софтуер може да бъде многофункционален в зависимост от производителя му, но основният му мотив е да причини вреда. Този зловреден софтуер може да осигури начин за нападателите на автоматизирано изпълнение на инструкции в целта. Един от начините за защита от тези зловредни програми е анти-зловредният и антивирусните системи. Red Teamer също играе роля в разработването и тестването на зловреден софтуер за оценка на анти-зловредния и антивирусните системи, инсталирани в компаниите.

Разработване на инструменти за тестване на проникване:

Някои от задачите на червените екипи могат да бъдат автоматизирани чрез разработване на инструменти за атакуващи техники. Червените екипи също разработват тези инструменти и софтуер, които автоматизират задачите им за тестване на уязвимостта и също ги правят времеви и икономически ефективни. Други могат да използват тези инструменти за тестване на проникване, както и за оценка на сигурността.

Защитна защита:

От друга страна, защитната сигурност е да осигурява и подобрява сигурността с помощта на реактивни и защитни подходи. Работата на защитната защита е по-разнообразна в сравнение с офанзивната сигурност, тъй като те трябва да имат предвид всеки аспект, от който нападателят може да атакува, докато нападателният екип или нападателите могат да използват произволен брой методи за атака. Това също е посочено като Blue Teaming или Център за оперативна сигурност (SOC), а хората, които го практикуват, са наричани Blue Teamers или SOC инженер. Задълженията за сините екипи включват:

Мониторинг на сигурността:

Мониторинг на сигурността означава да се управлява и наблюдава сигурността на организация или компания и да се гарантира, че услугите се използват правилно и правилно от предвидените потребители. Те обикновено включват наблюдение на поведението и дейностите на потребителите за приложения и услуги. Синият екип, който прави тази работа, често се нарича анализатор на сигурността или анализатор на SOC.

Лов на заплахи:

Активното намиране и търсене на заплаха в собствената мрежа, която може вече да я е компрометирала, е известно като лов на заплахи. Те обикновено се извършват за всякакви тихи нападатели, като например групи за напреднали постоянни заплахи (APT), които не са толкова видими, колкото обичайните нападатели. В процеса на лов на заплахи тези групи нападатели се търсят активно в мрежата.

Отговор на инцидента:

Както подсказва името му, операцията за реагиране на инциденти се извършва винаги, когато атакуващият се опитва активно или вече е нарушил сигурността на компанията, което е отговор за минимизиране и смекчаване на тази атака и запазване на данните и целостта на компанията от загуба или изтичане.

Криминалистика:

Винаги, когато дадено дружество е нарушено, се извършват криминалистични изследвания за извличане на артефактите и информация за нарушението. Тези артефакти включват информация за това как атакуващият атакува, как атаката е успяла да бъде успешна, кой е бил атакуващият, какъв е бил мотивът на атакуващия, колко данни са изтекли или загубени, как да се възстановят тези загубени данни, има някакви уязвимости или човешки грешки и всички онези артефакти, които могат да помогнат на компанията във всеки случай след нарушението. Тези криминалисти могат да бъдат полезни при отстраняване на настоящите слабости, намиране на отговорни хора за атаката или за предоставяне на разузнавателни данни с отворен код за демонтиране и провали на бъдещите атаки и планове на нападателя.

Реверсиране на злонамерен софтуер:

За да конвертирате или обърнете изпълнимия или двоичен файл в някакъв интерпретируем от човека изходен код на програмен език и след това да се опитате да разберете работата и целите на зловредния софтуер и след това да намерите изход, който да помогне в криминалистиката, задните врати, идентификацията на нападателя или друга информация може да бъде полезно, се казва, че злонамерен софтуер се обръща.

Сигурно разработване на приложения:

Сините екипи не само наблюдават и защитават сигурността на своите клиенти, но също така помагат или понякога сами проектират архитектурата на приложенията и ги разработват, като отчитат перспективата за сигурност, за да ги избегнат от нападение.

Заключение

Това обобщава почти всичко накратко относно важността, обхвата и неизпълненото търсене в областта на етичното хакерство заедно с ролите и задълженията на различните видове етични хакери. Надявам се, че този блог ще ви бъде полезен и информативен.

Phenquestions

Phenquestions