Хакване

Хакерството е процес на идентифициране и използване на уязвимости в компютърни и мрежови системи, за да се получи достъп до тези системи. Пробиването на пароли е вид хакерство, използвано за получаване на достъп до системата. Хакерството е измамен акт, който позволява на престъпниците да нахлуят в системата, да откраднат лични данни или да извършат измами по какъвто и да е начин чрез цифрови устройства.

Видове хакери

Човек, който намира и използва уязвимости в мрежа или компютърна система, се нарича хакер. Той или тя може да има много напреднали умения в програмирането и работещи познания за мрежова или компютърна сигурност. Хакерите могат да бъдат категоризирани в шест типа:

1. Бяла шапка

Етичните хакери се наричат още хакери на White Hat. Този тип хакер получава достъп до система за идентифициране на нейните слабости и оценка на уязвимостите в системата.

2. Черна шапка

Хакерите на Black Hat се наричат още „бисквити.”Този тип хакер получава неоторизиран достъп до компютърни и мрежови системи за лична изгода. Кражбата на данни и нарушаването на правата за поверителност са намеренията на този хакер.

3. Сива шапка

Хакерите на Gray Hat са на границата между хакерите White Hat и Black Hat. Тези хакери проникват в компютърни или мрежови системи без разрешение за идентифициране на уязвимости, но представят тези слабости на собственика на системата.

4. Скрипт за начинаещи

Хакери за начинаещи са нови програмисти или неквалифициран персонал, които използват различни хакерски инструменти, направени от други хакери, за да получат достъп до мрежа или компютърни системи.

5. Хакерски активисти („Хаквисти“)

Хакерските активисти или „хактивистки“ хакери може да имат социална, политическа или религиозна програма като оправдание за хакване на уебсайтове или други системи. Обикновено хактивист оставя съобщение на отвлечения уебсайт или система за дадената им кауза.

6. Phreakers

Phreakers са онези хакери, които експлоатират телефони, вместо да използват компютърни или мрежови системи.

Правила за етично хакване

- Преди да хакнете мрежата или компютърната система, първо трябва да получите писмено разрешение от собственика на системата.

- Поставете първостепенен приоритет върху защитата на поверителността на собственика на хакнатата система.

- Съобщавайте за всички разкрити уязвимости по прозрачен начин на собственика на хакнатата система.

- Доставчиците на софтуер и хардуер, използващи тази система или продукт, също трябва да бъдат информирани за уязвимостите на системата.

Етично хакване

Информацията за организацията е един от най-важните активи за етичните хакери. Тази информация трябва да бъде защитена срещу всякакви неетични хакерски атаки, за да се запази имиджът на организацията и да се предотвратят парични загуби. Хакерството от външни лица може да доведе до много загуби за една организация по отношение на бизнеса. Етичното хакване идентифицира уязвимостите или слабостите в компютърна или мрежова система и разработва стратегия за защита на тези уязвимости.

Етично хакване: законно или незаконно?

Етичното хакване е правен иск само ако хакерът следва всички правила, определени в горния раздел. Международният съвет за електронна търговия предоставя програми за сертифициране за тестване на етични хакерски умения. Тези сертификати трябва да бъдат подновени след определен период от време. Има и други етични сертификати за хакерство, които също ще бъдат достатъчни, като RHC Red Hat и Kali InfoSec сертификати.

Необходими умения

Етичният хакер се нуждае от определени умения, за да получи достъп до компютър или мрежова система. Тези умения включват познаване на програмиране, използване на интернет, решаване на проблеми и създаване на алгоритми за противодействие.

Програмни езици

Етичният хакер изисква достатъчно владеене на много програмни езици, тъй като са създадени различни системи с различни програмни езици. Идеята за изучаване на един специфичен език трябва да се избягва, а изучаването на междуплатформени езици трябва да бъде приоритет. Някои от тези езици са изброени по-долу:

- HTML (междуплатформена): Използва се за уеб хакване в комбинация с HTML форми.

- JavaScript (междуплатформена): Използва се за уеб хакване с помощта на Java кодови скриптове и скриптове на различни сайтове.

- PHP (крос-платформен): Използва се за уеб хакване в комбинация с HTML за намиране на уязвимости в сървърите.

- SQL (крос-платформен): Използва се за уеб хакване чрез използване на SQL инжекция за заобикаляне на процеса на влизане в уеб приложения или бази данни.

- Python, Ruby, Bash, Perl (междуплатформена): Използва се за изграждане на скриптове за разработване на автоматизирани инструменти и за създаване на скриптове за хакване.

- С, С++ (крос-платформен): Използва се за писане и експлоатация чрез шел кодове и скриптове за извършване на разбиване на пароли, подправяне на данни и др.

Трябва също да знаете как да използвате Интернет и търсачките за ефективно получаване на информация.

Операционните системи Linux са най-добрите за извършване на етично хакване и разполагат с разнообразни инструменти и скриптове за основно и разширено хакване.

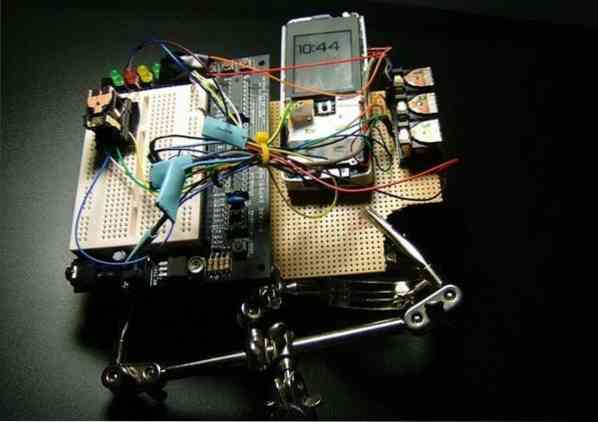

Инструменти

Този раздел препоръчва някои от най-добрите инструменти за етично хакване. Препоръчваме ви да използвате Linux-базирана операционна система за извършване на етично хакване.

-

Джон Изкормвача

Джон Изкормвача е бърз и надежден набор от инструменти, който съдържа множество режими на крекинг. Този инструмент е много персонализиран и конфигурируем според вашите нужди. По подразбиране Джон Изкормвача може да работи с много типове хеш, включително традиционни DES, bigcrypt, FreeBSD MD5, Blowfish, BSDI, разширени DES, Kerberos и MS Windows LM. Джон поддържа и други базирани на DES трипкодове, които трябва само да бъдат конфигурирани. Този инструмент може да работи и върху хешове SHA и хеш Sun Sun5 и поддържа частни ключове OpenSSH, PDF файлове, ZIP, RAR архиви и Kerberos TGT.

Джон Изкормвача съдържа много скриптове за различни цели, като unafs (предупреждение за слаби пароли), unshadows (комбинирани файлове с пароли и сенки) и уникални (дубликати се премахват от списъка с думи).

-

Медуза

Medusa е груб инструмент за вход с много бърз, надежден и модулен дизайн. Medusa поддържа много услуги, които позволяват дистанционно удостоверяване, включително паралелно тестване, базирано на множество нишки. Този инструмент има гъвкав потребителски вход с модулен дизайн, който може да поддържа независими услуги за груба сила. Medusa също така поддържа много протоколи, като SMB, HTTP, POP3, MSSQL, SSH версия 2 и много други.

-

Хидра

Този инструмент за атака с парола е централизирана паралелна паралелна регистрация с няколко протокола за атака. Hydra е изключително гъвкава, бърза, надеждна и адаптивна за добавяне на нови модули. Този инструмент може да получи неоторизиран отдалечен достъп до система, което е много важно за специалистите по сигурността. Hydra работи с Cisco AAA, Cisco оторизация, FTP, HTTPS GET / POST / PROXY, IMAP, MySQL, MSSQL, Oracle, PostgreSQL, SIP, POP3, SMTP, SSHkey, SSH и много други.

-

Metasploit Framework (MSF)

Metasploit Framework е инструмент за тестване на проникване, който може да използва и валидира уязвимости. Този инструмент съдържа повечето опции, необходими за атаки на социалното инженерство, и се счита за една от най-известните рамки за експлоатация и социално инженерство. MSF се актуализира редовно; новите експлойти се актуализират веднага след публикуването им. Тази помощна програма съдържа много необходими инструменти, използвани за създаване на работни пространства за сигурност за тестване на уязвимости и системи за тестване на проникване.

-

Ettercap

Ettercap е изчерпателен набор от инструменти за атаки „човек в средата“. Тази помощна програма поддържа нюхане на живи връзки, филтриране на съдържание в движение. Ettercap може да дисектира различни протоколи както активно, така и пасивно и включва много различни опции за мрежов анализ, както и анализ на хоста. Този инструмент има графичен интерфейс и опциите са лесни за използване, дори и за нов потребител.

-

Wireshark

Wireshark е един от най-добрите мрежови протоколи, анализиращи свободно достъпни пакети. Wireshark по-рано е бил известен като Ethereal. Този инструмент се използва широко от индустриите, както и от образователните институти. Wireshark съдържа способност за улавяне на живо за разследване на пакети. Изходните данни се съхраняват в XML, CSV, PostScript и документи с обикновен текст. Wireshark е най-добрият инструмент за мрежов анализ и разследване на пакети. Този инструмент има както конзолен интерфейс, така и графичен потребителски интерфейс; опцията на GUI версията е много лесна за използване.

-

Nmap (Network Mapper)

Nmap е съкращение от „network mapper.”Този инструмент е помощна програма с отворен код, използвана за сканиране и откриване на уязвимости в мрежа. Nmap се използва от Pentesters и други професионалисти по сигурността, за да открие устройства, работещи в техните мрежи. Този инструмент също така показва услугите и портовете на всяка хост машина, излагайки потенциални заплахи.

-

Ривър

За да възстанови паролите за WPA / WPA2, Reaver приема груба сила срещу ПИН кодове за регистрация на Wifi Protected Setup (WPS). Reaver е създаден да бъде надежден и ефективен инструмент за WPS атака и е тестван срещу широк спектър от точки за достъп и WPS рамки. Reaver може да възстанови желаната защитена парола за WPA / WPA2 за 4-10 часа, в зависимост от точката за достъп. На практика обаче това време може да бъде намалено наполовина.

-

Аутопсия

Аутопсията е универсална съдебна програма за бързо възстановяване на данни и филтриране на хеш. Този инструмент изрязва изтрити файлове и носители от неразпределено пространство с помощта на PhotoRec. Аутопсията също може да извлече разширение EXIF мултимедия. В допълнение, Autopsy сканира за индикатор за компромис с помощта на библиотека STIX. Този инструмент се предлага в командния ред, както и в графичния интерфейс.

Заключение

Тази статия обхваща някои основни концепции за етично хакване, включително уменията, необходими за етично хакване, езиците, необходими за извършване на това действие, и най-добрите инструменти, от които етичните хакери се нуждаят.

Phenquestions

Phenquestions