- Как да деактивирам ssh коренния достъп на Debian 10 Buster

- Алтернативи за осигуряване на вашия ssh достъп

- Филтриране на ssh порта с iptables

- Използване на TCP обвивки за филтриране на ssh

- Деактивиране на услугата ssh

- Свързани статии

Как да деактивирам достъпа на ssh root на Debian 10 Buster

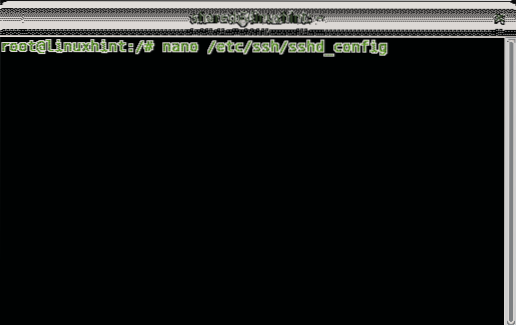

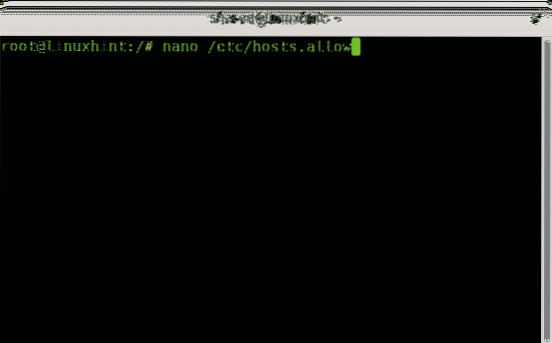

За да деактивирате достъпа на ssh root, трябва да редактирате конфигурационния файл ssh, в Debian това е / etc / ssh / sshd_config, за да го редактирате с помощта на нано текстов редактор:

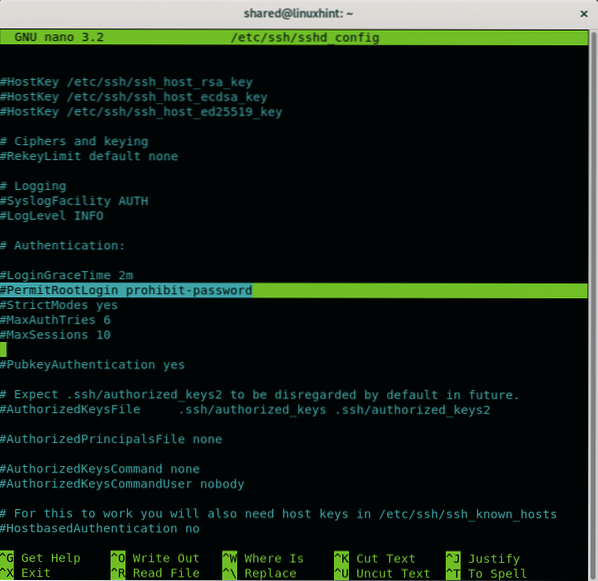

На nano можете да натиснете CTRL + W (където) и тип PermitRoot за да намерите следния ред:

#PermitRootLogin забрана-парола

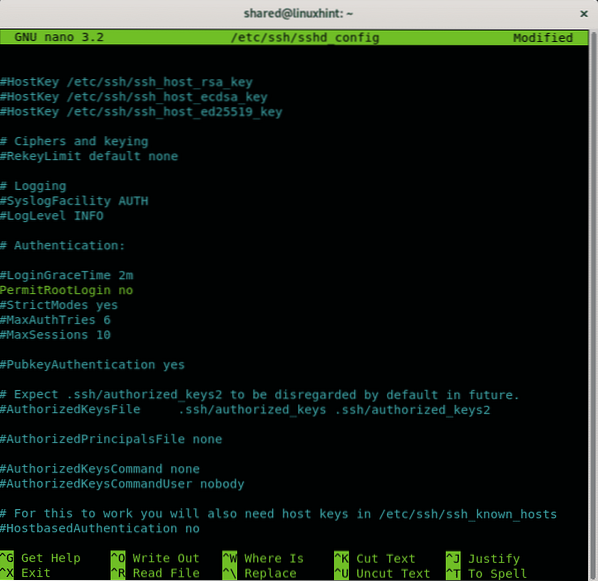

За да деактивирате главния достъп чрез ssh, просто коментирайте този ред и го заменете забрана-парола за не като на следващото изображение.

След като деактивирате основния достъп, натиснете CTRL + X и Y за да запазите и излезете.

The забрана-парола опцията предотвратява влизането с парола, позволява само влизане чрез резервни действия като публични ключове, предотвратявайки атаки с груба сила.

Алтернативи за осигуряване на вашия ssh достъп

Ограничете достъпа до удостоверяване с публичен ключ:

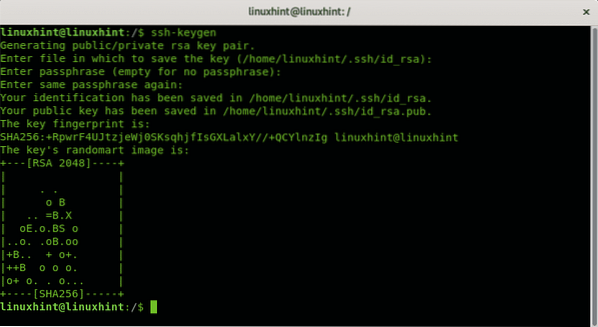

За да деактивирате влизането с парола, позволявайки само влизане с публичен ключ, отворете / etc / ssh / ssh_config конфигурационен файл отново, като стартирате:

За да деактивирате влизането с парола, позволявайки само влизане с публичен ключ, отворете / etc / ssh / ssh_config конфигурационен файл отново, като стартирате:

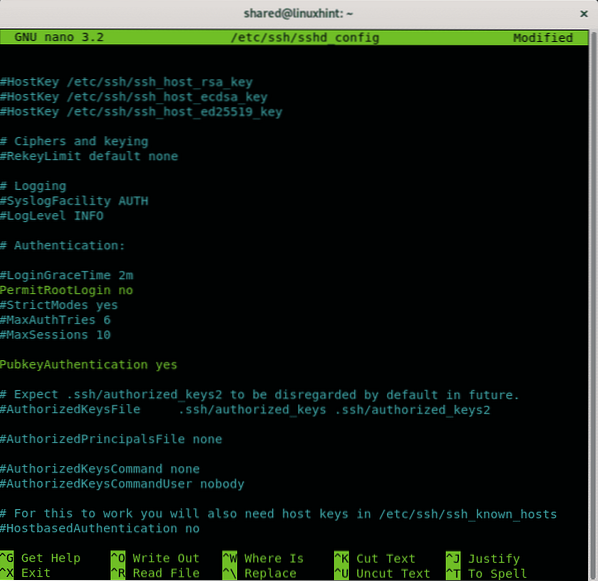

nano / etc / ssh / sshd_configНамерете реда, съдържащ PubkeyAuthentication и се уверете, че пише да като в примера по-долу:

Уверете се, че удостоверяването с парола е деактивирано, като намерите реда, съдържащ PasswordAuthentication, ако го коментирате, коментирайте го и се уверете, че е зададен като не като на следното изображение:

След това натиснете CTRL + X и Y за запазване и излизане от нано текстов редактор.

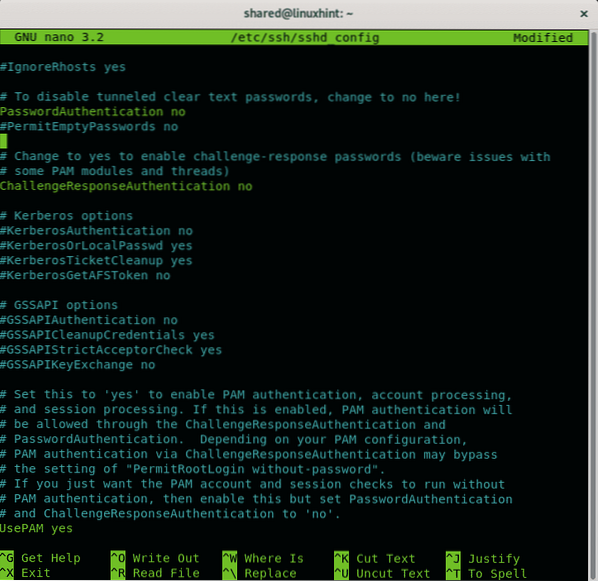

Сега като потребител, който искате да разрешите на ssh достъп, трябва да генерирате двойки частни и публични ключове. Изпълнение:

ssh-keygenОтговорете на последователността от въпроси, оставяйки първия отговор по подразбиране, като натиснете ENTER, задайте паролата си, повторете я и клавишите ще се съхраняват на ~ /.ssh / id_rsa

Въведете файл, в който да запазите ключа (/ root /.ssh / id_rsa):

Въведете парола (празна, без парола):

Вашата идентификация е запазена в / root /.ssh / id_rsa.

Публичният ви ключ е запазен в / root /.ssh / id_rsa.кръчма.

Ключовият пръстов отпечатък е:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Изображението на случайния артикул на ключа е:

+---[RSA 2048]----+

За да прехвърлите двойките ключове, които току-що създадохте, можете да използвате ssh-copy-id команда със следния синтаксис:

ssh-copy-idПроменете ssh порта по подразбиране:

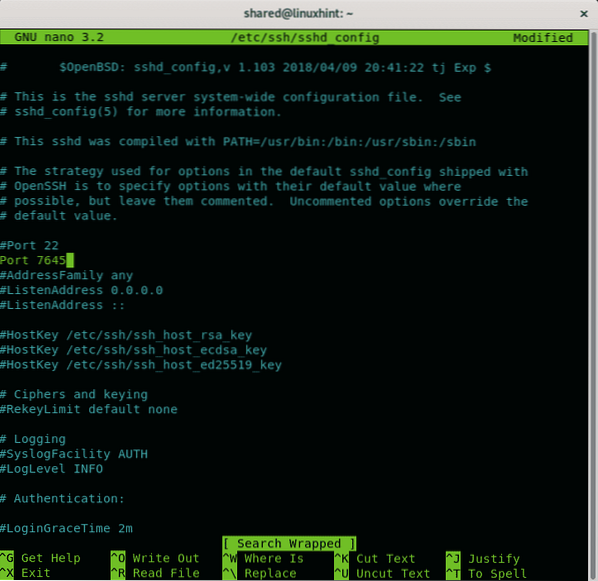

Отвори / etc / ssh / ssh_config конфигурационен файл отново, като стартирате:

nano / etc / ssh / sshd_config

Да предположим, че искате да използвате порт 7645 вместо порт 22 по подразбиране. Добавете ред като в примера по-долу:

След това натиснете CTRL + X и Y за да запазите и излезете.

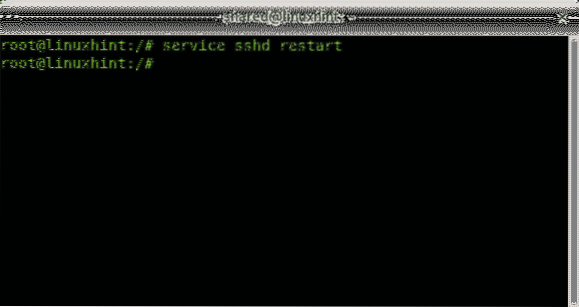

Рестартирайте ssh услугата, като стартирате:

услуга sshd рестартиране

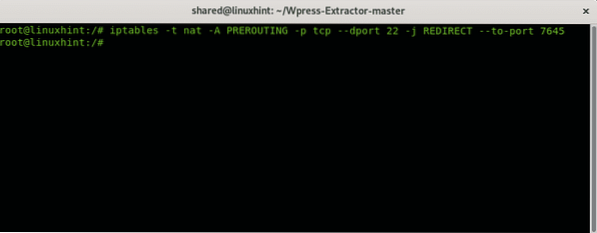

След това трябва да конфигурирате iptables, за да разрешите комуникация през порт 7645:

iptables -t nat -A ПРЕДВАРИТЕЛНО -p tcp --dport 22 -j REDIRECT - to-port 7645

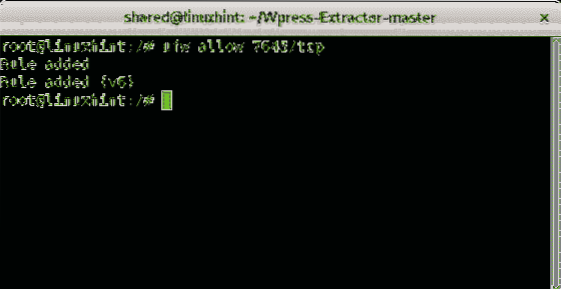

Вместо това можете да използвате UFW (неусложнена защитна стена):

ufw позволяват 7645 / tcp

Филтриране на ssh порта

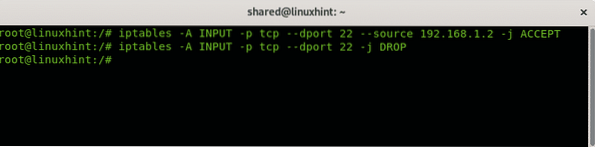

Можете също така да дефинирате правила за приемане или отхвърляне на ssh връзки според конкретни параметри. Следният синтаксис показва как да приемате ssh връзки от определен IP адрес, използвайки iptables:

iptables -A INPUT -p tcp --dport 22 --sourceiptables -A INPUT -p tcp --dport 22 -j DROP

Първият ред от примера по-горе дава инструкции на iptables да приемат входящи (INPUT) TCP заявки към порт 22 от IP 192.168.1.2. Вторият ред инструктира IP таблиците да откажат всички връзки към порт 22. Можете също да филтрирате източника по mac адрес, както в примера по-долу:

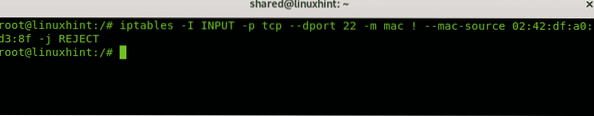

iptables -I INPUT -p tcp --dport 22 -m mac ! --mac-source 02: 42: df: a0: d3: 8f-j ОТХВЪРЛЯНЕ

Примерът по-горе отхвърля всички връзки с изключение на устройството с Mac адрес 02: 42: df: a0: d3: 8f.

Използване на TCP обвивки за филтриране на ssh

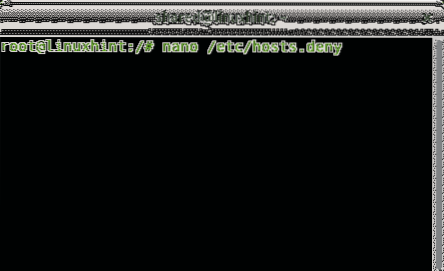

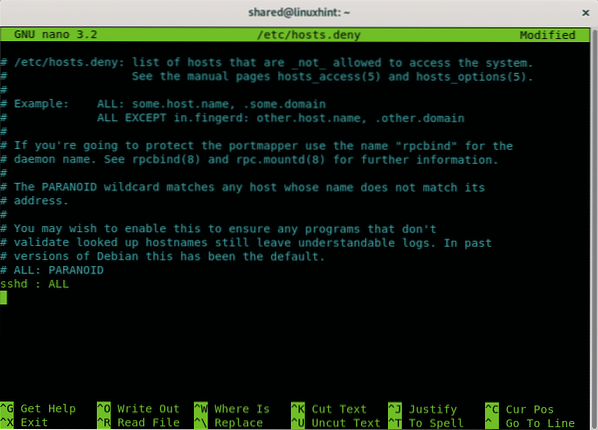

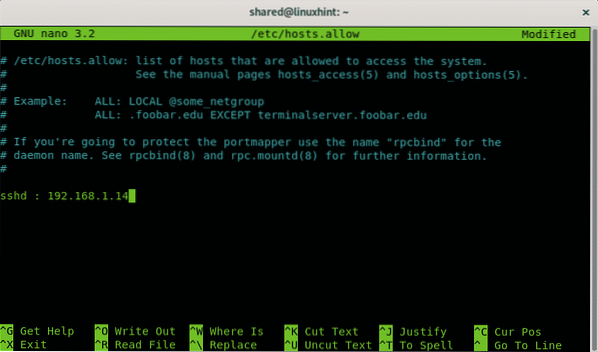

Друг начин за добавяне в белия списък на IP адреси за свързване чрез ssh, докато се отхвърлят останалите, е чрез редактиране на хостове на директории.отричат и домакини.позволете да се намира в / и т.н.

За да отхвърлите всички хостове, изпълнете:

nano / etc / hosts.отричам

Добавете последен ред:

sshd: ВСИЧКИ

Натиснете CTRL + X и Y, за да запазите и излезете. Сега, за да разрешите конкретни хостове чрез ssh, редактирайте файла / etc / hosts.позволете, за да го редактирате, изпълнете:

nano / etc / hosts.позволява

Добавете ред, съдържащ:

sshd:

Натиснете CTRL + X, за да запазите и излезете от nano.

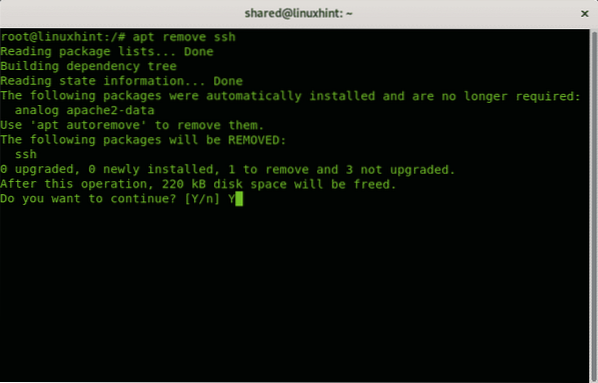

Деактивиране на услугата ssh

Много домашни потребители смятат ssh за безполезен, ако изобщо не го използвате, можете да го премахнете или да блокирате или филтрирате порта.

На Debian Linux или базирани системи като Ubuntu можете да премахвате услуги, като използвате мениджъра на пакети apt.

За да премахнете изпълнението на услугата ssh:

Натиснете Y, ако е поискано, за да завършите премахването.

И това е всичко за вътрешните мерки за защита на ssh.

Надявам се, че този урок ви е бил полезен, продължете да следвате LinuxHint за още съвети и уроци за Linux и мрежи.

Свързани статии:

- Как да активирам SSH сървър на Ubuntu 18.04 LTS

- Активирайте SSH на Debian 10

- Пренасочване на SSH портове на Linux

- Общи опции за конфигуриране на SSH Ubuntu

- Как и защо да сменим SSH порта по подразбиране

- Конфигурирайте SSH X11 Forwarding на Debian 10

- Arch Linux SSH сървър за настройка, персонализация и оптимизация

- Iptables за начинаещи

- Работа с защитни стени на Debian (UFW)

Phenquestions

Phenquestions