Предпоставки

Уверете се, че на вашата машина е инсталирано каквото и да е разпространение на операционната система Linux. В нашия пример имаме Ubuntu 20.04 инсталиран и използван за тази цел. Потребителите трябва да са заели основния потребителски акаунт или да имат права на sudo, за да правят каквото и да било.

Инсталирайте UFW

На много ранен етап трябва да се уверите, че сте инсталирали и конфигурирали защитната стена UFW на вашия Ubuntu 20.04 Linux система.

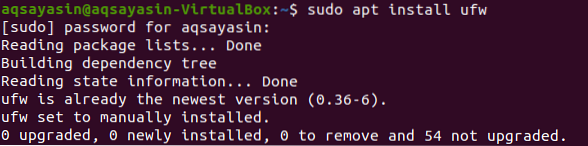

Сега отворете обвивката на командния ред от областта за активност в горната част на работния плот или можете да използвате клавишната комбинация Ctrl + Alt + T, за да направите това. Ако нямате инсталиран UFW, можете да го направите, като използвате посочените по-долу инструкции в черупката. Командата sudo изисква вашата потребителска парола sudo, за да инсталирате помощната програма UFW в Ubuntu 20.04 Линукс дистрибуция. Напишете паролата си и докоснете клавиша „Enter“ от вашата пишеща машина.

$ sudo apt install ufw

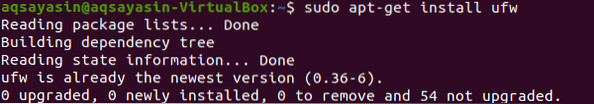

Можете също да използвате командата по-долу, за да инсталирате UFW с малка промяна. Можете да видите, че UFW е инсталиран на нашия Ubuntu 20.04 Linux система.

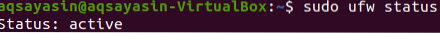

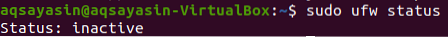

Проверете състоянието на UFW

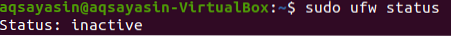

След инсталационния процес най-накрая можете да проверите състоянието на активиране на защитната стена на UFW. За целта трябва да използваме простата команда sudo, последвана от думата „ufw“ и „status“, както е показано по-долу. Изходната снимка показва, че защитната стена на UFW в момента е деактивирана или неактивна.

$ sudo ufw статус

Активирайте защитната стена на UFW

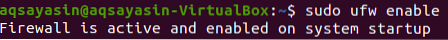

За да го използваме по-нататък, първо трябва да го активираме с помощта на командата sudo заедно с думите „ufw“ и „enable“, както е представено на снимката по-долу. Сега вашата защитна стена е активирана правилно и е готова за използване.

$ sudo ufw разреши

Можем отново да проверим състоянието на защитната стена на UFW, като използваме старата команда за състояние, както е показано по-долу. Можете да видите изхода, който показва, че защитната стена на UFW не е активирана.

$ sudo ufw статус

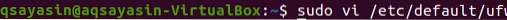

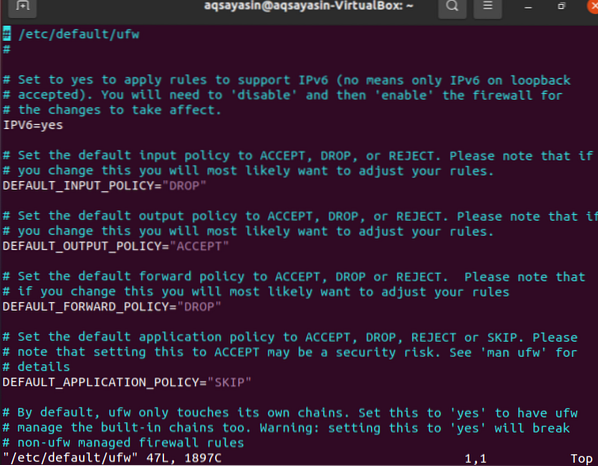

Когато VPS е настроен за IPv6, уверете се, че сте абсолютно потвърдили, че UFW е настроен да обработва и IPv6, така че да може да персонализира взаимно IPv4, както и политики на IPv6 защитна стена. За да направите точно това, използвайте следната инструкция за достъп до конфигурационния файл на защитната стена на UFW:

$ sudo vi / etc / dfault / ufw

Следният изходен прозорец по-долу ще се появи. Виждате, че вече е настроен на „IPv6“, така че не е нужно да променяме нищо. Просто натиснете „: q:“ и излезте от файла.

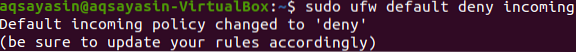

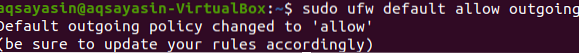

Настройките по подразбиране

Определянето на определени правила по подразбиране за приемане и отказ на връзки е сред аспектите, които могат да улеснят създаването на защитна стена. Всички входящи комуникации са отказани по подразбиране, докато всички изходящи комуникации са разрешени. Това гарантира, че всеки, който се опита да влезе във вашата облачна услуга, няма да може да го направи, но всяка програма, работеща на сървъра, ще може да комуникира с външния свят. Можете да използвате следващите инструкции, за да промените настройките по подразбиране на UFW:

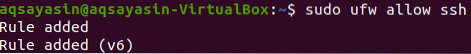

Разрешаване на SSH и други връзки

Като предоставяте инструкции в терминала на командния ред, можете да промените политиките за сигурност. И двете входящи комуникации ще бъдат отхвърлени, ако включихме защитната стена точно сега. Когато сте свързани към облачния сървър чрез SSH, това ще бъде предизвикателство, защото ще излезете. За да избегнем това, ще разрешим SSH връзки към нашата облачна услуга, както е показано по-долу. Връзките също се добавят успешно.

$ sudo ufw позволи ssh

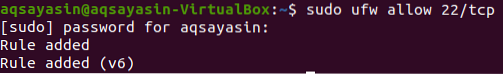

За общи приложения UFW има определени настройки по подразбиране. Показаната илюстрация е командата SSH, която използвахме по-рано. По същество това е просто съкращение за:

$ sudo ufw позволяват 22 / tcp

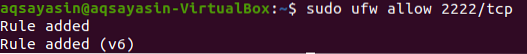

Протоколът TCP се използва за улесняване на комуникацията на порт 22 с тази инструкция, можете да използвате инструкцията по-долу, за да разрешите връзки:

$ sudo ufw позволяват 2222 / tcp

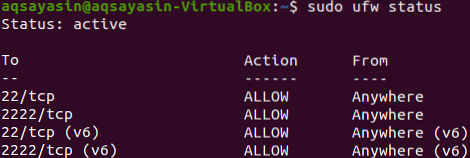

Проверете състоянието

И накрая, всички връзки са настроени. Има много повече връзки, с които можете да се свържете, но трябва да проверим състоянието на защитната стена на UFW, след като свържем SSH с нея. Изходът показва връзките, изброени в изхода.

Изтрийте SSH и други връзки

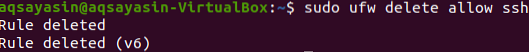

Сега, преди да излезете от системата, може да се наложи да изтриете всички връзки. За тази цел трябва да използваме същата команда sudo с малко промяна. Този път използвахме думата „изтриване“. За да изтриете връзката „SSH“, опитайте командата по-долу:

$ sudo ufw изтриване позволи ssh

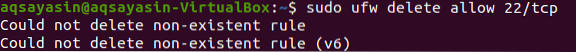

Сега ще изтрием връзката за tcp порт номер 22, както следва:

$ sudo ufw изтриване позволява 22 / tcp

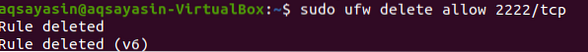

След това ще изтрием връзката за tcp порт номер 22, както следва:

$ sudo ufw изтриване позволява 22 / tcp

Деактивираме състоянието на защитната стена на UFW, като използваме същата команда sudo ufw. Той изисква привилегии на sudo за промяна на състоянието на защитната стена на UFW.

$ sudo ufw забрани

След проверка на състоянието можете да видите, че е деактивирано.

$ sudo ufw статус

Заключение

Опитахме всяка стъпка, за да разрешим SSH връзка с защитната стена на UFW. Надяваме се, че лесно можете да установите ssh връзка, като прегледате тази статия.

Phenquestions

Phenquestions