Много важни приложения като сървъри на бази данни, уеб сървъри, услуги за прехвърляне на файлове и т.н., използвайте специални портове. За да засилят сигурността на системата / сървърите, системните администратори обикновено защитават тези портове, като отказват достъп до тях от неизвестни потребители / услуги или променят номера на порта по подразбиране на някаква друга стойност.

В компютърните мрежи познаването на управлението на портове е много жизненоважна задача за администриране на сигурността на сървъра. Това ръководство ще проучи различни методи за анализ на порт на Linux Ubuntu 20.04 система.

Какво ще покрием?

В това ръководство ще използваме следните инструменти за анализ на портове на нашия сървър на Ubuntu.

- Telnet

- Nmap

- Netcat

Ще използваме сървър на Ubuntu, за да действаме като отдалечен сървър, а работната станция Fedora 34 като клиентска машина за свързване със сървъра. Да започнем сега.

Предпоставки

- Потребителски акаунт с достъп „sudo“.

- Основни познания за компютърните мрежи.

- достъп до интернет

1. Използване на командата Telnet за проверка за отворен порт

TELNET е приложение клиент / сървър за отдалечено влизане в сървър с възможност за виртуален терминал в мрежа. Той използва TCP порт номер 23 през TCP / IP мрежа. RFC 854 дефинира спецификацията за протокола TELNET.

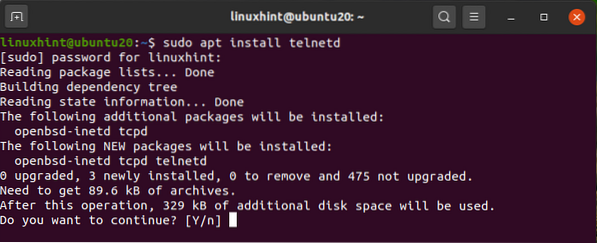

За да инсталирате сървъра TELNET на нашия сървър на Ubuntu, използвайте командата по-долу:

sudo apt инсталирайте telnetd

"telnetd" демон е програма на telnet сървър, която се стартира от inetd демон.

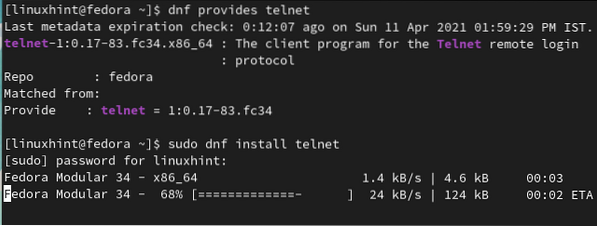

Ще използваме работната станция Fedora 34 като телнет клиент. За да инсталирате telnet клиент на Fedora, използвайте командата:

$ sudo dnf инсталирайте telnet

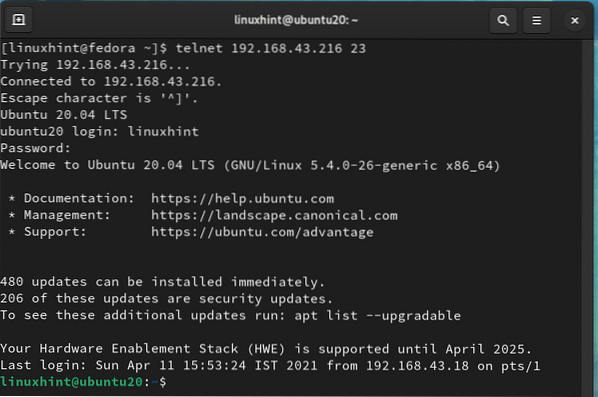

Сега ще използваме telnet клиента на Fedora 34, за да проверяваме за отворени портове в системата Ubuntu, работеща с telnet сървъра. Отидете до работната станция Fedora 34 и отворете терминала и въведете командата:

$ telnet 192.168.43.216 23Ето '192.168.43.216 'е IP на сървъра на Ubuntu, а' 23 'е портът по подразбиране за telnet демона, работещ на този сървър.

Успешното влизане означава, че порт 23 е отворен порт на нашия сървър на Ubuntu. Сега нека опитаме друг номер на порт '80' с telnet:

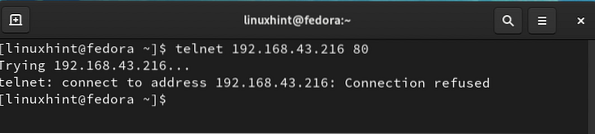

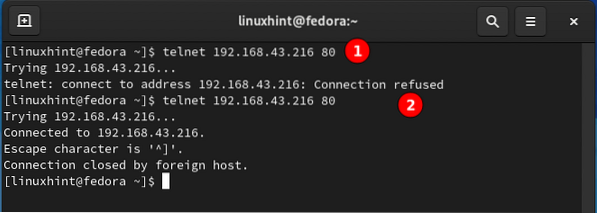

$ telnet 192.168.43.216 80

Виждаме, че порт 80 не е отворен за осъществяване на telnet връзка; следователно той е затворен в момента.

Нека инсталираме уеб сървъра Apache на сървъра на Ubuntu. Apache по подразбиране използва порт 80 за своите http услуги. Отново изпълнете командата:

$ telnet 192.168.43.216 80

От етикет 2 на горната фигура порт 80 вече слуша и е отворен за http връзка, но затворен за други видове връзка.

Telnet не осигурява криптиране на прехвърляните данни; паролата ще бъде предадена в обикновен текстов формат.

2. Използване на Nmap за проверка на отворен порт

Nmap е един от най-популярните и усъвършенствани инструменти за мрежови скенери. Той е с отворен код и свободно достъпен за системи Unix и Windows. NmapFE е графична версия на базираната на терминала команда nmap. Той има богат набор от функции като сканиране на портове, сканиране на протокол, пръстови отпечатъци на OS (откриване на OS) и др.

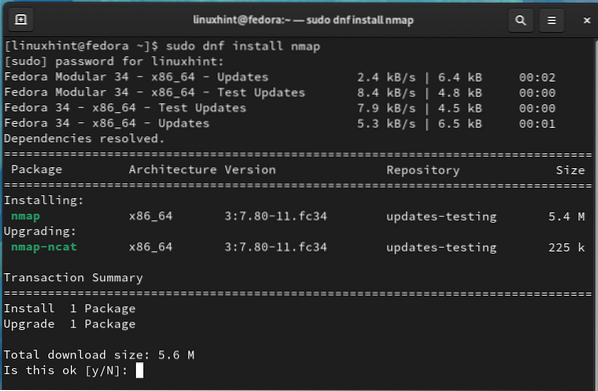

Нека инсталираме Nmap на нашата клиентска машина Fedora 34 и сканираме за портовете на сървъра на Ubuntu. За да инсталирате nmap на Fedora 34, използвайте командата:

След като инсталирате Nmap, отворете терминал на системата Fedora и сканирайте за портовете, като използвате:

$ sudo nmap -F [IP на отдалечен сървър]За д.ж., в нашия случай IP на отдалечения сървър (Ubuntu) е 192.168.43.216, така че командата ще бъде:

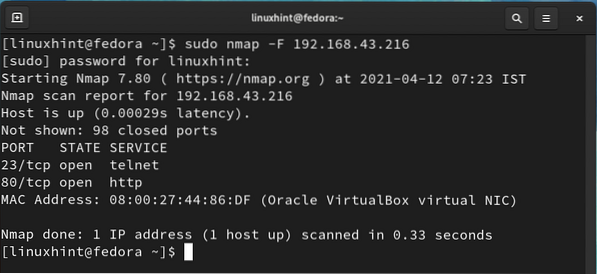

$ sudo nmap -F 192.168.43.216

Резултатът от горната команда показва, че порт 23 и порт 80 са в отворено състояние. Също така можем да използваме командата по-долу за откриване на отворен порт:

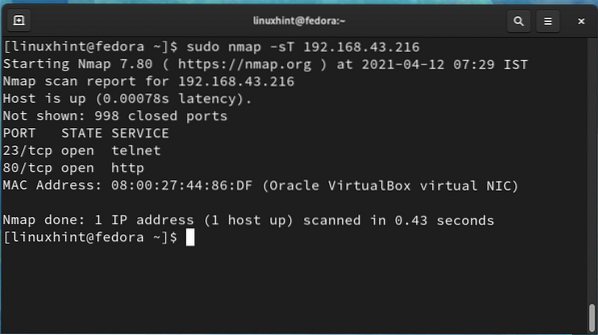

$ sudo nmap -sT 192.168.43.216

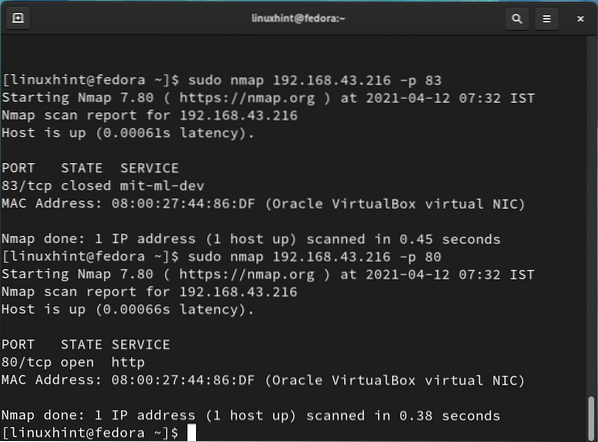

С Nmap можем да проверяваме и за конкретно състояние на порта. За да проверите състоянието на порт 80, изпълняващ услугата apache и произволен порт 83, използвайте командата:

$ sudo nmap 192.168.43.216 -p 83$ sudo nmap 192.168.43.216 -р 80

От горната снимка порт 83 е затворен и отворен порт 80 е отворен за слушане на HTTP заявки на Apache.

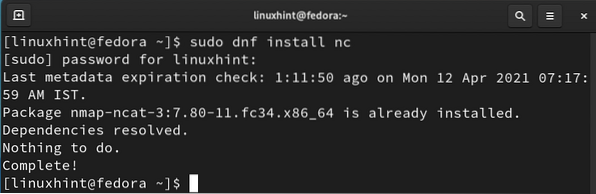

3. Използване на командата nc (netcat) за проверка на отворен порт

Netcat е друг инструмент, който може да се използва за сканиране на портове. Може да се използва и за отваряне на TCP връзки, изпращане на UDP пакети и др. Netcat се доставя с nmap:

За да проверите порт чрез netcat, изпълнете следната команда:

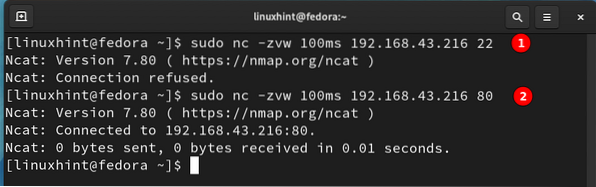

$ sudo nc -zvw IP_address портНапример, за да проверим порт 22 и порт 80, ще използваме:

$ sudo nc -zvw 100ms 192.168.43.216 22$ sudo nc -zvw 100ms 192.168.43.216 80

Виждаме, че порт 22 е затворен, тъй като връзката е отказана. В случай на порт 80 netcat връзката е успешна, защото Apache е инсталиран на сървъра на Ubuntu.

Заключение

В това ръководство разгледахме различни методи за сканиране на портове на отдалечена система. Моля, бъдете внимателни, докато изпълнявате тези команди, защото сканирането на други мрежи без тяхно разрешение е законово нарушение.

Phenquestions

Phenquestions