Това е урок за начинаещи за използване на приставката WMAP, включена в рамката на Metasploit, за сканиране за уязвимости в уеб приложения. Ще използваме уеб приложението DVWA като цел, за да демонстрираме процеса на сканиране, извършен с помощта на WAMP. DVWA е съкращение от „проклето уязвимо уеб приложение“, а приложението е специално създадено, за да се използва от новаците в киберсигурността за тестване и изостряне на техните умения за проникване.

Настройване на рамката на Metasploit в Kali Linux

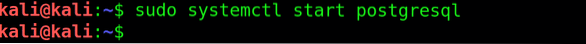

Ще започнем със стартирането на рамката Metasploit. Първо стартирайте PostgreSQL сървъра, като напишете:

$ sudo systemctl стартира postgresql

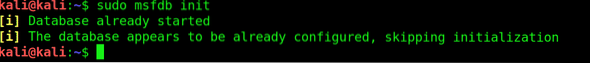

След това инициализирайте базата данни с msfdb init:

$ msfdb init

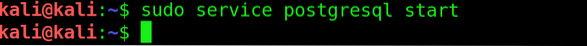

След това стартирайте услугата PostgreSQL със услуга postgresql start

$ sudo услуга postgresql старт

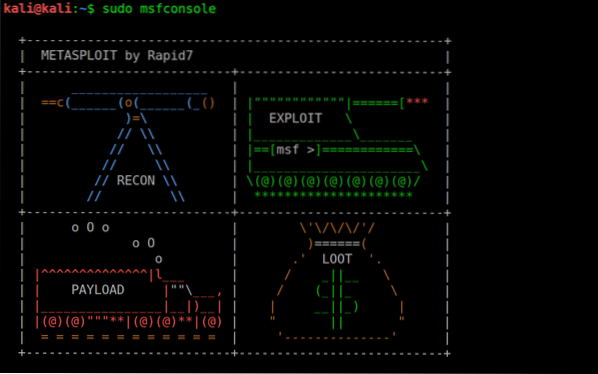

След това напишете msfconsole, за да стартирате базата данни Metasploit

$ sudo msfconsole

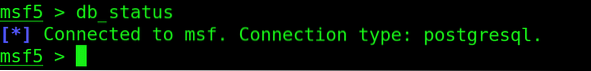

Базата данни вече е заредена. Можете да се уверите, че базата данни се е заредила правилно, въведете:

$ msf> db_status

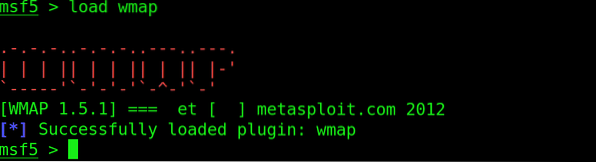

Заредете WMAP

След това стартирайте WMAP, като използвате следната команда:

$ msf> зареждане на wmapКомандната обвивка ще покаже следния прозорец:

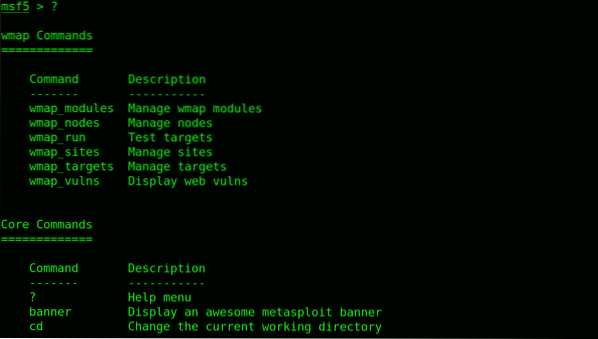

Тип "?”И Metasploit ще покаже менюто за помощ, което вероятно ще изглежда по следния начин:

$ msf> ?

Въведете целевия сайт, за да инициирате сканирането

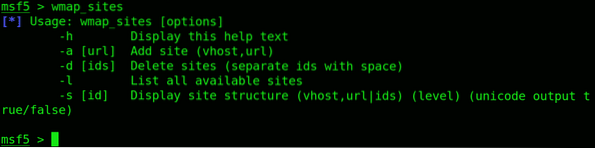

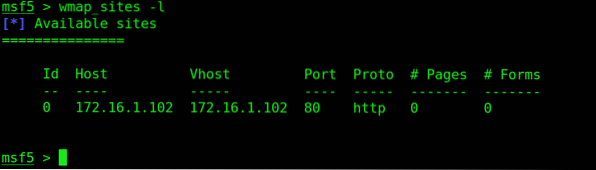

Използвайте wmap_sites за управление на сайтове, които искате да сканирате.

$ msf> wmap_sites

Това е, което въвеждате, за да добавите сайт:

$ msf> wmap_sites -a http: // 172.16.1.102

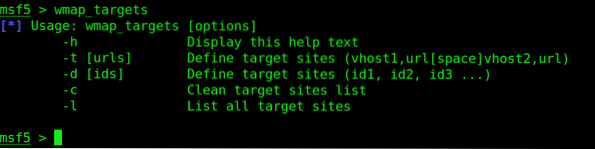

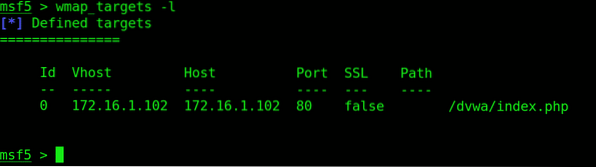

Сега трябва да насочим Metasploit към сайта на жертвата, като предоставим URL адреса

$ msf> wmap_targets

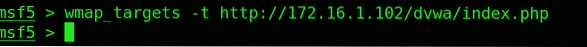

Въведете wmap_targets -t, за да сочите към сайта:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / индекс.php

Зареждане на модовете

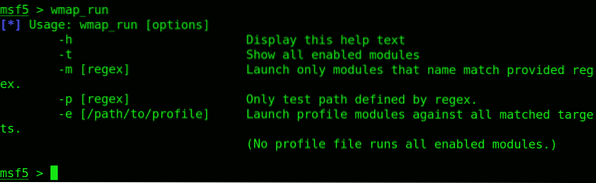

Преди да стартираме скенера, напишете wmap_run. Ще ви бъдат показани опциите за тази команда.

$ msf> wmap_run

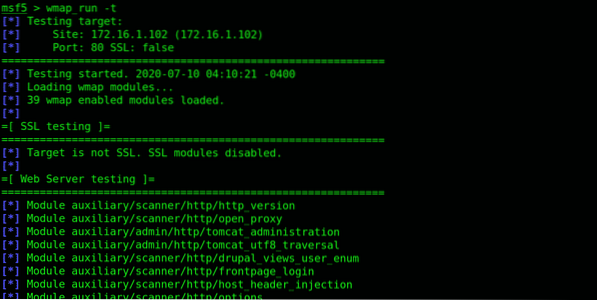

Поставете в wmap-run, последвано от -t флаг.

$ msf> wmap_run -t

Както можете да видите, тук са изброени всички активирани модули, от които има всякакви. Има и куп, който също е деактивиран. Можете да видите, че SSL модулът е сред деактивираните, тъй като сайтът на жертвата не го използва.

Ако искате подробна информация, въведете информация, последвана от информацията в мода.

Стартиране на скенера

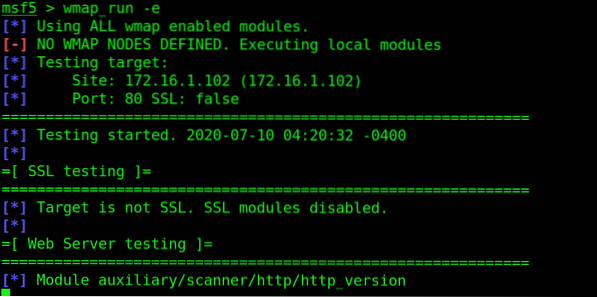

За да започнете сканирането, напишете wmap_run, наследен от -e флаг. Сканирането обикновено отнема доста време, за да завърши.

$ msf> wmap_run -e

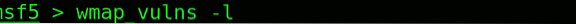

Използвайте командата wmap_vulns -l, за да видите резултатите от сканирането.

$ msf> wmap_vulns -l

Заключение

Тази стъпка за начинаещи е свързана с използването на модула WAMP на Metasploit за сканиране на уеб приложения и проверка за уязвимости. Настроили сме как да стартираме базата данни Metasploit, как да стартираме добавката WAMP и да я насочим към уеб приложение за започване на сканиране. С тестването на химикалки можете да проверите за възможни точки за пробив в уеб приложение, за да ги премахнете, като по този начин засилите сигурността му.

Phenquestions

Phenquestions