Инсталация

John The Ripper може да бъде инсталиран по много начини. Няколко често срещани са, че можем да го инсталираме с помощта на apt-get или snap. Отворете терминала и изпълнете следните команди.

[имейл защитен]: ~ $ sudo apt-get install john -yТова ще стартира процес на инсталиране. След като приключи, напишете „john“ в терминала.

[имейл защитен]: ~ $ johnДжон Изкормвача 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Авторско право (c) 1996-2019 от Solar Designer и други

Начална страница: http: // www.отворена стена.com / john /

Това означава Джон Изкормвача v1.9.0 е инсталиран на вашето устройство. Можем да видим URL адреса на началната страница, който ни изпраща до уебсайта на Open-wall. И Употребата, дадена по-долу, показва как да използвате помощната програма.

Той може също да бъде изтеглен и инсталиран чрез щракване. Трябва да инсталирате snap, ако все още не го имате.

[имейл защитен]: ~ $ sudo apt update[имейл защитен]: ~ $ sudo apt install snapd

И след това инсталирайте JohnTheRipper чрез щракване.

[имейл защитен]: ~ $ sudo snap install john-the-ripperПробиване на пароли с JohnTheRipper

И така, JohnTheRipper е инсталиран на вашия компютър. Сега към интересната част, как да разбивате пароли с нея. Въведете „john“ в терминала. Терминалът ще ви покаже следния резултат:

[имейл защитен]: ~ $ johnДжон Изкормвача 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Авторско право (c) 1996-2019 от Solar Designer и други

Начална страница: http: // www.отворена стена.com / john /

Под началната страница ИЗПОЛЗВАНЕТО е дадено като:

Употреба: john [ОПЦИИ] [ПАРОЛНИ ФАЙЛОВЕ]

Разглеждайки използването му, можем да разберем, че просто трябва да му предоставите вашите файлове с парола и желаната опция (и). Различните ОПЦИИ са изброени под употребата, като ни предоставят различни възможности за това как може да бъде извършена атаката.

Някои от различните налични опции са:

-неженен

- Режим по подразбиране, използващ правила по подразбиране или имена.

-лист с думи

- режим на списък с думи, прочетете речника на списъка с думи от ФАЙЛ или стандартен вход

-кодиране

- входно кодиране (напр. UTF-8, ISO-8859-1).

-правила

- активирайте правилата за манипулиране на думи, като използвате стандартни или имена.

-постепенно

- „Инкрементален“ режим

-външен

- външен режим или филтър за думи

-възстановяване = ИМЕ

- възстановяване на прекъсната сесия [наречена ИМЕ]

-сесия = ИМЕ

- назовете нова сесия ИМЕ

-статус = ИМЕ

- състояние на печат на сесия [наречена ИМЕ]

-шоу

- покажи напукани пароли.

-тест

- изпълнявайте тестове и критерии.

-соли

- заредете соли.

-вилица = N

- Създайте N процеси за напукване.

-пот = ИМЕ

- пот файл за използване

-списък = КАКВО

- изброява КАКВИ възможности. -list = help показва повече за тази опция.

-формат = ИМЕ

- Предоставете на Джон типа хеш. д.g, -format = raw-MD5, -format = SHA512

Различни режими в JohnTheRipper

По подразбиране Джон опитва „единичен“, след това „списък с думи“ и накрая „инкрементален“. Режимите могат да се разбират като метод, който Джон използва за разбиване на пароли. Може да сте чували за различни видове атаки като атака на речника, атака на Bruteforce и т.н. Именно това са нещата, които наричаме режими на Джон. Списъците с думи, съдържащи възможни пароли, са от съществено значение за атака в речника. Освен режимите, изброени по-горе, Джон поддържа и друг режим, наречен външен режим. Можете да изберете да изберете файл с речник или можете да направите груба сила с John The Ripper, като опитате всички възможни пермутации в паролите. Конфигурацията по подразбиране започва с режим на единична крак, най-вече защото е по-бърза и дори по-бърза, ако използвате няколко файла с парола наведнъж. Най-мощният наличен режим е инкрементният режим. Той ще опита различни комбинации, докато се напуква. Външният режим, както подсказва името, ще използва персонализирани функции, които вие сами пишете, докато режимът на списъка с думи взема списък с думи, посочен като аргумент на опцията, и опитва проста атака от речник срещу пароли.

[имейл защитен]: ~ $ john password-file -w word-listДжон сега ще започне да проверява срещу хиляди пароли. Пробиването на пароли изисква CPU и е много дълъг процес, така че времето, което е необходимо, ще зависи от вашата система и силата на паролата. Това може да отнеме дни. Ако паролата не е счупена дни с мощен процесор, това е много добра парола. Ако наистина е crucia; за да разбиете паролата, след това напуснете системата, докато Джон не я разбие ... Както споменахме по-рано, това може да отнеме много дни.

Докато се пропуква, можете да проверите състоянието, като натиснете произволен клавиш. За да излезете от сесия за атака, просто натиснете 'q' или Ctrl + C.

След като намери паролата, тя ще се покаже на терминала. Всички напукани пароли се записват във файл, наречен ~ /.Джон Джон.гърне.

Той показва пароли в $ [HASH]: формат.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Нека разбием парола. Например имаме хеш парола MD5, който трябва да пробием.

bd9059497b4af2bb913a8522747af2deЩе го поставим във файл, да кажем парола.хеш и го запишете в потребител:

Можете да въведете всяко потребителско име, не е необходимо да имате някои посочени такива.

Сега го пропукваме!

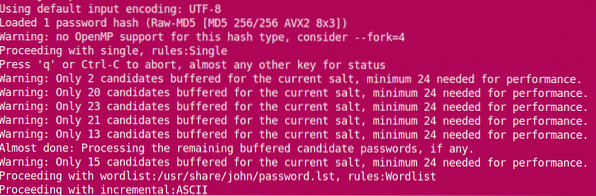

[имейл защитен]: ~ $ john парола.hash --format = Raw-MD5Започва да пробива паролата.

Виждаме, че Джон зарежда хеш от файла и започва с режим „единичен“. С напредването си той преминава към списъка с думи, преди да премине към инкрементален. Когато пробие паролата, спира сесията и показва резултатите.

Паролата може да се види по-късно и от:

[имейл защитен]: ~ $ john парола.hash --format = Raw-MD5 --showадминистратор: смарагд

Хакът на паролата е разбит, остават 0

Също от ~ /.Джон Джон.пот:

[имейл защитен]: ~ $ cat ~ /.Джон Джон.гърне

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: изумруд

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

И така, паролата е смарагд.

Интернет е пълен със съвременни инструменти за разбиване на пароли и помощни програми. JohnTheRipper може да има много алтернативи, но е една от най-добрите налични. Честит крекинг!

Phenquestions

Phenquestions