В тази статия ще научим как да активираме и наложим политиките за сигурни пароли в Ubuntu. Също така ще обсъдим как да зададем политика, която да принуждава потребителите да променят паролата си на редовен интервал.

Имайте предвид, че обяснихме процедурата на Ubuntu 18.04 LTS система.

Силната парола трябва да съдържа:

- Главни букви

- Малки букви

- Цифри

- Символи

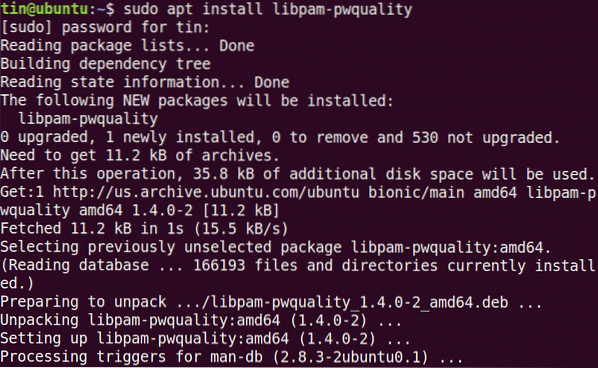

За да приложим политика за защитена парола в Ubuntu, ще използваме модула pwquality на PAM. За да инсталирате този модул, стартирайте терминала, като използвате клавишната комбинация Ctrl + Alt + T. След това изпълнете тази команда в терминала:

$ sudo apt инсталира libpam-pwqualityКогато бъдете подканени за паролата, въведете sudo паролата.

Сега първо копирайте “/ etc / pam.г / обща парола ”файл преди конфигуриране на каквито и да е промени.

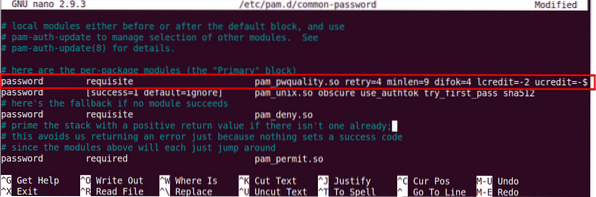

И след това го редактирайте за конфигуриране на правила за пароли:

$ sudo nano / etc / pam.г / обща паролаПотърсете следния ред:

Необходима парола pam_pwquality.така че опитайте отново = 3И го заменете със следното:

необходима паролаpam_pwquality.така че опитайте отново = 4 minlen = 9 difok = 4 lcredit = -2 ucredit = -2 dcredit =

-1 ocredit = -1 reject_username force_for_root

Нека да видим какво означават параметрите в горната команда:

- опитайте отново: Не. от последователни пъти потребителят може да въведе грешна парола.

- минлен: Минимална дължина на паролата

- difok: Не. от характер, който може да бъде подобен на старата парола

- lcredit: Мин. от малки букви

- кредит: Мин. от главни букви

- dcredit: Мин. на цифрите

- кредит: Мин. на символите

- reject_username: Отхвърля паролата, съдържаща потребителското име

- налагане_за_корен: Също така наложете политиката за основния потребител

Сега рестартирайте системата, за да приложите промените в политиката за пароли.

$ sudo рестартиранеТествайте политиката за защитена парола

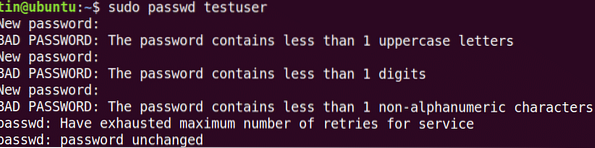

След конфигуриране на политиката за защитена парола е по-добре да проверите дали тя работи или не. За да го проверите, задайте проста парола, която не отговаря на горепосочените конфигурирани изисквания за политика на защитена парола. Ще го проверим на тестов потребител.

Изпълнете тази команда, за да добавите потребител:

$ sudo useradd testuserСлед това задайте парола.

$ sudo passwd testuserСега опитайте да въведете парола, която не включва: ·

- Главна буква

- Цифра

- Символ

Можете да видите, че нито една от изпробваните по-горе пароли не е приела, тъй като те не отговарят на минималните критерии, определени от политиката за паролите.

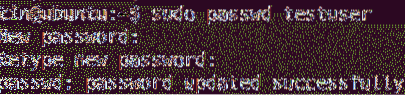

Сега опитайте да добавите сложна парола, която отговаря на критериите, определени от политиката за пароли (Обща дължина: 8 с минимум: 1 главна буква, 1 малка буква, 1 цифра и 1 символ). Да кажем: Abc.89 * jpl.

Можете да видите, че паролата вече е приета.

Конфигурирайте периода на изтичане на паролата

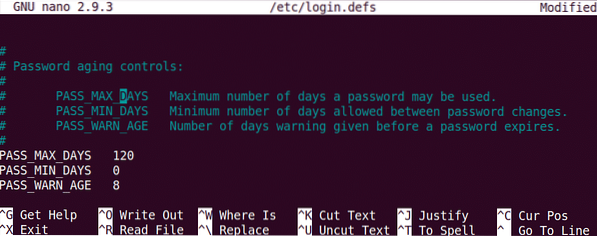

Промяната на паролата през редовен интервал помага да се ограничи периодът на неразрешено използване на пароли. Политиката за изтичане на паролата може да бъде конфигурирана чрез “/ etc / login.defs ”файл.Изпълнете тази команда, за да редактирате този файл:

$ sudo nano / etc / login.defsДобавете следните редове със стойности според вашите изисквания.

PASS_MAX_DAYS 120PASS_MIN_DAYS 0PASS_WARN_AGE 8 Имайте предвид, че по-горе конфигурираната политика ще се прилага само за новосъздадените потребители. За да приложите тази политика към съществуващ потребител, използвайте командата “chage”.

Имайте предвид, че по-горе конфигурираната политика ще се прилага само за новосъздадените потребители. За да приложите тази политика към съществуващ потребител, използвайте командата “chage”.

За да използвате командата chage, синтаксисът е:

$ chage [опции] потребителско имеЗабележка: За да изпълните командата chage, трябва да сте собственик на акаунта или да имате права на root, в противен случай няма да можете да преглеждате или променяте правилата за изтичане.

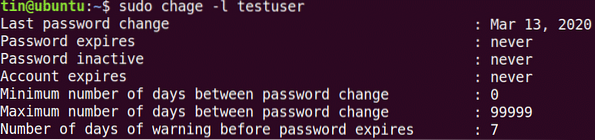

За да видите подробностите за текущата валидност / остаряване на паролата, командата е:

$ sudo chage -l потребителско име

За да конфигурирате максималния No. дни, след които потребителят трябва да смени паролата.

$ sudo chage -MЗа да конфигурирате минималния No. дни, необходими между смяната на паролата.

$ sudo chage -mЗа да конфигурирате предупреждение преди изтичане на паролата:

$ sudo chage -WТова е всичко! Наличието на политика, която налага на потребителите да използват защитени пароли и да ги променят редовно след определен интервал, е необходимо, за да се гарантира безопасността и сигурността на системата. За повече информация относно инструментите, обсъдени в тази статия, като pam_pwquality и Chage, вижте техните ръководства.

Phenquestions

Phenquestions