Призрачна уязвимост

Уязвимостта на призрака нарушава изолацията между приложенията във вашия компютър. Така че нападателят може да измами по-малко сигурно приложение, за да разкрие информация за други защитени приложения от модула на ядрото на операционната система.

Уязвимост при разпадане

Meltdown нарушава изолацията между потребителя, приложенията и операционната система. Така че нападателят може да напише програма и да има достъп до местоположението на паметта на тази програма, както и до други програми и да изведе секретна информация от системата.

Уязвимостите Spectre и Meltdown са сериозни хардуерни уязвимости на процесорите на Intel. В тази статия ще ви покажа как да поправите уязвимостите на Spectre и Meltdown в Debian. Да започваме.

Проверете за уязвимости на Spectre и Meltdown:

Можете да проверите за уязвимости на Spectre и Meltdown, като използвате скрипта за проверка на уязвимостта на Spectre and Meltdown.

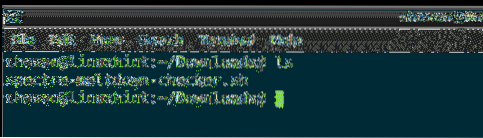

Първо отидете на Изтегляния / директория в домашната директория на потребителя, като използвате следната команда:

$ cd Изтегляния /

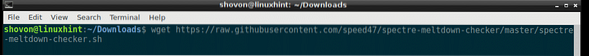

Сега изпълнете следната команда, за да изтеглите скрипта на Spectre and Meltdown Checker с помощта на wget:

$ wget https: // raw.githubuserсъдържание.com / speed47 / spectre-meltdown-checker / master /проверка за разтопяване на призрак.ш

Трябва да се изтегли скриптът за проверка на призрака и разтопяването.

Ако изброите съдържанието на Изтегляния / директория сега, трябва да видите файл проверка за разтопяване на призрак.ш както е показано на екранната снимка по-долу.

Нуждае се от скрипт Spectre and Meltdown Checker binutils пакет, инсталиран на Debian, за да работи. Преди да стартирате скрипта Spectre and Meltdown Checker, уверете се, че имате binutils инсталиран пакет.

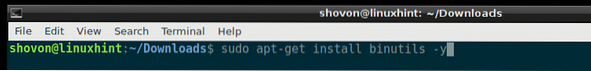

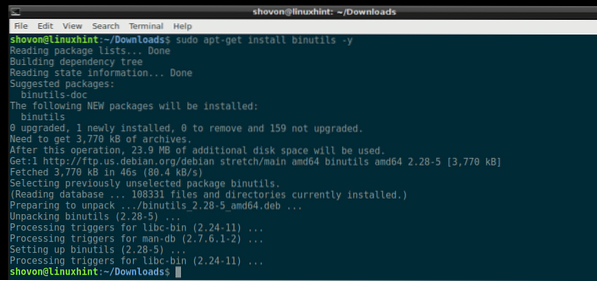

Изпълнете следните команди за инсталиране binutils пакет:

$ sudo apt-get update$ sudo apt-get install binutils -y

binutils трябва да се инсталира.

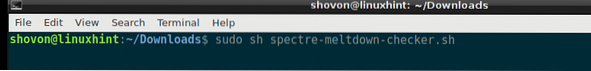

Сега изпълнете Spectre and Meltdown Checker script със следната команда:

$ sudo sh проверка за разтопяване на призраци.шЗАБЕЛЕЖКА: Стартирайте скрипта Spectre and Meltdown Checker като потребител на root.

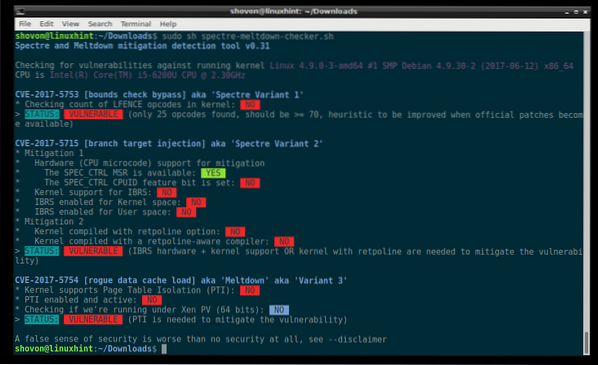

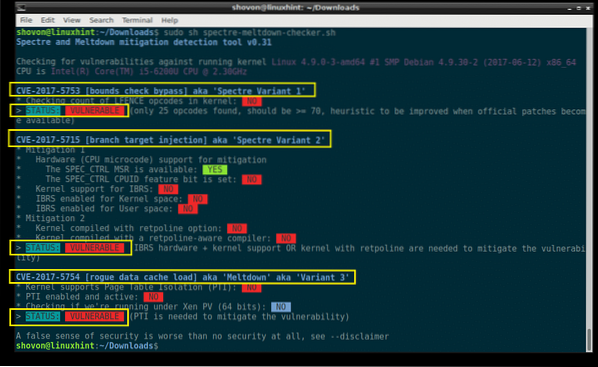

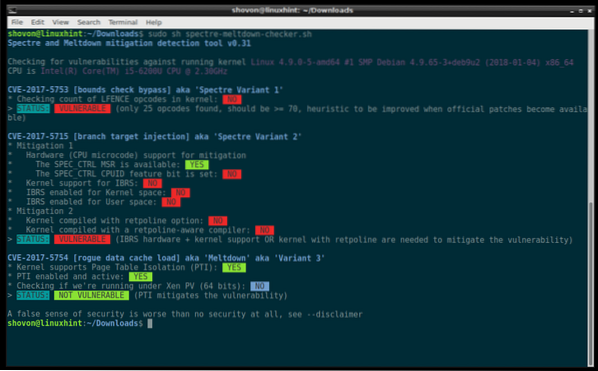

Трябва да видите нещо подобно. Това е изходът на моя лаптоп.

От скрийншота по-долу можете да видите, че процесорът на моя лаптоп е уязвим за Spectre и Meltdown.

CVE-2017-5753 е кодът на Spectre Variant 1, CVE-2017-5715 е кодът на Spectre Variant 2, а CVE-2017-5754 е кодът на уязвимостите на Meltdown. Ако се сблъскате с някакъв проблем или искате да научите повече за тях, можете да търсите в интернет, като използвате тези кодове. Може да помогне.

Кърпене на уязвимости от призрак и топене:

Първо трябва да активирате актуализациите на Debian и хранилищата за сигурност. За да направите това, трябва или да редактирате / etc / apt / sources.списък с файлове директно или изпълнете следната команда:

$ sudo apt редактиране-източници

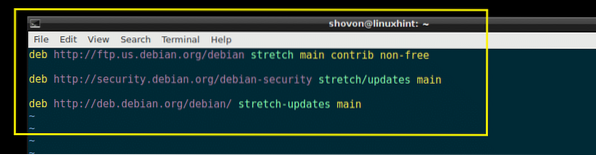

Тази команда може да ви помоли да изберете текстов редактор. След като изберете редактор, / etc / apt / sources.списъчен файл трябва да се отвори с редактора.

Сега се уверете, че имате активирано хранилище за разтегляне / актуализации или debian-security, както и хранилище за разтегляне на актуализации, както е показано на екрана по-долу.

Сега актуализирайте кеша на хранилището на пакети на вашата машина Debian със следната команда:

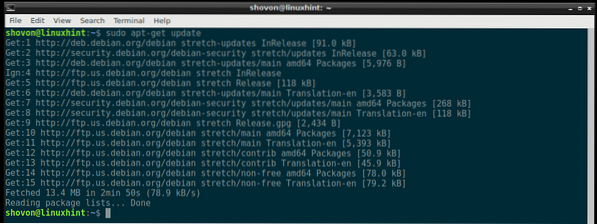

$ sudo apt-get update

Кешът на хранилището на пакети трябва да бъде актуализиран.

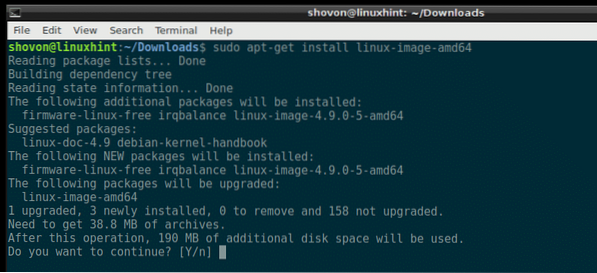

Преди да актуализирате ядрото, уверете се, че сте проверили версията на ядрото, която използвате в момента, със следната команда. По този начин можете да проверите дали ядрото е актуализирано или не по-късно.

$ uname -rКакто можете да видите, аз изпълнявам 4.9.0-3 версия на ядрото и архитектурата е amd64. Ако използвате друга архитектура като i386, ppc и т.н., може да видите нещо различно. Също така избирате версията на ядрото в зависимост от архитектурата. Например използвам архитектура amd64, така че ще инсталирам актуализация за архитектура amd64 на ядрото.

Сега инсталирайте пакета на ядрото на Linux със следната команда:

$ sudo apt-get инсталирайте linux-image-amd64Спомнете си последния раздел, amd64, който е архитектурата. Можете да използвате функцията за автоматично завършване на bash, за да разберете какво е налично за вас и да изберете подходяща.

Сега натиснете 'y' и натиснете

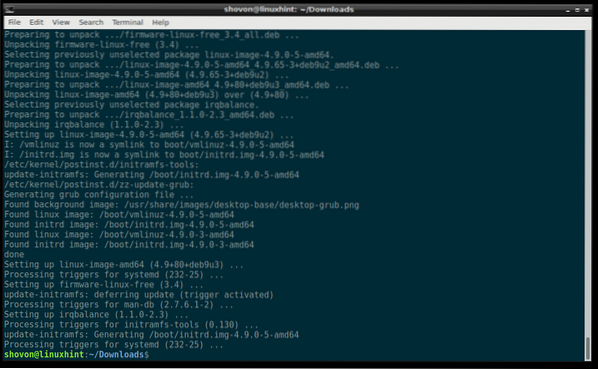

Ядрото трябва да бъде актуализирано.

Сега рестартирайте компютъра със следната команда:

$ sudo рестартиране

След като компютърът се зареди, изпълнете следната команда, за да проверите версията на ядрото, която използвате в момента.

$ uname -rМожете да видите, че използвам версия 4 на ядрото.9.0-5, което е по-късна версия от 4.9.0-3. Надстройката работи перфектно.

Сега можете да стартирате скрипта Spectre and Meltdown Checker отново, за да видите какво е коригирано в актуализацията на ядрото.

$ sudo sh проверка за разтопяване на призраци.шКакто можете да видите от екранната снимка по-долу, уязвимостта Meltdown е отстранена. Но уязвимостите на Spectre не бяха коригирани в актуализацията на ядрото. Но следете актуализациите на ядрото, когато те пристигнат. Екипът на Debian работи усилено, за да отстрани всички тези проблеми. Може да отнеме известно време, но в крайна сметка ще оправите всичко.

Ето как проверявате и закърпвате уязвимости на Spectre и Meltdown в Debian. Благодаря, че прочетохте тази статия.

Phenquestions

Phenquestions